Виртуализация сетевой функции

Аппаратные устройства, такие как подсистемы балансировки нагрузки, брандмауэры, маршрутизаторы и коммутаторы, все чаще становятся виртуальными устройствами. В корпорации Майкрософт виртуализованные сети, коммутаторы, шлюзы, NAT, подсистемы балансировки нагрузки и брандмауэры. Такая «виртуализация сетевых функций» является естественным этапом развития виртуализации серверов и сетей. Виртуальные устройства быстро создаются и создаются на новом рынке. Они продолжают создавать интерес и получать импульс как в платформах виртуализации, так и в облачных службах.

Доступны следующие технологии виртуализации сетевых функций.

-

Load Balancer программного обеспечения (SLB) и преобразование сетевых адресов (NAT). Повышение пропускной способности за счет поддержки прямого возврата сервера, в котором возвращаемый сетевой трафик может обходить мультиплексор балансировки нагрузки. Дополнительные сведения см. в разделе Программная балансировка нагрузки/(SLB/) для Sdn.

-

Брандмауэр центра обработки данных. Предоставляют детализированные списки управления доступом (ACL), позволяющие применять политики брандмауэра на уровне интерфейса виртуальной машины или на уровне подсети. Дополнительные сведения см. в разделе Общие сведения о брандмауэре центра обработки данных.

-

Шлюз RAS для Sdn. Направлять сетевой трафик между физической сетью и сетевыми ресурсами виртуальной машины независимо от расположения. Можно маршрутизировать сетевой трафик в том же физическом расположении или в нескольких разных расположениях. Дополнительные сведения см. в статье шлюз RAS для Sdn.

Преимущества программно-определяемых сетей для бизнеса

Изначально идея создания SDN заключалась в том, чтобы сделать сети легко масштабируемыми и гибкими. Посмотрим, какие же возможности получил коммерческий сектор на практике.

Абстрагирование

В программно-конфигурируемых сетях, как мы уже говорили выше, слой управления отделен от аппаратного слоя (то есть от самих «железок») и не зависит от него. Сама сеть и приложения взаимодействуют друг с другом через API.

Открытость и экономия

Software-Defined Network позволяет реализовать нейтральную с коммерческой точки зрения систему, ведь принцип открытости, как мы знаем из истории программно-определяемых сетей, был изначально заложен в концепцию. Стоит отметить и возможность сокращения эксплуатационных расходов на инфраструктуру — при построении сети можно использовать любые сетевые устройства, главное, чтобы они поддерживали протокол OpenFlow.

Управление и контроль из одного окна

В традиционной архитектуре каждая из единиц используемого оборудования настраивается и работает автономно, как бы сама по себе. В SDN же такого нет: управление полностью централизовано. Администратору достаточно всего одного интерфейса, чтобы узнать состояние сети, изменить конфигурацию какого-либо устройства или решить другие задачи управления.

Архитектурные компоненты

В следующем списке определяются и объясняются архитектурные компоненты:

- Приложение SDN

- Приложения SDN — это программы, которые явно, напрямую и программно сообщают свои сетевые требования и желаемое сетевое поведение контроллеру SDN через северный интерфейс (NBI). Кроме того, они могут использовать абстрактное представление сети для внутренних целей принятия решений. Приложение SDN состоит из одной логики приложения SDN и одного или нескольких драйверов NBI. Приложения SDN могут сами предоставлять другой уровень абстрактного сетевого управления, таким образом предлагая один или несколько NBI более высокого уровня через соответствующие агенты NBI.

- Контроллер SDN

- Контроллер SDN — это логически централизованный объект, отвечающий за (i) перевод требований с уровня приложения SDN на каналы данных SDN и (ii) предоставление приложениям SDN абстрактного представления сети (которое может включать статистику и события). Контроллер SDN состоит из одного или нескольких агентов NBI, логики управления SDN и драйвера интерфейса уровня данных управления (CDPI). Определение как логически централизованная сущность не предписывает и не исключает деталей реализации, таких как объединение нескольких контроллеров, иерархическое соединение контроллеров, интерфейсы связи между контроллерами, а также виртуализация или разделение сетевых ресурсов.

- SDN Datapath

- SDN Datapath — это логическое сетевое устройство, которое обеспечивает видимость и неоспоримый контроль над объявленными возможностями пересылки и обработки данных. Логическое представление может охватывать все или подмножество ресурсов физической подложки. SDN Datapath состоит из агента CDPI и набора из одного или нескольких механизмов пересылки трафика и нуля или нескольких функций обработки трафика. Эти механизмы и функции могут включать простую пересылку между внешними интерфейсами канала данных или функции внутренней обработки или завершения трафика. Один или несколько каналов передачи данных SDN могут содержаться в одном (физическом) сетевом элементе — интегрированной физической комбинации коммуникационных ресурсов, управляемых как единое целое. SDN Datapath также может быть определен для нескольких физических сетевых элементов. Это логическое определение не предписывает и не исключает деталей реализации, таких как логическое отображение на физическое, управление общими физическими ресурсами, виртуализация или разделение SDN Datapath, взаимодействие с сетями без SDN, а также функциональные возможности обработки данных, которые могут включать Функции уровня 4-7 OSI.

- SDN Control to Data-Plane Interface (CDPI)

- SDN CDPI — это интерфейс, определенный между контроллером SDN и каналом передачи данных SDN, который обеспечивает как минимум ( i) программный контроль всех операций пересылки, (ii) объявление о возможностях, (iii) статистическая отчетность и (iv) уведомление о событиях. Одно из достоинств SDN заключается в ожидании, что CDPI будет реализован открытым, независимым от поставщика и совместимым способом.

- Северные интерфейсы SDN (NBI)

- NBI SDN — это интерфейсы между приложениями SDN и контроллерами SDN и обычно предоставляют абстрактные представления сети и позволяют напрямую выражать поведение и требования сети. Это может происходить на любом уровне абстракции (широта) и в различных наборах функций (долгота). Одно из достоинств SDN заключается в ожидании, что эти интерфейсы будут реализованы открытым, независимым от поставщика и совместимым способом.

Приложения SDN

На платформе SDN-контроллера компании НР уже создан ряд приложений. Часть из них разработана НР, например, Net Optimizer, Net Protector. Другие создаются компаниями-партнёрами НР и открытым сообществом. Такие приложения позволяют создавать комплексную среду SDN, включающую приложения, адаптированные для взаимодействия с сетевой средой посредством контроллера SDN, собственно контроллер SDN и сетевую инфраструктуру с поддержкой протокола OpenFlow. Это создаёт основу для автоматизации процессов динамического управления сетями по запросам приложений «на лету», что повышает эффективность и гибкость использования ресурсов инфраструктуры, а также сокращает совокупную стоимость владения.

SDN-фобии

Хотя преимущества SDN уже очевидны для большинства ЦОД-операторов, существуют некоторые барьеры, замедляющие проникновение технологии на российский рынок. Многие из них связанны с консерватизмом отрасли. Как правило, компании не решаются вносить изменения в уже существующую архитектуру, опасаясь нарушить работу отлаженных процессов. На самом же деле, SDN-решения позволяют обойти данные ограничения благодаря подходу service-chaining: «Даже если два сервера находятся в одной сети и по классической схеме нет возможности ограничить их общение между собой, то с помощью SDN-решения это делается легко. Выстраивается серверный граф, в котором говорится, что если сервер А хочет общаться с сервером В, то он должен пройти через межсетевой экран, который заранее преднастроен. Таким образом, физическая топология будет полностью сохранена, это очень удобно», — объясняет Евгений Алыхов.

Существуют и опасения, связанные с подключением существующей инфраструктуры к SDN-решениям. А именно — необходимость прерывать критические сетевые операции и совместимость с существующим оборудованием. «Проблемы и затруднения в подобных проектах обычно связаны с наследственной инфраструктурой и сложностями интеграции старого и нового подходов. При правильном подходе они решаются еще на стадии архитектурной проработки проекта, за счет тщательного планирования и подготовки к внедрению, с просчетом возможных вариантов и потенциальных последствий», — комментирует Денис Сереченко.

Как правило, план миграции включает развертывание и тестирование оборудования новой «фабрики», затем к ней подключается имеющийся ЦОД, далее следует плавное переключение серверов со старого оборудования на новое, и, на финальном этапе, осуществляется перенос логических настроек на новую «фабрику». «Затруднения могут всплывать в процессе этой плавной миграции, потому что у заказчика бывают очень сложные настройки и возникает вопрос, как правильно мигрировать их в SDN- решения. Поэтому мы проводим аудит настроек, чтобы понять, как перенести их в новую систему, и разрабатываем соответствующие профили конфигураций подключений», — делится опытом Евгений Алыхов.

Чтобы заказчики могли убедиться в эффективности SDN-подхода, прежде, чем переходить на программно-определяемые сети, «КРОК» развернула в своем центральном офисе лабораторию по решениям Cisco. Специалисты моделируют сеть заказчика, создают реальную загрузку сети с использованием большого объема трафика и отрабатывают кейсы в лабораторных условиях до того, как внедрять решение у заказчика.

Прогнозы небывалых прибылей

- Венчурный фонд Andressen Horowitz заявляет о том, что рынок ПКС-решений через несколько лет будет составлять около 40-50 млрд. долларов.

- Аналитическое агентство Markets&Markets в 2012 году предположило, что объем рынка ПКС-продуктов к 2016 г. будет превышать 2 млрд. долларов.

- Аналитик Кейси Куиллин из агентства Dell’Oro Group предполагает, что в период с 2010 до 2016 год общая сумма расходов компаний на ПКС и OpenFlow возрастут более чем в 17 раз.

- В апреле 2013 г. появился еще один прогноз развития рынка ПКС-решений, подготовленный информационным агентством SDNCentral, компанией Plexxi и венчурным фондом Lightspeed Ventures. Согласно этому отчету, объем рынка ПКС-решений к 2018 г. может преодолеть сумму в 35 млрд. долларов.

- По прогнозам SDNCentral, мировой рынок SDN составил в 2013 г. 1,5 млрд. долларов, а к 2018 г. достигнет 35,6 млрд. долларов. Фактически, речь идет о росте в 24 (!) раза. При этом к концу прогнозного периода около 40% всех расходов на сети передачи данных будут связаны с SDN.

- По прогнозам Research and Markets, в 2012-2016 гг. среднегодовой прирост глобального рынка программно-управляемых сетей составит 151%.

- Big Switch основан в 2010 году, собрал 50 млн. долларов венчурных инвестиций.

- Vyatta — компания создана в Калифорнии в 2005 году. Разрабатывала решения для маршрутизации на базе открытой платформы Vyatta Network OS. Успела похвастаться более чем тысячей клиентов, и более, чем миллионом загрузок OS. Позиционировала себя, как конкурента Cisco. Куплена в 2012 году разработчиком оборудования для дата-центров, компанией Brocade.

- Contrail Systems. Стартап создан в 2012 году. Один из основателей — бывший тех.директор Juniper, Кирити Компелла. Велась разработка стандартных решений по управлению виртуальными сетями и их интеграции с другими платформами. Через два дня после выхода на рынок в декабре 2012 года куплен Juniper за 176 млн. долларов.

- Стартап Xsigo был куплен компанией Oracle.

- Компанию Insieme Networks — купила Cisco. Она же, в ноябре 2012 года купила компанию Carriden за 141 млн. долларов.

Отечественный SDN

- Разработка ПКС-моделей, методов, технологий и решений-прототипов;

- Экспериментальное подтверждение заявленных характеристик Open Flow,

- Создание математических моделей и обоснование методов, используемых для разработки приложений в ПКС-сетях;

- Создание инструментальных средств для разработки и отладки приложений для работы в ПКС сетях;

- Разработка прототипа сетевой операционной системы с открытым кодом для управления ПКС сетями;

- Разработка методов и средств стыковки ПКС-сетей с сетями традиционной архитектуры;

- Разработка прототипа Open Flow-коммутатора с оптимизированной архитектурой;

- Разработка методов и средств обеспечения безопасности ПКС-сетей.

контроллера для сетей ПКС

Обычные сети и SDN: в чем разница

Как было раньше

Традиционный подход к построению сетей подразумевает, что в составе будут использоваться аппаратные решения (файрволы, маршрутизаторы, коммутаторы), причем функция каждого из них будет четко определена и зафиксирована. Все компоненты в обычных сетях настраиваются по-отдельности. Все это усложняет управление такой сетью по мере ее роста.

Однако с ростом объемов трафика стало понятно, что такой подход больше не удовлетворяет стремительно повышающимся требованиям бизнеса к сетевым средам.

Новые времена — новые средства

Появление виртуализации и рост ее популярности только ускорил это «понимание». Сегодня огромное количество компаний используют облачные технологии. Бизнес-приложения и сервисы распределены по множеству виртуальных машин, которые постоянно обмениваются данными друг с другом. В целях балансировки нагрузки эти ВМ часто мигрируют между разными хостами (физическими серверами), что меняет точки привязки трафика. В таких динамичных условиях традиционные схемы адресации, логического деления сетей и методы назначения правил обработки трафика становятся попросту неэффективны.

Концепция программно-конфигурируемых сетей была призвана решить эту проблему, предложив новый подход к построению сетевых сред и управлению ими.

Ее авторами считают специалистов Калифорнийского университета в Беркли и Стэнфорда — Мартина Касадо, Ника МакКьоуна и Скотта Шенкера. Именно они 15 лет назад, в 2006 году, сформулировали и озвучили концепцию Software-Defined Network. Год спустя «отцы» программно-конфигурируемых сетей основали стартап Nicira. Сейчас компанию нередко называют пионером в области SDN, однако Nicira не была первой, кто предложил изменить сетевую архитектуру. Вспомнить хотя бы Cisco, известного разработчика сетевых решений, с его коммутацией на базе меток, или, например, проект Planet Lab. Кстати, в 2012 году Nicira была куплена лидером рынка виртуализации, компанией VMware, но это уже совсем другая история.

Однако по-настоящему выстрелила идея, предложенная Касадо, МакКьоуном и Шенкером. Они предложили «отобрать» у коммутаторов бразды правления таблицами коммутации, чтобы получить возможность свободно управлять как непосредственно сетевыми устройствами, так и потоками передаваемых данных. Для решения вопроса зависимости от «железа» один из авторов SDN, Касадо, предложил использовать протокол открытый протокол OpenFlow.

Такой подход к построению сетевой инфраструктуры позволил:

- с помощью особых программных решений отделить функции управления оборудованием от функции коммутации, то есть разделить control plane и forwarding plane;

- вместо управления каждым отдельным устройством начать управлять всей сетью в целом;

- обеспечить интеллектуальный программно-управляемый интерфейс между сетевым приложением и оборудованием.

Что это дает? Если говорить простыми словами, благодаря разделению control plane и forwarding plane стало возможным строить программно-определяемые сети буквально на базе любых устройств с поддержкой протокола OpenFlow, вне зависимости от того, какой вендор их произвел и каково вообще их назначение. При этом роль контроллера сети может играть отдельный сервер или даже простой ПК с сетевой ОС на борту.

Сетевой контроллер

Сетевой контроллер предоставляет централизованную, программируемую точку автоматизации для управления, настройки, мониторинга и устранения неполадок как виртуальной, так и физической сетевой инфраструктуры в центре обработки данных. С помощью сетевого контроллера можно автоматизировать настройку сетевой инфраструктуры, а не выполнять настройку сетевых устройств и служб вручную.

Сетевой контроллер — это высокодоступный и масштабируемый сервер, предоставляющий два прикладных программных интерфейса (API):

- API подсистемамми — позволяет сетевому контроллеру взаимодействовать с сетью.

- API обмена — позволяет взаимодействовать с сетевым контроллером.

для управления инфраструктурой физической и виртуальной сети можно использовать Windows PowerShell, API-интерфейс передачи данных о состоянии (restful) или приложение управления.

- виртуальные машины и коммутаторы Hyper-V;

- физические сетевые коммутаторы;

- физические сетевые маршрутизаторы;

- программные брандмауэры;

- VPN-шлюзы, включая многоклиентские шлюзы службы удаленного доступа (RAS)

- Балансировщики нагрузки

F.A.Q. Программно-определяемые сети

Программно-определяемые сети (SDN) — это способ виртуализации сетей для упрощения настройки и обслуживания таким же образом, как при виртуализации серверов и хранилищ. Разница в том, что SDN как сетевое решение не так далеко от виртуализации в мире серверов и хранилищ.

Тем не менее, наступает SDN — и чем больше об этом узнают лица, принимающие решения в сфере ИТ, и лидеры бизнеса, тем лучше они смогут определить, где и когда внедрять его в своих центрах обработки данных.

Что такое программно-определяемая сеть (SDN)?

SDN абстрагирует и разделяет плоскости управления и данных традиционной сети, чтобы сделать ее более гибкой в соответствии с меняющимися потребностями бизнеса.

В традиционной сети ручная настройка и развертывание аппаратной маршрутизации и коммутации могут занимать много времени и быть подвержены ошибкам. Абстрагируя плоскости управления и данных, предприятия могут автоматизировать развертывание; оптимизировать управление; и использовать гибкие, гибкие сети, которые позволяют им реализовать операционную эффективность и экономию средств.

Какие проблемы помогает решить SDN?

Рабочие нагрузки переходят в облако, и корпоративная сеть должна обеспечивать безопасный доступ к большему количеству устройств, людей, приложений и данных, чем когда-либо прежде. Для ИТ-команд большинства компаний больше не практично — или даже невозможно — настраивать и управлять таким доступом вручную, как того требуют традиционные сети. Это утомительный, подверженный ошибкам процесс, который — если допущена ошибка — может привести к отключению сети, что означает потерю бизнеса или плохое сотрудничество.

SDN решает проблему гибкости и гибкости, которую со временем создали традиционные сетевые архитектуры. Абстрагируя функции маршрутизации и переключения сети в программное обеспечение, тем самым снижая сложность управления этими функциями у разных поставщиков, SDN позволяет современным предприятиям иметь гибкие сети с оптимизированным управлением сетью.

Что такое программно-определяемый WAN (SD-WAN)?

SD-WAN — это упрощение и автоматизация сети, а также замена ручного вмешательства в условиях меняющихся условий.

Традиционно для глобальных сетей (WAN) было два основных варианта: MPLS или широкополосный канал. Компании, которым требовалось максимально надежное соединение между их филиалами и штаб-квартирой, могли легко получить более 1000 долларов в месяц на выделенную линию MPLS от каждого филиала до штаб-квартиры. В качестве альтернативы, компании могут заключить договор с провайдером широкополосного доступа на более дешевые и менее надежные услуги.

SD-WAN применяет виртуализацию, оркестровку и автоматизацию, присущие крупному развертыванию SDN, к инфраструктуре WAN, сокращая усилия, необходимые для настройки, управления и применения политик в глобальной сети.

Что такое активно-динамическое соединение?

До недавнего времени преимущества SD-WAN были зарезервированы для активных конфигураций WAN, в которых организация имеет подключенные и доступные в любое время два или более источников WAN. При сбое или повреждении одной ссылки трафик автоматически перенаправляется по другой ссылке без потери данных. Этот процесс потребляет много данных и влечет за собой огромные затраты, когда задействованы измеренные каналы глобальной сети.

Что такое программный периметр (SD-P)?

Технологии SD-P обеспечивают упрощенную и более безопасную сетевую архитектуру для подключения устройств и пользователей M2M/IoT.

В прошлом многие организации использовали архитектуру хаб-спи на основе IPsec VPN для расширения своих сетей до филиалов и удаленных сотрудников по широкополосной связи. Эти VPN-сети IPsec не только сложны в управлении и настройке, но также создают разочарование для конечного пользователя, что требует частой повторной проверки подлинности в случае сбоя соединения.

SD-P меняет подход аутентификации. Это позволяет компаниям развертывать виртуальную облачную сеть только для приглашений (VCN) в частном IP-пространстве или темном облаке, то есть хакер не может обнаружить ее. Программно-определяемая сетевая платформа инициирует связь с любым устройством или конечным пользователем, которому необходимо подключиться к сети, и проверяет идентичность устройства через внеполосное соединение; только после аутентификации устройства или пользователя они могут быть разрешены в сети.

Кроме того, благодаря SD-P простые политики обеспечивают микросегментацию, чтобы гарантировать, что устройства и пользователи подключены только к определенным людям, приложениям и ресурсам.

Перенаправление потока SDN (sdn)

- Проактивное против реактивного против гибридного

- OpenFlow использует таблицы для маршрутизации последовательностей пакетов (потоков). Если потоки прибывают к коммутатору, выполняется поиск в таблице потоков. В зависимости от реализации таблицы потоков это выполняется в программной таблице потоков, если используется vSwitch, или в ASIC, если она реализована аппаратно. В случае, если соответствующий поток не найден, отправляется запрос к контроллеру для дальнейших инструкций. Это выполняется в одном из трех различных режимов. В реактивном режиме контроллер действует после этих запросов и при необходимости создает и устанавливает правило в таблице потоков для соответствующего пакета. В проактивном режиме контроллер заранее заполняет записи таблицы потоков для всех возможных совпадений трафика, возможных для этого коммутатора. Этот режим можно сравнить с типичными записями в таблице маршрутизации сегодня, где все статические записи устанавливаются заранее. После этого запрос на контроллер не отправляется, поскольку все входящие потоки найдут соответствующую запись. Основным преимуществом упреждающего режима является то, что все пакеты пересылаются с линейной скоростью (с учетом всех записей таблицы потоков в TCAM), и задержки не добавляются. Третий режим, гибридный режим, соответствует гибкости реактивного режима для набора трафика и пересылки с малой задержкой (упреждающий режим) для остального трафика.

Недостатки

- В случае отсутствия связи между контроллером и устройствами сети, коммутаторы переходят в дефолтное состояние и мгновенно превращаются в неуправляемую структуру. Или и вовсе в структуру неработающую, если какие-либо ее настройки требовали постоянной работы контроллера.

- Ошибка в программировании контроллера (а человеческий фактор никто не отменял) приведет к серьезным проблемам на всей сети, которую он обслуживает.

- Контроллер становится основной уязвимой точкой и главной целью для атак со стороны злоумышленников.

- Интересная ситуация может получиться в тех сетях, где будет использоваться оборудование, поддерживающее OpenFlow (а такого оборудования становится все больше), притом, что эта поддержка будет отключена за ненадобностью. По всей видимости, владельцам таких сетей придется следить за тем, чтобы однажды поддержка OpenFlow не оказалось вдруг каким-то образом включенной, а устройства не были вовлечены в работу чужой сети.

- Пока такого рода управление (вынесенное в отдельный control plane, либо по-старинке в ядре операционной системы) делается проприетарным софтом, существуют понятия «ответственность», «техническая поддержка», «SLA» и т.п. А если этим занимается нечто такое, к чему вендор не имеет отношения (кроме API), то кому конечный пользователь станет предъявлять претензии? Кто станет гарантировать работу сложнейшей структуры, собранной на базе “открытого” софта и простых коммутаторов?

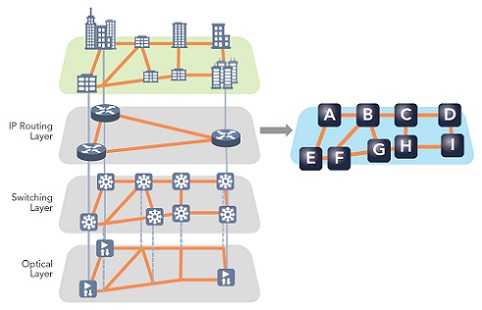

Роль SDN и облачных технологий в интеллектуальной транспортной сети

В то время как SDN, очевидно, имеет потенциал для упрощения сетей на

уровнях IP и Ethernet, операторы проводят капитальные инвестиции и в

транспортные сети. Задача осложняется тем, что нужно эффективно

эксплуатировать многоуровневые и мультидоменные сети, иногда также

работающие на оборудовании различных производителей. Так что нет

внедренного в реальных операторских сетях единого решения, которое бы

координировало и оптимизировало работу всей инфраструктуры между

данными уровнями. Таким образом, в многоуровневой сети происходит

следующее: весь трафик должен пройти через маршрутизатор, а если ему

требуется больше емкости на транспортном уровне, приходится прибегать к

ряду ручных процессов, осуществляемых между уровнем данных и

транспортным уровнем – а это затратно с точки зрения средств

и времени и, в общем, неэффективно. Расширение функциональности SDN с

целью осуществлять данные операции на всех уровнях на оборудовании

любого вендора может происходить в автоматическом порядке: все уровни

могут рассматриваться в контексте общих сетевых ресурсов, доступных

приложениям, исполняемым с SDN-контроллера. SDN может служить способом

представления многоуровневой сети как единой виртуализированной

абстракции, иногда называемой наложенной сетью. Это позволяет

сотрудникам компании-оператора (или же приложениям в автоматическом

режиме) просто «запросить» соединение точки А с

точкой Б при пропускной способности Х Гбит/с и качестве сервиса (QoS) Y

без надобности разбираться в принципах работы уровней сети. Все сетевые

ресурсы на любом уровне при таком подходе объединяются в единый пул,

доступный любому сервису или приложению.

Рис.5

Многоуровневая мультивендорная абстракция сети, в которой используется

технология SDN операторского класса

SDN-контроллер, имея в своем распоряжении пул виртуализированных

ресурсов в рамках всех уровней сети, вычисляет самые эффективный

маршрут для обхода всех ограничений или затруднений, эмулирует его

перед подключением, а затем подключает сервис на множестве устройств с

минимальным (или даже без него!) вмешательством человека. Например,

самым эффективным подходом к исполнению запроса от определенного

сервиса является коммутация трафика на транспортном уровне, избегая его

маршрутизации через маршрутизатор опорной сети. В другом случае

оптимальный подход может заключаться в перенаправлении трафика через

опорный маршрутизатор, а затем его передача в транспортную сеть.

Возможен и сценарий, при котором приложению требуется пропускная

способность маршрутизатора, а последнему, в свою очередь, необходимо

больше оптической пропускной способности, чтобы обеспечить работу

сервиса, и при этом SDN-контроллер автоматически предоставляет

необходимую оптическую емкость.

Кроме того, сегодня существует возможность обеспечивать более высокую

отказоустойчивость многоуровневой сети, например, при использовании

решения shared mesh protection (SMP), которое реализуется на

транспортном уровне, позволяя обеспечить надежность сетевых ресурсов и

оптимизацию их использования. Таким образом, данная технология помогает

реализовать резервные маршруты, подключаемые с низкой задержкой, а

также снизить степень резервирования ресурсов маршрутизатора при

недерминированных сценариях восстановления после сбоя. Архитектура

интеллектуальной транспортной сети, дополненная функциональностью SDN

операторского класса, обеспечивает высокую степень автоматизации,

конвергенции и масштабируемости сетей операторов, повышая при этом

эксплуатационную эффективность.

SDN + NFV

Другим трендом последних лет является виртуализация всего и вся. Как следствие, виртуализация добралась и до сетевых функций – маршрутизации, NAT, фильтрации и исследования трафика и т.д. Многие производители, выпускающие аппаратные решения в этой области, либо уже выпустили, либо готовят к выпуску виртуализованные версии своих продуктов.

Этот бум обусловлен двумя обстоятельствами – существенным увеличением производительности x86-серверов и появлением большого числа SDN-подобных технологий. За первым фактором, помимо закона Мура, стоят усилия многих компаний по существенному увеличению производительности платформы x86 в задачах обработки трафика. В частности, компания Intel, специализирующаяся на аппаратном обеспечении, вкладывает значительные средства в разработку библиотек для высокоскоростной обработки трафика и разработки сетевых приложений. Разработанная ею библиотека Intel DPDK (Data Plane Development Kit) используется в продуктах очень многих компаний и позволяет сетевым приложениям достигать производительности от 20 до 40 Гбит/с на один процессор в зависимости от сложности задачи.

Что касается второго обстоятельства, то появление на рынке большого количества фирменных SDN-подобных решений также требует наличия виртуализованных сетевых функций. Работать с виртуализованным оборудованием куда проще, чем с реальным: резервирование и масштабирование не вызывают в этом случае особых проблем.

Для конечного потребителя процесс виртуализации сетевых функций сулит сплошные выгоды: независимость от аппаратных платформ, плавное увеличение производительности и использование недорогих x86-серверов общего назначения. Однако применение лишь технологии NFV (Network Function Virtualization) не дает больших преимуществ в части администрирования сети. При замене физического оборудования на виртуальное никуда не исчезают проблемы с обеспечением отказоустойчивости, балансировкой нагрузки, настройкой маршрутизации, коммутации и т.д.

Хорошей идеей в данном случае является симбиоз 2 технологий – SDN и NFV. Используя возможности SDN по изоляции трафика, созданию сервисных цепочек и балансировке нагрузки и применяя в рамках создаваемой инфраструктуры виртуализованные сетевые функции, можно добиться поразительного результата. Становится возможным персонализировать набор сетевых услуг вплоть до конкретного подразделения или сотрудника в корпоративном секторе либо до конкретного абонента в случае оператора связи. А это прямой путь к предоставлению сетевых услуг по столь популярной в настоящее время сервисной модели, когда конечный потребитель платит только за то, что ему необходимо.

Выводы

Использование подобного программируемого автоматизированного и

открытого подхода имеет очевидные преимущества:

• повышение

эффективности использования пропускной способности каналов,

балансировку нагрузок в сети;

• упрощение управление

сетью, повышение масштабируемости сети;

• повышение

безопасности сетей;

• эффективную

маршрутизацию;

• снижение капитальных

затрат;

• полная

программируемость сети;

• увеличение

надежности функционирования сети с помощью централизованного управления

конфигурацией сетевых параметров на уровне сессий, пользователей,

устройств и приложений;

• динамическая

подстройка емкости виртуальной сети и других параметров под растущие

потребности клиента без изменения физической топологии;

• создание

изолированных виртуальных сетей для каждого клиента ИТ-услуг на базе

единой физической инфраструктуры.

Новый подход отвечает запросам операторов, производителей компьютерного

и телекоммуникационного оборудования, владельцев дата-центров,

финансовых структур и банков, хостинга и сервис-провайдеров.