Переключатели

backupfilename<>

Позволяет WMI создать резервную копию репозитория в указанном имени файла. Аргумент имени файла должен содержать полный путь к расположению файла. Для этого процесса требуется блокировка записи в репозитории, чтобы операции записи в репозиторий приостанавливались до завершения процесса резервного копирования.

Если путь к файлу не указан, он помещается в каталог %Windir%\System32.

restorefilenameflag<><>

Вручную восстанавливает репозиторий WMI из указанного файла резервной копии. Аргумент имени файла должен содержать полный путь к расположению файла резервной копии. Чтобы выполнить операцию восстановления, WMI сохраняет существующий репозиторий для обратной записи в случае сбоя операции. Затем репозиторий восстанавливается из файла резервной копии, указанного в аргументе имени файла . Если не удается получить монопольный доступ к репозиторию, существующие клиенты отключаются от WMI.

Аргумент флага должен иметь значение 1 (принудительное отключение пользователей и восстановление) или 0 (восстановление по умолчанию, если пользователи не подключены) и указывает режим восстановления.

/resyncperfwinmgmt-service-process-id<>

Регистрирует библиотеки производительности компьютера в WMI. Идентификатор WMI — это идентификатор процесса для службы WMI.

Требуется только в том случае, если классы монитора производительности не возвращают надежные результаты.

/standalonehost

Перемещает службу Winmgmt в автономный процесс Svchost с фиксированной конечной точкой DCOM. Конечная точка по умолчанию — «ncacn_ip_tcp.0.24158». Однако конечную точку можно изменить, запустив Dcomcnfg.exe. Дополнительные сведения о настройке фиксированного порта для WMI см. в разделе «Настройка фиксированного порта для WMI».

Аргумент уровня — это уровень проверки подлинности для процесса Svchost. WMI обычно выполняется как часть узла общей службы, и вы не можете увеличить уровень проверки подлинности только для WMI. Если уровень не указан, значение по умолчанию равно 4 (RPC_C_AUTHN_LEVEL_PKT или WbemAuthenticationLevelPkt).

WMI можно запускать более безопасно, увеличив уровень проверки подлинности до конфиденциальности пакетов (RPC_C_AUTHN_LEVEL_PKT_PRIVACY или WbemAuthenticationLevelPktPrivacy). Уровни проверки подлинности для Visual Basic и сценариев описаны в WbemAuthenticationLevelEnum. Сведения о C++см. в разделе «Настройка уровня безопасности процесса по умолчанию с помощью C++». Дополнительные сведения см. в разделе «Обслуживание безопасности WMI».

/sharedhost

Перемещает службу Winmgmt в общий процесс Svchost.

/verifyrepositorypath<>

Выполняет проверку согласованности в репозитории WMI. При добавлении параметра /verifyrepository без аргумента пути> выполняется проверка динамического< репозитория, используемого WMI. При указании аргумента пути можно проверить любую сохраненную копию репозитория. В этом случае аргумент пути должен содержать полный путь к сохраненной копии репозитория. Сохраненный репозиторий должен быть копией всей папки репозитория. Дополнительные сведения об ошибках, возвращаемых этой командой, см. в разделе «Примечания».

/salvagerepository

Выполняет проверку согласованности в репозитории WMI и при обнаружении несоответствия перестраивает репозиторий. Содержимое несогласованного репозитория объединяется в перестроенный репозиторий, если его можно прочитать. Операция спасения всегда работает с репозиторием, который сейчас использует служба WMI. Дополнительные сведения об ошибках, возвращаемых этой командой, см. в разделе «Примечания».

% MOF-файлов, содержащих инструкцию препроцессора автоматического восстановления #pragma , восстанавливаются в репозитории.

/resetrepository

Репозиторий сбрасывается до начального состояния при первой установке операционной системы. MOF-файлы, содержащие инструкцию препроцессора автоматического восстановления #pragma , восстанавливаются в репозитории.

Перерегистрация библиотек WMI и перекомпиляция mof файлов

Следующий скрипт представляет собой «мягкий» вариант восстановления работоспособности службы WMI на отдельно взятом компьютере (выполняется перерегистрация dll библиотек и службы WMI, перекомпилируются mof файлы). Данная процедура является безопасной

и ее выполнение не должно привести к каким-либо новым проблемам с системой.

Sc config winmgmt start= disabled

net stop winmgmt

cd %windir%\system32\wbem

for /f %%s in («dir /b *.dll») do regsvr32 /s %%s

wmiprvse /regserver

winmgmt /regserver

sc config winmgmt start= auto

net start winmgmt

for /f %%s in («dir /b *.mof») do mofcomp %%s

for /f %%s in («dir /b *.mfl») do mofcomp %%s

Указанные команды можно выполнить путем простой вставки в окно командой строки, либо сохранить код в bat файле и запустить его с правами администратора. После окончания работы скрипта, систему нужно перезагрузить и вновь проверить работу WMI.

Подключение к удаленному компьютеру

По сути, подключение к удаленной системе с помощью WMI состоит в том, чтобы убедиться, что у вас есть соответствующие разрешения на доступ к системе и что подключение настроено правильно. После того как у вас есть эти два элемента, само соединение относительно просто. Например, если вы используете учетные данные безопасности по умолчанию, вы можете получить доступ к WMI в удаленной системе с помощью следующего кода:

-

Используйте параметр -ComputerName , общий для большинства командлетов WMI, таких как Get-WmiObject.

-

Используйте моникер, содержащий имя удаленной системы в вызове GetObject.

-

Для текущей версии управляемого интерфейса WMI (Microsoft.Management.Infrastructure) используйте объект CimSession для представления подключения к удаленному узлу.

-

Для версии 1 управляемого интерфейса WMI (System.Management) используйте объект ManagementScope для представления подключения к удаленному узлу.

-

Используйте метод IWbemLocator::ConnectServer , чтобы указать имя удаленного компьютера в параметре strNetworkResource .

Предыдущие примеры кода, возможно, являются самыми простыми удаленными подключениями, которые можно выполнить с помощью WMI. В частности, в примерах предполагается следующее:

Вы являетесь администратором на удаленном компьютере. Из-за контроля учетных записей учетная запись в удаленной системе должна быть учетной записью домена в группе «Администраторы». Дополнительные сведения см. в разделе «Контроль учетных записей пользователей» и WMI.

Пароль на текущем локальном компьютере не пуст. Это, по сути, Windows требование безопасности, которое необходимо войти в систему с помощью пароля.

Локальные и удаленные компьютеры находятся в одном домене. Если вам нужно пересечь границы домена, необходимо указать дополнительные сведения или использовать немного другую модель программирования.

Для доступа к удаленному компьютеру используется собственная учетная запись. Если вы пытались получить доступ к другой учетной записи, необходимо указать дополнительные учетные данные

(Обратите внимание, что попытка доступа к WMI локально с учетными данными, отличными от текущей учетной записи, запрещена.)

Оба компьютера работают под управлением IPv6. WMI поддерживает подключения к компьютерам с IPv6

Однако локальный компьютер и «Computer_B» должны работать под управлением IPv6. Любой компьютер также может работать под управлением IPv4. Дополнительные сведения см. в разделе поддержки IPv6 и IPv4 в WMI.

Скрипту не нужно делегировать, то есть доступ к дополнительным удаленным компьютерам через целевой удаленный компьютер. Дополнительные сведения см. в разделе Делегирование с помощью WMI.

Вы пытаетесь выполнить конкретный вызов, а не создать удаленный процесс. Дополнительные сведения см. в разделе «Удаленное создание процессов с помощью WMI».

Учитывая эти ограничения, удаленный вызов WMI очень похож на локальный вызов WMI — единственное отличие заключается в том, что необходимо указать имя удаленной системы. Однако вы можете изменить многие из этих функций: с помощью разных учетных данных или маршрутизации звонка через сторонний компьютер или доступ к другому домену.

Инструментарий WMI и CIM

По умолчанию PowerShell поставляется с командлетами для использования вместе с другими технологиями, такими как инструментарий управления Windows (WMI). Существует несколько собственных командлетов WMI, которые используются в PowerShell без необходимости установки дополнительного программного обеспечения или модулей.

PowerShell поставляется с командлетами для работы с инструментарием WMI с момента выпуска. можно использовать для определения командлетов WMI, существующих в PowerShell. Приведенные ниже результаты получены на моем компьютере с Windows 10 в лабораторной среде под управлением PowerShell версии 5.1. Ваши результаты могут отличаться в зависимости от используемой версии PowerShell.

Командлеты модели CIM появились в PowerShell версии 3.0. Командлеты CIM разработаны так, чтобы их можно было использовать на компьютерах под управлением Windows и других ОС. Командлеты WMI являются устаревшими, поэтому вместо них рекомендуется использовать командлеты CIM.

Все командлеты CIM содержатся в модуле. Чтобы получить список командлетов CIM, используйте вместе с параметром Module, как показано в следующем примере.

Как и раньше, командлеты CIM позволяют вам работать с WMI, поэтому не путайтесь, если кто-то пытается выполнить запрос WMI с помощью командлетов CIM PowerShell.

Как я уже говорил, WMI — это отдельная технология в PowerShell, поэтому вы просто используете командлеты CIM для доступа к WMI. Вы можете найти прежний сценарий VBScript, в котором используется язык запросов WMI (WQL), позволяющий выполнить запрос WMI, как показано в следующем примере.

Вы можете взять WQL-запрос из сценария VBScript и использовать его с командлетом без изменений.

Это не тот способ, который я стандартно использую для запроса WMI с помощью PowerShell. Но он действительно работает, позволяя легко перенести существующие сценарии VBScript в PowerShell. При внесении скрипта из одной строки для запроса WMI я использую следующий синтаксис.

Если нужно указать только серийный номер, я могу передать выходные данные в и указать только свойство SerialNumber.

По умолчанию существуют несколько свойств, извлекающихся в фоновом режиме, который никогда не используется.

Это действие не важно, если запрос инструментария WMI выполняется на локальном компьютере. Но когда вы приступаете к выполнению запросов с удаленных компьютеров, оно позволяет не только увеличить время обработки для возврата информации, но и получить по сети дополнительные ненужные данные

содержит параметр Property, который ограничивает извлекаемые данные. Это действие позволяет выполнять запрос к инструментарию WMI более эффективно.

Предыдущие результаты вернули объект. Для возврата простой строки используйте параметр ExpandProperty.

Также для этого вы можете использовать пунктирный стиль синтаксиса. Это избавляет от необходимости передавать простую строку в .

Обработка «Распознавание штрихкода с помощью утилиты Zbar» для Документооборот ред. 2 Промо

В связи с тем, что стандартный функционал программы «Документооборот» ред. 2.1 дает возможность распознавания штрихкодов только форма EAN-13, данная обработка — альтернативный способ для распознавания штрихкода в программе 1С: Документооборот ред. 2 с помощью утилиты Zbar, которая распознает в том числе и в формате Code 128 (один из стандартных штрихкодов кодирования документов, например, «Управление торговлей» ред. 11), а также с возможностью поэтапно проследить все действия от распознавания до прикрепления к документу или простой загрузки в каталоги файлов в базе 1С.

5 стартмани

Repairing the WMI Repository and Recompiling MOF Files

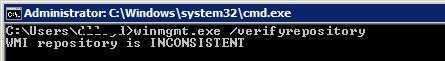

On Windows 10/Windows Server 2016, you can check the integrity of the WMI repository using the command:

If the command returns that the WMI database is in an inconsistent state ( or ), you should try doing a soft fix of WMI repository errors:

WMI repository has been salvaged.

This command checks the consistency of the WMI repository and rebuilds the WMI database if inconsistencies are found.

Restart the WMI service:

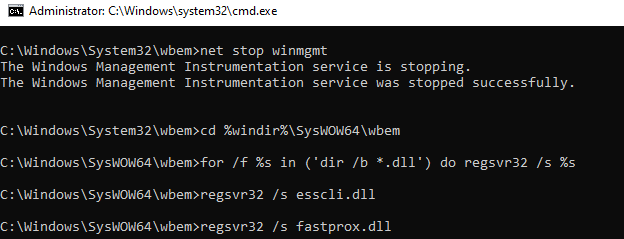

If the standard WMI fix doesn’t work, try the following script. This script is a “soft” option for recovering the WMI service on the computer (the DLL libraries and WMI are re-registered and MOF files are recompiled). This procedure is safe and its implementation should not cause any more problems with the operating system:

On a 64-bit version of Windows, these steps must also be performed for the SysWOW64 directory. Replace the third line with:

These commands can be run by simply pasting them into the command prompt, or you can save the script as a BAT file (wmi_soft_repair.bat) and run it with the administrator permissions. After the script finishes, restart Windows and check if WMI is working.

Методы WMI по сравнению с методами поставщика

Используя вызовы методов WMI в сочетании с вызовами методов поставщика , вы можете получать сведения о предприятии и управлять ими. Дополнительные сведения см. в разделе вызов метода WMI и вызов метода поставщика.

Методы объекта скриптов WMI SWbemObject имеют особое состояние, так как они могут применяться к любому классу данных WMI. Дополнительные сведения см. в разделе «Скрипты» с помощью SWbemObject.

В следующем примере кода вызываются методы WMI и поставщика.

Следующие методы WMI и поставщика находятся в API создания скриптов для WMI:

- objWMIService.ExecQuery вызывает метод скриптов WMI SWbemServices.ExecQuery

- objService.StopService() вызывает метод поставщика Win32_Service.StopService

Вы можете найти код, который может появиться в поле Return (Возврат) в разделе «Коды возврата» для Win32_Service.

Ошибка приложения Excel при открытии файла с макросами

05.08.2020

·

Не так давно очередной раз столкнулся с ошибками приложения Excel при попытке включения макросов после открытия файлов .xlsm. Вспомнил, что подобные проблемы преследуют пользователей довольно давно, но чаще всего они наблюдались с Excel 2013 и Excel 2016. Характерные особенности этой группы ошибок следующие:

- Приложение Excel закрывается при открытии файла с макросами (при включенном режиме безопасности Включить все макросы);

- Ошибка приложения Excel возникает при попытке включить содержимое (нажатии соответствующей кнопки);

- Ошибка приложения Excel возникает при сохранении файла с макросами;

Ну и по горячим следам очередного инцидента, дабы не откладывать на потом, решил для себя собрать небольшой хаб по ошибкам приложения Excel с последующей модификацией, дабы опять не терять время на поиск информации в Сети и на составление облака причин.

Суть в том, что в процессе открытия файла xlsm, и при отключенных макросах, в верхней части основного окна (над таблицей), высвечивается строка уведомления: ПРЕДУПРЕЖДЕНИЕ СИСТЕМЫ БЕЗОПАСНОСТИ Запуск макросов отключен, с кнопкой включения содержимого (макросов). Как только пользователь её нажимает, Excel попросту аварийно завершается (падает) с ошибкой Программа Microsoft Excel не работает и характерным окном уведомления:

Настройка компьютера для удаленного подключения

Прежде чем получить доступ к удаленной системе с помощью WMI, может потребоваться проверить некоторые параметры безопасности, чтобы убедиться, что у вас есть доступ. В частности:

-

Windows содержит ряд функций безопасности, которые могут блокировать доступ к скриптам в удаленных системах. Таким образом, перед вызовом WMI может потребоваться изменить active Directory системы и Windows параметры брандмауэра. Дополнительные сведения см. в разделе «Настройка удаленного подключения WMI » и устранение неполадок с удаленным WMI-подключением.

-

Для работы удаленного подключения необходимо включить правильные параметры DCOM. Изменение параметров DCOM может разрешить пользователям с низкими правами доступ к компьютеру для удаленного подключения. Дополнительные сведения см. в разделе «Защита удаленного WMI-подключения».

Кроме того, могут возникнуть некоторые обстоятельства, в которых может потребоваться запустить WMI, хотя фиксированный порт. Для этого вам также потребуется изменить параметры. Дополнительные сведения см. в разделе «Настройка фиксированного порта для WMI».

Важность поставщиков WMI

С момента выпуска первой реализации WMI во время Windows NT 4.0 В эпоху SP4 (как внешнюю загрузку) Microsoft постоянно добавляла поставщиков WMI в Windows:

- Под Windows NT 4.0 у Microsoft было примерно 15 поставщиков WMI после установки WMI.

- Когда Windows 2000 был выпущен, было 29 провайдеров WMI в рамках установки операционной системы

- С выходом Windows Server 2003, Microsoft включила в платформу более 80 провайдеров WMI.

- Виндоус виста включает 13 новых поставщиков WMI, принимая число около 100 в целом

- Windows Server 2008 включает больше провайдеров, в том числе провайдеров для IIS 7, PowerShell и виртуализация

- Windows 10 включает 47 провайдеров для Управление мобильными устройствами (MDM) сервис.

Много клиентов[который? ] интерпретировали рост числа поставщиков как признак того, что WMI превратился в Microsoft в «повсеместный» уровень управления Windows, даже если Microsoft никогда не заявляла об этом явным образом.

Из-за постоянного увеличения доступа к данным управления через WMI в Windows люди в ЭТО управление системами field приступила к разработке скриптов и процедур автоматизации на основе WMI.[нужна цитата ] Помимо потребностей в написании сценариев, большинство ведущих пакетов программного обеспечения для управления, таких как МАМА, SCCM, ОБЪЯВЛЕНИЯ, HP OpenView для Windows (HPOV), Программное обеспечение BMC или же CA, Inc. поддерживают WMI и могут использовать и предоставлять информацию WMI через различные Пользовательские интерфейсы. Это позволяет администраторы а также операторы, не способные создавать сценарии или программировать поверх WMI, чтобы пользоваться преимуществами WMI, даже не узнав об этом. Однако, если они хотят, поскольку WMI поддерживает сценарии, это дает им возможность использовать информацию WMI из сценариев или из любых WMI-поддерживающих управление предприятием программного обеспечения.

CredSSP

-

Средство Обновления иногда выдает ошибку CredSSP. Вы не можете использовать средство обновления Cluster-Aware без включения CredSSP и предоставления явных учетных данных:

Эта ошибка широко встречается при создании новых кластеров, а затем при попытке получить доступ к средству Обновления для этих кластеров в Windows Admin Center. Эта проблема устранена в Windows Admin Center версии 2110.

-

Проблема с разрешением конечной точки сеанса CredSSP — это распространенная ошибка CredSSP, которая возникает при выполнении Windows Admin Center на клиентских компьютерах Windows. Эта проблема широко встречается, когда пользователь, использующий Windows Admin Center, не является пользователем, который установил Windows Admin Center на клиентском компьютере.

Чтобы устранить эту проблему, мы представили группу администраторов CredSSP Windows Admin Center. Пользователь, столкнувшись с этой проблемой, должен быть добавлен в эту группу, а затем повторно входить в систему на настольном компьютере под управлением Windows Admin Center. Ниже приведено изображение уведомления об ошибке до (слева) и после изменения (справа):

Вложенная виртуализация

При проверке развертывания кластера ОС Azure Stack HCI на виртуальных машинах необходимо включить вложенную виртуализацию перед включением ролей и функций с помощью следующей команды PowerShell:

Примечание

Чтобы объединение виртуальных коммутаторов было успешным в среде виртуальной машины, в PowerShell на узле вскоре после создания виртуальных машин необходимо выполнить следующую команду: Get-VM | %{ set-VMNetworkAdapter -VMName $_. Name -MacAddressSpoofing On -AllowTeaming on }

Если вы развертываете кластер с помощью ОС Azure Stack HCI, существует дополнительное требование. Виртуальный жесткий диск для загрузки виртуальной машины должен быть предварительно установлен с функциями Hyper-V. Для этого перед созданием виртуальных машин выполните следующую команду:

Аудитория разработчиков

Инструментарий WMI предназначен для программистов, использующих C/C++, приложение Microsoft Visual Basic или язык сценариев, на Windows и обрабатывающий объекты Microsoft ActiveX. Хотя некоторые знания о программировании COM полезны, разработчики C++, которые пишут приложения, могут найти хорошие примеры для начала работы с созданием приложения WMI с помощью C++.

Сведения о разработке поставщиков управляемых кода или приложений в C# или Visual Basic .NET с помощью платформа .NET Framework см. в разделе WMI в платформа .NET Framework.

Многие администраторы и ИТ-специалисты получают доступ к WMI через PowerShell. Командлет для PowerShell позволяет получить сведения для локального или удаленного репозитория WMI. Таким образом, ряд разделов и классов, особенно в разделе «Создание клиентов WMI «, содержат примеры PowerShell. Дополнительные сведения об использовании PowerShell см. в Windows PowerShell.

Восстановление поврежденного WMI (информация не считывается удалённо)

Иногда случается так, что после установки одного из обновлений Windows WMI перестает работать на сервере или рабочей станции. Если данные не собираются на каком-то компьютере даже локально (при наличии прав администратора), скорее всего WMI поврежден.

Можно попробовать восстановить WMI по следующей инструкции.

1. Исправление ошибок регистрации библиотек WMI:

1. Перейдите в системный каталог Windows. Перейдите в подкаталог wbem. В этом каталоге находятся файлы WMI. cd %system32% cd \wbem

2. Перерегистрируйте библиотеки for %i in (*.dll) do RegSvr32 -s %i

3. Перерегистрируйте исполняемые файлы regsvr32 -s scrcons.exe regsvr32 -s unsecapp.exe regsvr32 -s wbemtest.exe regsvr32 -s winmgmt.exe regsvr32 -s wmiadap.exe regsvr32 -s wmiapsrv.exe regsvr32 -s wmiprvse.exe

2. Исправление ошибок репозитория:

1. Остановите сервис WMI net stop winmgmt 2. В папке C:\Windows\System32\Wbem\ переименуйте Repository в Repository_bad 3.Запустите сервис WMI net start winmgmt 4. Запустите команду rundll32 wbemupgd, UpgradeRepository

Скрипт, позволяющий выполнить все описанное вверху (создайте .bat-файл, скопируйте туда следующие команды, и запустите его) cd %system32% cd \wbem for %i in (*.dll) do RegSvr32 -s %i regsvr32 -s scrcons.exe regsvr32 -s unsecapp.exe regsvr32 -s wbemtest.exe regsvr32 -s winmgmt.exe regsvr32 -s wmiadap.exe regsvr32 -s wmiapsrv.exe regsvr32 -s wmiprvse.exe

net stop winmgmt cd %system32% cd \wbem ren Repository Repository_bad net start winmgmt rundll32 wbemupgd, UpgradeRepository

Программа “10-Страйк: Инвентаризация Компьютеров” – удаленный опрос и инвентаризация ПК предприятия по сети. Создание отчетов по “железу” и ПО, мониторинг изменений, обнаружение проблем, оповещение администратора. Легко установить и настроить. Возьмите свой парк компьютеров под контроль!

Скачайте бесплатную 30-дневную версию прямо сейчас и попробуйте.

Создание модели для управляемого объекта

Перед разработкой поставщика создайте модель данных для представления управляемого объекта, который будет предоставляться через инструментарий WMI. Вы планируете, какие объекты данных будет предоставлять поставщик. Например, если вы планируете управлять разрешением экрана фона рабочего стола, необходимо решить, как моделировать рабочий стол в MOF-файле .

Чтобы создать полезную модель, выполните приведенные далее действия.

- Определите реальные сценарии и моделировайте информацию, которую клиент может захотеть читать и обновлять (например, изменение фонового изображения) для каждого управляемого объекта. Это свойства класса.

- Определите, какие действия может потребоваться выполнить с каждым управляемым объектом. Это ваши методы.

Восстановление хранилища компонентов при помощи DISM

12.05.2020

·

DISM (Deployment Image Servicing and Management, Обслуживание и управление образами развертывания) — многофункциональный сервисный инструмент , предназначающийся для обслуживания образов Windows, образов среды предустановки Windows (Windows PE), а так же включающий функции автономного обслуживания текущей инсталляции. Пришел на смену своему предшественнику .

В данном материале речь пойдет о применении средства DISM исключительно для восстановления хранилища компонентов, поскольку данная утилита является основным (рекомендованным Microsoft) автоматизированным механизмом восстановления целостности компонентной модели Windows.

Это сервисная статья, кто вышел на неё напрямую, просьба, для начала, ознакомиться с главным хабом по восстановлению.

Материал данной статьи описывает процесс восстановления хранилища компонентов при помощи dism.

Пример беспроводной сети

в .NET Framework, класс ManagementClass представляет класс управления общей информационной моделью (CIM). Классом WMI может быть Win32_LogicalDisk в случае дискового накопителя или Win32_Process, например запущенная программа, например Notepad.exe.

В этом примере показано, как WMI-класс «MSNdis_80211_ServiceSetIdentifier» используется для поиска SSID из Вай фай сеть, к которой в настоящее время подключена система, на языке C #:

ManagementClass MC = новый ManagementClass("корень WMI", "MSNdis_80211_ServiceSetIdentifier", ноль);ManagementObjectCollection мок = MC.GetInstances(); для каждого (ManagementObject мес в мок){ нить wlanCard = (нить)мес"InstanceName"]; bool активный; если (!bool.TryParse((нить)мес«Активный»], из активный)) { активный = ложный; } байт[] SSID = (байт[])мес"Ndis80211SsId"];}

Класс WMI «MSNdis_80211_ServiceSetIdentifier» поддерживается только в Windows XP и Windows Server 2003.

контроль учетных записей

В UAC учетные записи в локальной группе администраторов имеют два маркера доступа: один со стандартными привилегиями пользователя и один с правами администратора. Из-за фильтрации маркеров доступа UAC скрипт обычно выполняется под стандартным маркером пользователя, если он не запускается как администратор в режиме с повышенными привилегиями. Не все скрипты требуют прав администратора.

Скрипты не могут программно определить, выполняются ли они под стандартным маркером безопасности пользователя или маркером администратора. Сценарий может завершиться ошибкой отказа в доступе. Если скрипту требуются права администратора, его необходимо запустить в режиме с повышенными привилегиями. Доступ к пространствам имен WMI отличается в зависимости от того, выполняется ли скрипт в режиме с повышенными привилегиями. Некоторые операции WMI, такие как получение данных или выполнение большинства методов, не требуют запуска учетной записи от имени администратора. Дополнительные сведения о разрешениях доступа по умолчанию см. в разделе «Доступ к пространствам имен WMI » и выполнению привилегированных операций.

Из-за контроля учетных записей учетная запись, выполняющая скрипт, должна находиться в группе «Администраторы» на локальном компьютере, чтобы иметь возможность выполняться с повышенными правами.

Вы можете запустить скрипт или приложение с повышенными правами, выполнив один из следующих методов:

Запуск скрипта в режиме с повышенными привилегиями

- Откройте окно командной строки, щелкнув правой кнопкой мыши командную строку в меню и выбрав команду «Запуск от имени администратора».

- Запланируйте выполнение скрипта с повышенными привилегиями с помощью планировщика задач. Дополнительные сведения см. в разделе «Контексты безопасности» для выполнения задач.

- Запустите сценарий с помощью встроенной учетной записи администратора.

Исправление 4. Удаление компонентов и драйверов, вызывающих проблему

Одна из причин – неисправные компоненты и драйверы оборудования. Вы можете удалить их со своего компьютера:

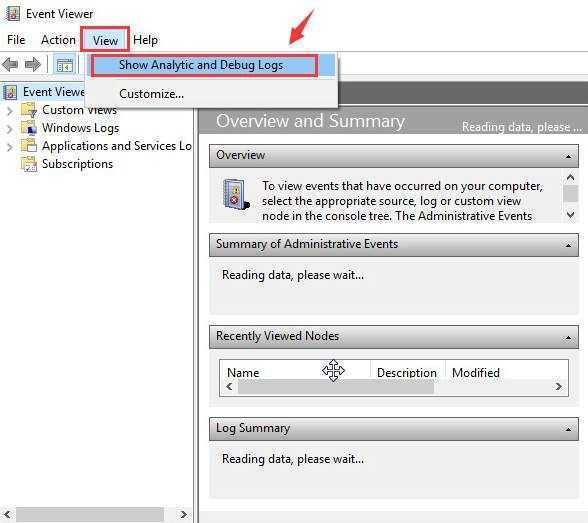

1) На клавиатуре нажмите клавишу с логотипом Windows и X . одновременно, затем выберите Просмотр событий .

2) Нажмите кнопку Просмотр вверху, а затем Показать журналы аналитики и отладки .

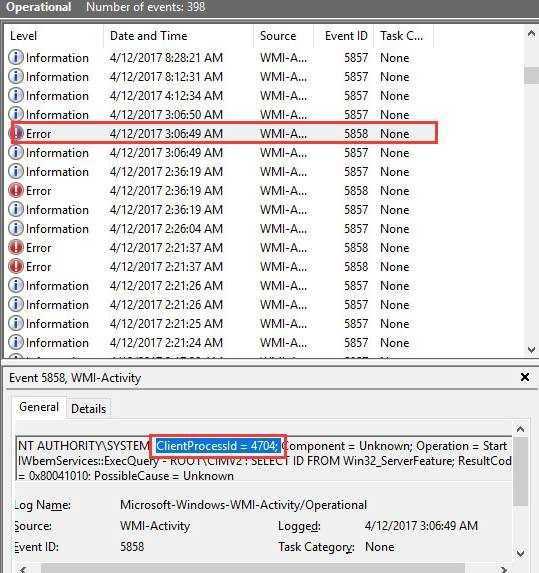

3) На левой панели пройдите по пути: Журналы приложений и служб> Microsoft> Windows> Активность WMI> Журнал работы . Отметьте последние элементы, перечисленные как Ошибка .

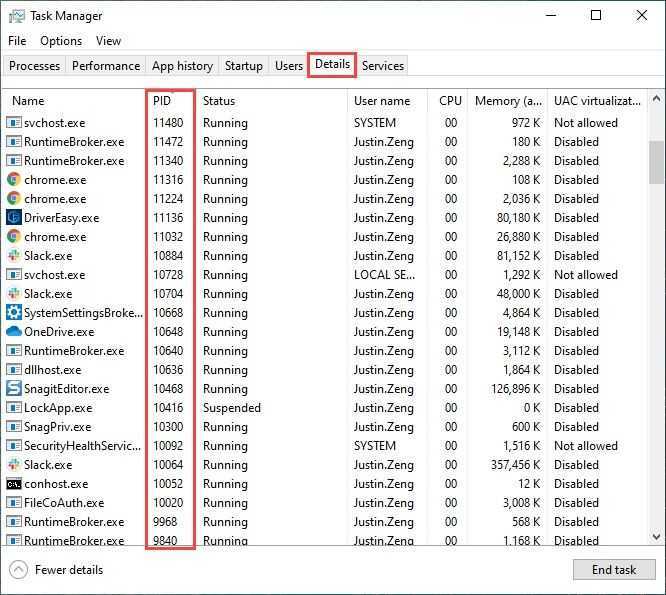

4) На клавиатуре одновременно нажмите клавишу с логотипом Windows и X , затем выберите Диспетчер задач .

5) Перейдите в Подробности . Найдите процессы с совпадающими идентификаторами, как показано в средстве просмотра событий в столбце PID . Обнаружив такой процесс, вы можете удалить программу или отключить ее службу как вам нравится.

Важно, чтобы вы загружали и устанавливали программы и драйверы только из надежных источников. Есть два способа обновить и установить драйверы:

Есть два способа обновить и установить драйверы:

Обновление драйверов вручную – Вы можете обновить драйверы вручную, перейдя на веб-сайт производителя вашего устройства и выполнив поиск последней версии правильного драйвера. Обязательно выбирайте только драйверы, совместимые с вашей версией Windows.

автоматическое обновление драйверов – если у вас нет времени, терпения или навыков работы с компьютером для обновления драйверов вручную вы можете вместо этого сделать это автоматически с помощью Driver Easy .

Driver Easy автоматически распознает вашу систему и найдет правильные драйверы для вашей компьютер и вашу версию Windows, и он загрузит и установит их правильно:

- Загрузите и установите Driver Easy.

- Запустите Driver Easy и нажмите Сканировать сейчас . Затем Driver Easy просканирует ваш компьютер и обнаружит все проблемные драйверы.

- Щелкните Обновить все , чтобы автоматически загрузить и установить правильную версию всех драйверов, которые отсутствуют или устарели в вашей системе. Для этого вам понадобится Pro версия Driver Easy, поэтому вам будет предложено выполнить обновление.

Не беспокойтесь; он поставляется с 30-дневной гарантией возврата денег, поэтому, если он вам не понравится, вы можете получить полный возврат без каких-либо вопросов.

(В качестве альтернативы, если вам удобно устанавливать драйверы вручную, вы можете нажать« Обновить »рядом с каждым отмеченным устройством в бесплатной версии, чтобы автоматически загрузить правильный драйвер. После загрузки вы можете установить его вручную.)

Если вам нужна помощь, обратитесь в службу поддержки Driver Easy по адресу support@drivereasy.com .

WMI

03.05.2021

·

Наверняка еще с незапамятных времен, в операционной системе Windows, вам приходилось сталкиваться с аббревиатурой WMI? Это не что иное, как инструментарий управления Windows. Многие специалисты (и пользователи) встречаются с WMI довольно редко, но когда приходится работать с большими и важными корпоративными продуктами, тут уже WMI приобретает я бы сказал ключевое значение, поэтому устранение сбоев в работе WMI является важнейшим фактором работоспособности ключевых компонентов системы. Понятное дело, что информации о WMI превеликое множество, по нему пишутся увесистые серьезные труды на несколько сот страниц мелкого неразборчивого текста, но вся информация, которая необходима мне в данный момент времени, содержится в этой заметке.

Windows Management Instrumentation (WMI) — инструментарий управления Windows, механизм управления и наблюдения за функционированием многочисленных (программных и аппаратных) компонентов компьютерной инфраструктуры под управлением операционной системы Windows.

![[решено] хост поставщика wmi: высокая загрузка цп в windows 10 | быстро и легко!](http://robotrackkursk.ru/wp-content/uploads/1/6/c/16cd33ffff6db7294f18615c4530981a.jpeg)

![Хост провайдера wmi, высокая загрузка цп в windows 10 [fix]](http://robotrackkursk.ru/wp-content/uploads/9/4/6/94671d9bcef484498387400216f18471.jpeg)

![Хост провайдера wmi, высокая загрузка цп в windows 10 [fix]](http://robotrackkursk.ru/wp-content/uploads/1/5/b/15b1eb9fb4a6c0f1193d468972bc26a7.png)