Мелкое воровство

С появлением и популяризацией платных интернет-сервисов (почта, веб, хостинг) компьютерный андеграунд начинает проявлять повышенный интерес к получению доступа в сеть за чужой счет, т.е. посредством кражи чьего-либо логина и пароля (или нескольких логинов и паролей с различных пораженных компьютеров) путем применения специально разработанных троянских программ.

В начале 1997 года зафиксированы первые случаи создания и распространения троянских программ, ворующих пароли доступа к системе AOL (интернет-провайдер America Online). В 1998 году, с дальнейшим распространением интернет-услуг, аналогичные троянские программы появляются и для других интернет-сервисов. Троянские программы данного типа, как и вирусы, обычно создаются молодыми людьми, у которых нет средств для оплаты интернет-услуг. Характерен тот факт, что по мере удешевления интернет-сервисов уменьшается и удельное количество таких троянских программ. Но до сих пор троянцы, ворующие пароли к dial-up, пароли к AOL, ICQ, коды доступа к другим сервисам, составляют заметную часть ежедневных «поступлений» в лаборатории антивирусных компаний всего мира.

Мелкими воришками также создаются троянские программы других типов: ворующие регистрационные данные и ключевые файлы различных программных продуктов, использующие ресурсы зараженных компьютеров в интересах своего «хозяина» и т.п.

В последние годы фиксируется постоянно увеличивающееся число троянских программ, ворующих персональную информацию из сетевых игр (игровую виртуальную собственность) с целью её несанкционированного использования или перепродажи. Подобные троянцы особенно широко распространены в странах Азии, особенно в Китае, Корее и Японии.

Режим – залог успешной работы!

Итак, подведем основные итоги

Те, кто целый день проводит за компьютером, должны обращать пристальное внимание на свой режим работы. Поставьте на стол будильник или установите специальную компьютерную программу, которая каждые 40-45 минут будет сигнализировать – пора вставать

В течение каждого часа встаньте хотя бы на пять-десять минут, сделайте гимнастику, разомните ноги, поприседайте, разгоните кровь, сделайте гимнастику для глаз, потянитесь вверх, а потом со спокойной душой садитесь и занимайтесь своими делами. Не забывайте прерываться, чтобы поесть. Давайте отдых глазам. Постарайтесь компенсировать сидячую работу большей подвижностью во время отдыха, старайтесь проводить больше времени на свежем воздухе. Не курите, особенно на рабочем месте – сигаретный дым, смешиваясь с электризованной пылью, еще больше усиливает свое канцерогенное действие, попадая к вам в легкие.

Не стоит, конечно, думать, что компьютер – средоточие мирового зла. Самое главное при работе с компьютером – разумное сочетание времени труда и отдыха. Здоровья вам и пусть общение с вашим другом-компьютером не будет омрачено никакими болезнями!

Exchange Database File Location

By default, the database is created at the following location when Exchange is installed.

Here, Vxx represents Exchange version.

At this location, besides database file, following files are stored,

An Exchange database (.edb) file stores all mailboxes and data on the server. You may change the database name or location by using Exchange Management Shell (EMS).

Log Files

A log file, such as E001.log, holds the transaction records, which are performed on the Exchange.

Check Point File

A checkpoint file, such as E001.chk, is used by Exchange server to keep track of relation between the database and log files.

Reserved Log File

These are .jrs format files, such as E00res0001E.jrs, used by Exchange to hold transaction logs when a situation, such as disk full, occurs. It checks the available disk space before committing the changes from log files to database.

Temporary Log File

A temporary log file, such as E00tmo1.log, is used when a new log file is created.

Запуск средства Eseutil

Чтобы проверить согласованность моментального снимка, выполните команду eseutil для файлов базы данных и журналов, указанных в следующей таблице.

Таблица 1. команды Eseutil.exe для каждого типа резервного копирования

| Тип файла или тип резервной копии | Полная резервная копия | Копирование резервной копии | Добавочное резервное копирование | Разностное резервное копирование |

|---|---|---|---|---|

| .Edb | «eseutil /k /i» | «eseutil /k /i» | Неприменимо | Неприменимо |

| .Журнала | «eseutil /k» (1) | «eseutil /k» (1) | «eseutil /k» (2) | «eseutil /k» (2) |

Примечание.

Вам не нужно выполнять команду eseutil для STM- и CHK-файлов.

Для восстановления базы данных моментальных снимков требуются все файлы журнала, имеющие номер создания файла журнала, равный или превышающий номер создания файла журнала контрольных точек. Если он существует, текущий файл журнала (Enn.log) также требуется для восстановления базы данных. Если какой-либо из необходимых файлов журнала не выполняет проверку согласованности, инициатор запроса должен убедиться, что для состояния компонента резервной копии задано значение FALSE, прежде чем вызывать метод BackupComplete . Чтобы определить файл журнала контрольных точек, выполните Eseutil.exe в файле контрольных точек моментального снимка и провести анализ выходных данных для «Checkpoint:». В следующем примере показано, как выполнить Eseutil.exe в файле контрольной точки.

Вторая строка в примере — возвращаемое значение, где 0x20 — это шестнадцатеричный номер создания журнала файла журнала контрольных точек. В этом примере все файлы журнала, включая E01000020.log и более поздней версии, не должны быть повреждены, чтобы восстановить базу данных моментальных снимков, даже если сама база данных уже прошла проверку физической согласованности.

Для восстановления базы данных требуются все файлы журнала в добавочном или разностном резервном наборе данных. Вы можете проверить согласованность последовательности журналов, выполнив Eseutil.exe с префиксом файла журнала. В следующем примере показано, как выполнить проверки согласованности для всех файлов формы E01xxxxx.log по заданному пути.

Опасное поле

Начнем с электромагнитного излучения, его источником являются монитор и системный блок компьютера. В человеческом организме многие процессы происходят по тем же законам, которые господствуют и в физике – используя электромагнитное излучение, передачу импульсов и так далее. В первую очередь важна скорость передачи импульсов по нервным окончаниям. У кого-то эти импульсы «бегают» быстрее, у кого-то медленнее. Если у человека есть склонность к так называемой «пароксизмальной активности», «готовность» нервной системы к тому, чтобы выдать неправильный сигнал, «абракадабру», выше. Например, если у человека с такой предрасположенностью имеется какая-либо патология, то она скорее проявится в том случае, если его работа связана с компьютером, нежели у человека, который с компьютером не контактирует. Электромагнитное поле, в чем его вред? Электромагнитное поле может повлиять на передачу импульсов по нервным окончаниям. А это проявление каких угодно заболеваний – от сбоев в вегетативной нервной системе, которая «нервирует» все внутренние органы, до патологии центральной нервной системы, которая обеспечивает умственную деятельность. Проявления могут быть разными – головокружение, неврозы, быстрая утомляемость, повышенная сонливость, заболевания – тики, боли. Чтобы избежать длительного контакта с электромагнитным полем, нужно периодически покидать свое рабочее место за компьютером, таким образом, вы «убьете двух зайцев», ведь постоянная работа за компьютером – это и статическая нагрузка, и малоподвижный образ жизни.

| Врач-невропатолог, к.м.н. Новикова Лариса Вагановна. Начнем с того, что существуют специфические, так называемые «компьютерные стрессоры». Например, потеря информации. Неустойчивая работа, сбои и «зависания» компьютера, даже не приводящие к потере данных, тоже серьезные факторы стресса. Вспомните свою реакцию, когда с экрана исчезает несколько страниц только что набранного текста или упорно не хочет запускаться любимая игрушка. Вы начинаете выходить из себя, нервничать, а это негативно отражается на вашей нервной системе. Старайтесь спокойнее относиться к этим эксцессам, помните о том, что нервные клетки не восстанавливаются. Помимо этого, у людей, которые вынуждены целый день проводить за компьютером, отмечаются нарушения памяти, бессонница, ухудшение зрения, головные боли, хроническая усталость, депрессионное состояние. Причем эти симптомы становятся более выраженными по мере увеличения стажа работы. Не доводите ситуацию до крайности, больше отдыхайте, в выходные старайтесь не лежать дома с книжкой на диване, гуляйте, катайтесь на велосипеде, занимайтесь плаванием. |

Microsoft Malicious Software Removal Tool

Malicious Soft Removal Tool Win — программная мини-утилита, созданная разработчиком операционной системы. Она находит и удаляет компьютерных червей «Бластер» и Sasser, почтового червя Novarg и многие другие угрозы, ставшие реальной эпидемией в свое время. Утилита работает на всех версиях операционной системы от Майкрософт, и является поддерживаемым разработчиком методом. Чтобы воспользоваться опциями программы, ее необходимо просто запустить и просканировать компьютер. Когда процедура проверки завершится, утилита Майкрософт выдаст результаты, на основании которых вы можете принимать решения об удалении/не удалении тех или иных приложений или отдельных компонентов.

Никаких изменений в реестре или ОС утилита не осуществляет, поэтому вы смело можете воспользоваться ею, хотя бы на первом этапе.

Что такое статины?

Статины — это самые популярные препараты от холестерина, работающие путем угнетения синтеза холестерина в печени за счет блокировки ряда ферментов. Препараты принимают 1 раз в день перед сном. Результат — снижение холестерина на 30-60%, можно наблюдать через 10-14 дней после начала приема.

Статины не вызывают привыкания, поэтому их можно принимать долго. Но резкая отмена препарата приводит к неприятным симптомам, поэтому прекращение приема должно проводиться под контролем врача. Также должен контролироваться весь период приема этих лекарств, особенно если присутствуют побочные эффекты: тошнота, боли в животе и мышцах. При их длительном применении, раз в 6 месяцев проводятся анализы на АСТ и АЛТ.

Важно понимать, что статины могут быть бесполезны для людей старше 75 лет, поэтому если эффекта нет, не нужно создавать дополнительную лекарственную нагрузку. Также статины не снижают уровень сахара у диабетиков и не разжижают кровь, поэтому не защищают от тромбов

Для этих целей назначаются другие лекарства, которые вполне можно комбинировать со статинами. А вот для лечения симптомов синдрома роста метаногенной флоры в кишечнике их рекомендуют, так как они эффективно подавляют выработку метана.

Итак, рассмотрим 10 мифов о холестерине и статинах и опровергнем их с помощью фактов.

О мифических способах ускорения работы компьютера

Интернет буквально завален всевозможными оптимизаторами системы, дефрагментаторами, ускорителями служб и прочим. Возможно, когда-то это и требовалось и даже требуется сейчас — для устаревшей системы Windows XP, но в ОС Windows Vista и Windows 7 имеются свои, очень эффективные инструменты, которые поддерживают систему в хорошем состоянии. Например, совсем не нужно ставить отдельный дефрагментатор жестких дисков — потому что встроенный работает нормально.

Подробнее о мифах оптимизации можно почитать на замечательном ресурсе Habrahabr и у меня на сайте по тегу «Разрушаем мифы».

Быстрый и бесплатный AdwCleaner

Кроме того, завершив проверку, AdwCleaner выдаёт пользователю несколько рекомендаций по поводу профилактики заражения вредоносным кодом. А для запуска утилиты требуется всего лишь нажать кнопку начала сканирования, а, ознакомившись с результатами, выставить настройки и выбрать удаляемые сведения.

Рис. 2. Поиск вредоносного кода с помощью утилиты AdwCleaner.

Особенность работы приложения – в процессе сканирования иногда возникает необходимость перезагрузить компьютер. А после завершения работы на экран выводится отчёт, который можно сохранить в виде текстового файла.

HitmanPro

Мини-утилита HitmanPro — еще одно эффективное решение для борьбы с вредоносным программным обеспечением, которое устанавливается на ПК несанкционированно. Эта утилита способна обнаружить достаточное количество современных угроз, при этом она подчистит и те элементы, которые были пропущены во время работы других программ. Огромный плюс этой программы также в том, что она просканирует ваш компьютер за рекордно низкое время, и при этом не требует установки.

Есть один минус, если можно так сказать, у программы — она платна, но купить ее можно только через месяц. За это время можно очистить операционную систему от вредоносного программного обеспечения. Справится она и с проблемами всплывающей рекламы в браузерах, и с заменой стартовой страницы. При этом эта утилита может работать в тандеме, удаляя полостью с компьютера все мусорные программы и ее отдельные элементы.

Для удаления старых программ

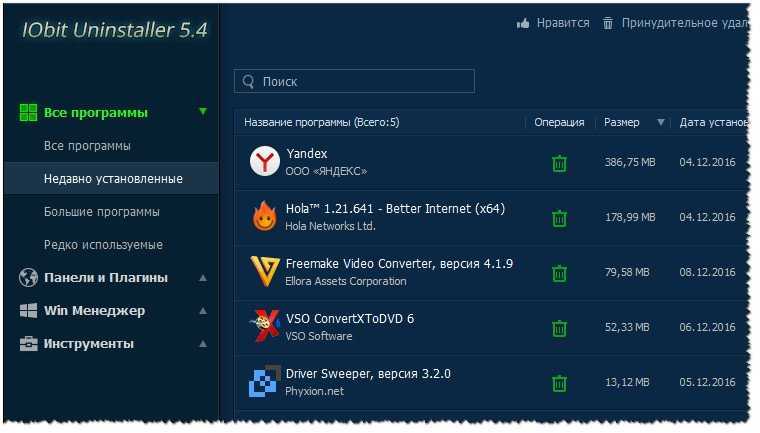

IObit Uninstaller

Не секрет, что утилита для удаления программ, встроенная в Windows, не отличается большой функциональностью. А часто бывает и такое, что она вообще не может удалить какую-нибудь программу. В этом случае приходится использовать спец. программы, и одна из таких — это Iobit Uninstaller.

Iobit Uninstaller позволяет видеть ВСЕ установленные программы на компьютере (соответственно, и удалить любую из них!) . Причем, можно удобно отсортировать их по дате установки, по размеру, по частоте использованию и т.д. Так же есть удобный поиск, который может быстро помочь найти тот или иной софт.

Iobit Uninstaller — недавно установленный софт

При удалении программы обычным способом (например, через меню ПУСК), в реестре остаются «хвосты» — старые записи о ней. Iobit Uninstaller же при удалении проверяет системный реестр — и если необходимо, то удалить сведения и оттуда. Т.е. система поддерживается в полной чистоте!

Помимо программ, Iobit Uninstaller позволяет следить и удалять тулбары , плагины и расширения для браузеров. В одной этой программе вы сможете легко и быстро удалить все лишнее из своих браузеров (особенно полезно, когда схватите какой-нибудь вирус — разнообразие рекламного ПО, которое будет показывать вам гору рекламы, а классический антивирус будет сообщать вам, что все в порядке. )!

Так же стоит отметить, что Iobit Uninstaller следит за автозагрузкой , и если какая-нибудь программа в нее добавится — сообщит вам об этом и предложит ограничить или оптимизировать автозагрузку. В общем, без этой бесплатной утилиты — как без рук.

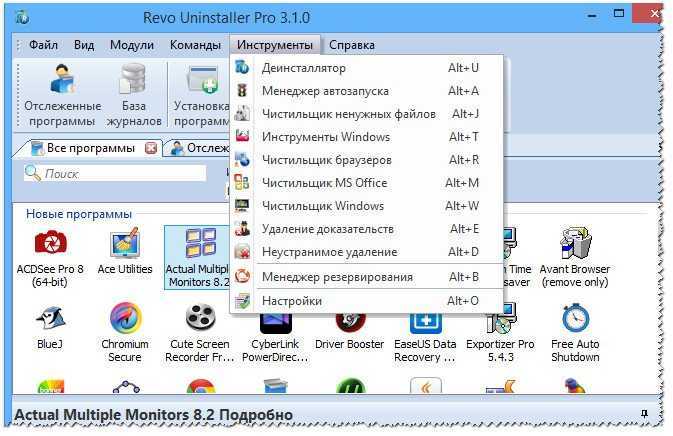

Revo Uninstaller

Один из лучших деинсталляторов программ, который позволяет удалять любой софт, даже тот, с котором не справилась «Установка и удаление программ» в Windows!

Помимо своей главной задачи, в программе имеется и ряд других возможностей (встроены были уже после):

- менеджер авто-запуска Windows;

- чистильщики: от ненужных файлов, браузера, MS office, Windows;

- Инструменты Windows;

- Супер-удаление (так, что ни одна программа для восстановления удаленных файлов не сможет восстановить файл);

- Менеджер резервирования и пр.

Revo Uninstaller — главное окно

Программа работает во всех версиях Windows: XP, Vista, 7, 8, 10 (32/64 Bits). Пожалуй, единственный недостаток, что Pro версия программы (со всеми «плюшками») является платной.

На этом я свой обзор заканчиваю (буду добавлять и корректировать обзор, по мере работы и жизни ).

Статья откорректирована: 26.02.2019

Один из явных признаков, помогающих отличить опытного пользователя от начинающего, это их отношение к расширениям файлов. Первые с одного взгляда могут сказать, какой файл является картинкой, какой программой, а какой вообще лучше не открывать без предварительной проверки антивирусом. Вторые обычно просто не понимают о чем идет речь и как эти самые расширения файлов выглядят. Именно для них в этой статье мы хотим осветить тот необходимый минимум, который понадобится им для безопасной работы на компьютере под управлением Windows.

Steps to Repair Exchange 2013, 2016, or 2019 Database using Eseutil

Eseutil commands can scan, repair, and defrags a low level of corruption in the Exchange database. Below we have explained the stepwise process to repair Exchange Database via Eseutil and Isinteg.

- Run Eseutil /mh command – To get all the information on the database and to see that the database is in Dirty Shutdown or Clean Shutdown state

- Run Eseutil/r command – To perform a soft repair on the database

- Run Eseutil/p command – To perform hard recovery

- Run New-MailboxRepairRequest (formerly Isinteg) – New-MailboxRepairRequest is the successor of the Isinteg tool. Thus, we will use it to defrag the database after repair.

Step 1: Check the Database Status

To check the database status, i.e. if it’s in a Dirty Shutdown state, use the eseutil /mh parameter. This will display the database state.

The default database path is as follows:

This may vary if you are using another location or drive volumes to store databases or logs.

If the state displays Dirty Shutdown, it indicates database inconsistency and corruption.

Step 2: Check Logs Status

To recover the database, you can replay the uncommitted logs on the database and bring it to a consistent state. However, before you can replay the logs, it’s critical to check the log status by using the following commands.

For instance,

If the output displays, ‘No damaged log files were found’, follow the next step to perform the Soft recovery on the Exchange 2013 or 2016 database to repair it.

Step 3: Perform EseUtil Soft Recovery

You can use the EseUtil /r command to perform Soft Recovery on the database to bring it to a consistent or Clean Shutdown state. The command is as follows:

For instance,

After performing the Soft Recovery, check the database status again to verify if the database is ‘Clean’ or still ‘Dirty’.

However, if the database is still not repaired and shows Dirty Shutdown or Soft Recovery fails due to missing or deleted logs, you can perform the Hard Recovery on the database by using Eseutil /p command.

Step 4: Defragment Database with New-MailboxRepairRequest

Defragmentation reduces the size of the database by eliminating the white spaces available in the Exchange database. To perform this process, run the below command by using the Exchange Management Shell (EMS).

IMPORTANT NOTE: Defragmentation can take a considerable amount of time, depending on the size of the database and the performance of the disks.

Step 5: Verify Corruption in the Database With Eseutil /mh Command

To check if the Hard Recovery process has successfully repaired the Exchange 2013 or 2016 database or not, use the eseutil /mh parameter. If it is successful, the database state will show Clean Shutdown.

For any activity, it is necessary to verify that the Exchange 2013/2016 database repair via Eseutil has resulted in resolving the error.

Though almost all Exchange administrators are aware of Eseutil and New-MailboxRepairRequest commands, they are also mindful of the limitations of these commands.

There could be instances where the Exchange utilities fail to work, especially while repairing severely corrupt Exchange databases.

Some common Eseutil failure errors that you may encounter while recovering Exchange 2013 or 2016 databases can lead to excessive downtimes. Some of these errors are as follow,

- Exchange 2013 Eseutil error 1216

- Eseutil crashes in Exchange 2013

- Eseutil /r /l /d Exchange 2013 does not proceed

- Exchange 2013 Eseutil -528 error

- Eseutil /r Exchange 2016 error: Access to source database ‘south’ failed with jet error -1811

- Exchange 2013 Eseutil recovery has indicated the threat there might be a lossy recovery option

To avoid the risk of disruption, and downtime and ensure database repair with complete integrity and precision without the risk of the database, use an Exchange database recovery software, such as Stellar Repair for Exchange.

Recommended by MVPs and IT experts, the software can repair even severely corrupt Exchange database files, irrespective of the Exchange versions or level of corruption. The software supports Microsoft Exchange server 2019, 2016, 2013, and all earlier versions.

Steps to Use EseUtil /R in Exchange 2003, 2007, 2010, 2013, 2016 or 2019

Before performing the Soft Recovery process on a dismounted database, you need to run the ESEUTIL /mh cmdlet to identify the problem and the state of the database.

If the state of the database is displayed as Dirty Shutdown, you need to run the Soft Recovery by using EseUtil /r switch.

Important: The word ‘recovery’ must be differentiated from the word ‘restore’. Restore is the act of reinstating the database and log files back into place on a server. Recovery, on the other hand, is the act of replaying transaction logs onto the inconsistent or dismounted database.

By running the following EseUtil /r command syntax in Exchange Management Shell or Command Prompt, you can replay the pending transaction logs.

For instance,

The /I switch ignores hanging attachments in log files.

Note: ESEUTIL /R command cannot be used to replay log files to a different database. The database must be dismounted.

If EseUtil /r is taking a long time to run, it is due to the speed of your storage subsystem and hardware environment.

However, if the EseUtil /r fails or does not work, you may see an error in the output, such as:

- Eseutil /r invalid time sequence

- Eseutil /r error 1003

- Eseutil /r operation terminated with error -1018 (Jet_ErrReadVerifyFailure, checksum error)

- Eseutil /r Exchange 2016 error: Access to source database ‘xxxx’ failed with jet error -1811

- Eseutil /r fails with error -1216

- Eseutil /r jet_errreadverifyfailure

- Eseutil /r illegal duplicate key error

- Eseutil /r error -1018

- Eseutil r operation terminated error 1811

- Eseutil /r -1022 (Jet_errDiskIO, Disk IO error)

- Eseutil /r error 566

In such a case, you need to perform the Hard Recovery by using the ESEUTIL /P parameter, which will purge corrupted data from the database. This means loss of data and a hard-coded database with no support from Microsoft if you require assistance afterward.

То, что нужно запомнить

Работа EseUtil.exe для выполнения дефрагментации базы данных Exchange

Eseutil создает новую базу данных, которая содержит всю информацию, как в исходной базе данных. Старая база данных удаляется или сохраняется в другом месте, а более новая версия переименовывается в исходную. В случае автономной дефрагментации базы данных Exchange сервер Exchange создает временную базу данных, в которой он сохраняет все таблицы путем копирования из исходной базы данных.

Пустые страницы удаляются, а индексы перестраиваются и обновляются в соответствии с новыми позициями. Все ссылки на страницы обновляются, и все страницы, оставшиеся в базе данных, проверяются на интеграцию. Вот упрощенные шаги для выполнения автономной дефрагментации базы данных Exchange с помощью Eseutil.

- Первым шагом является отключение базы данных почтовых ящиков, для чего вам необходимо запустить Exchange Management Shell и выполнить следующие команды:C: Windows system32> cd D: Mailbox ‘dbname’D: Mailbox ‘db name’> Dismount-Database ‘db name’

- Теперь запустите Eseutil.exe для дефрагментации файла Exchange EDB.D: Mailbox ‘имя базы данных’> eseutil / d ‘имя базы данных’. Edb / t \ testserver defrag temp.edb

- Теперь, чтобы снова смонтировать базу данных, выполните следующую команду.D: Mailbox ‘имя базы данных’> mount-db ‘имя базы данных’

После выполнения всех шагов мы можем исследовать почтовый ящик базы данных и увидеть, что все пробелы были удалены, а EDB файл сжат.

Когда запускать Eseutil / D

Во многих ситуациях требуется автономная дефрагментация базы данных Exchange (EDB). Некоторые из них упоминаются там, где рекомендуется дефрагментировать базу данных Exchange.

Когда не запускать Eseutil / D

Несмотря на то, что Eseutil / D решает многие ситуации, бывают случаи, когда выполнение Eseutil / D не является правильным решением проблемы. Здесь упоминаются некоторые из ситуаций:

Автономную дефрагментацию Eseutil следует выполнять только тогда, когда база данных находится в несогласованном состоянии.

Вывод

Если размер почтового ящика Exchange становится слишком большим, в этой ситуации лучший способ уменьшить размер базы данных почтовых ящиков Exchange с помощью автономной дефрагментации Eseutil, которая удалит все пробелы и уменьшит размер файлов почтовых ящиков Exchange

Самое важное, о чем следует помнить, — это отключить базу данных почтовых ящиков перед выполнением автономной дефрагментации базы данных Exchange. Даже если проблема не исчезнет, используйте упомянутый здесь автоматический мастер и сохраните всю базу данных Exchange в файл Outlook PST

Внимание – пыль! Берегите нос…

Как на любом электрическом приборе, на компьютере накапливается пыль, и в этом случае людям, которые страдают аллергической реакцией на пыль, нужно быть предельно внимательными. И еще один момент. Много так называемых «токсикоинфекций» связаны с тем, что люди дотрагиваются до губ, работая на компьютере. Банальная инфекция может передаться через клавиатуру, поэтому ее нужно регулярно обрабатывать спиртом.

| Врач-оториноларинголог, к.м.н. Рябова Светлана Валерьевна. Заболевания органов дыхания, развивающиеся из-за долговременной работы на компьютере, имеют в основном аллергический характер. Это связанно с тем, что во время долгой работы компьютера корпус монитора и платы в системном блоке нагреваются и выделяют в воздух вредные вещества, особенно если компьютер новый. Помимо выделения вредных веществ, компьютер создаёт вокруг себя электростатическое поле, которое притягивает пыль. Вместе с воздухом она попадает в лёгкие. Кроме того, работающий компьютер деионизирует окружающую среду, и уменьшает влажность воздуха. Каждый из этих факторов пагубно влияет как на лёгкие, так и на весь организм в целом. Для профилактики заболеваний органов дыхания чаще делайте влажную уборку помещения и проветривайте его. Для увеличения влажности воздуха в комнате можно поставить открытую емкость с водой, например, аквариум с рыбками (во-первых, увеличивается влажность, во-вторых, наблюдение за рыбками успокаивает нервы). |