Виды фишинговых писем

Видов фишинговых писем множество, но есть характерные черты, по которым вы можете определить сообщения от мошенников:

Письмо о блокировке банковского счетаНекоторые фишинговые письма уведомляют о том, что ваш банковский счёт временно заблокирован из-за подозрительной активности. Если вы получили электронное письмо о блокировке от банка, в котором у вас нет счёта — удаляйте его, не раздумывая. Сложнее отличить фишинговые письма от банков, с которыми вы работаете. Чтобы проверить подлинность электронного письма, воспользуйтесь перечисленными выше методами, если же проверить не получается, обратитесь в банк напрямую по телефону, указанному на официальном сайте, не переход по ссылкам и не отвечая на письмо.

Мошенничество с двухфакторной аутентификацией. Двухфакторная аутентификация (2FA) давно стала привычным явлением, и вы, вероятно, получали письма с просьбой подтвердить данные для входа с помощью шестизначного цифрового кода. Мошенники тоже знают, насколько распространена двухфакторная аутентификация, и эта служба, призванная защищать ваши личные данные, может быть использована в преступных целях. Если вы получили электронное письмо с просьбой войти в учетную запись для подтверждения личности, воспользуйтесь перечисленными выше критериями для проверки подлинности сообщения

С особой осторожностью относитесь к просьбам пройти двухфакторную аутентификацию для учетной записи, которой вы давно не пользовались.

Мошенничество с возвратом налогов.Деньги — основной магнит для мошенников. На это и рассчитывают киберпреступники, отправляя вам фальшивые электронные письма от налоговой службы

Будьте осторожны, если письмо информирует о получении вами непредвиденной прибыли; с особым подозрением следует относиться к письмам, отправленным от имени налоговой службы, поскольку это госучреждение связывается с налогоплательщиками только посредством обычной почты. Фишинг с возвратом налогов может нанести серьезный вред, поскольку обычно от вас требуют предоставить номер СНИЛС, ИНН, а также информацию о банковском счете.

Как работает фишинг в Сети

В профессиональной интерпретации фишинг (phishing attack) – это разновидность кибератак, где злоумышленники представляются юрлицами, представителями бизнеса либо какими-то специалистами. Под прикрытием разных причин и через чётко выстроенную схему организации действий жертвы они обманывают и собирают конфиденциальные сведения.

Преимущественно работа фишинговых интернет-атак выстраивается на базе электронных рассылок с задействованием специально сформированных писем. В тексте, редко в видеоролике мошенник посредством аргументированного убеждения склоняет пользователей к предоставлению конфиденциальных сведений.

Цели фишеров (исполнители атаки) крайне разнообразные – начиная от простого получения файлов с ПК, заканчивая многосложными методами овладения реквизитами и паролями банковских карт. В любом случае злоумышленник точно знает, что ему требуется, поэтому работа ведётся именно в данном направлении.

Фишинг в интернете является комбинацией из психологических манипуляций и использования человеческих ошибок или недостаточной компьютерной грамотности. Тут отсутствуют подходы, реализующие в злонамеренных целях недостатки в программном обеспечении либо аппаратные баги. Этот аспект определяет принадлежность фишинга к категории социально-инженерного воздействия!

Обычно здесь осуществляются схемы двух типов:

Результатом данных мероприятий в 94,73% является хищение денег. Причём жертвы часто выявляют пропажу слишком поздно. Уже бывает невозможно вернуть средства, отменить операции или быстро заблокировать серии транзакций.

Анализ тела письма

Тело фишингового письма — основная часть электронного сообщения, именно его содержание призвано обмануть пользователя. Содержимое сообщения адресовано лично получателю и выглядит настолько правдоподобным, что жертва часто попадается в ловушку злоумышленника.

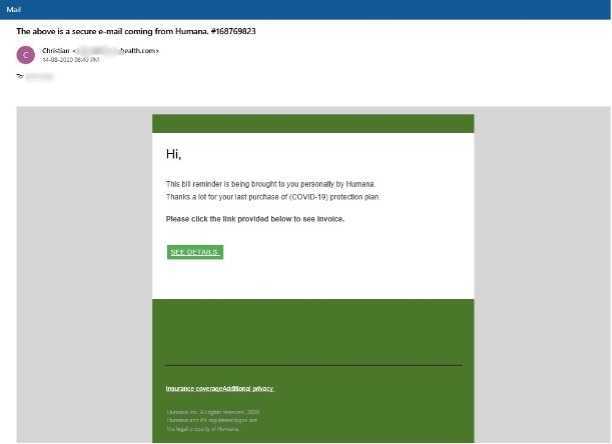

Фишинговое письмо на тему COVID-19

Фишинговое письмо на тему COVID-19

Спамер представляется поставщиком услуг медицинского страхования. Письмо содержит информацию о счете на оплату страховки на случай заболевания COVID-19, которую жертва якобы заказала недавно.

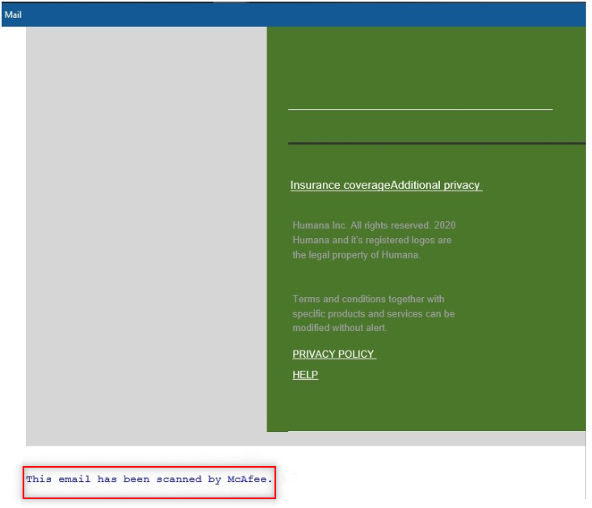

Фишинговое письмо на тему COVID-19 (продолжение)

Фишинговое письмо на тему COVID-19 (продолжение)

Кроме того, в конце сообщения имеется строка «Это письмо было проверено McAfee». Благодаря этому письмо выглядит безопасным.

Однако если мы наведем курсор мыши на кнопку «Подробнее» (See Details), то увидим ссылку на сервис OneDrive. Вместо того чтобы нажать эту ссылку, скопируем ее и откроем в браузере.

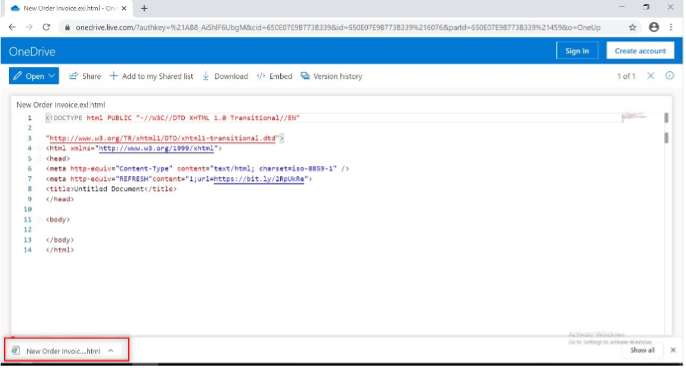

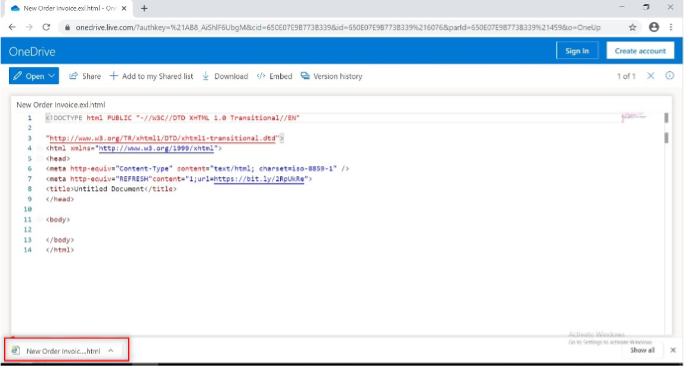

Скачанный по ссылке OneDrive файл HTML

Скачанный по ссылке OneDrive файл HTML

Независимый переход по ссылкам из спама и фишинговых писем () лучше выполнять в изолированной среде. Если у тебя нет такой среды, поставь виртуалку или воспользуйся сервисом кросс‑браузерного тестирования, например Browserling.

Ссылка ведет на HTML-страницу, которая редиректит нас на другой сайт:

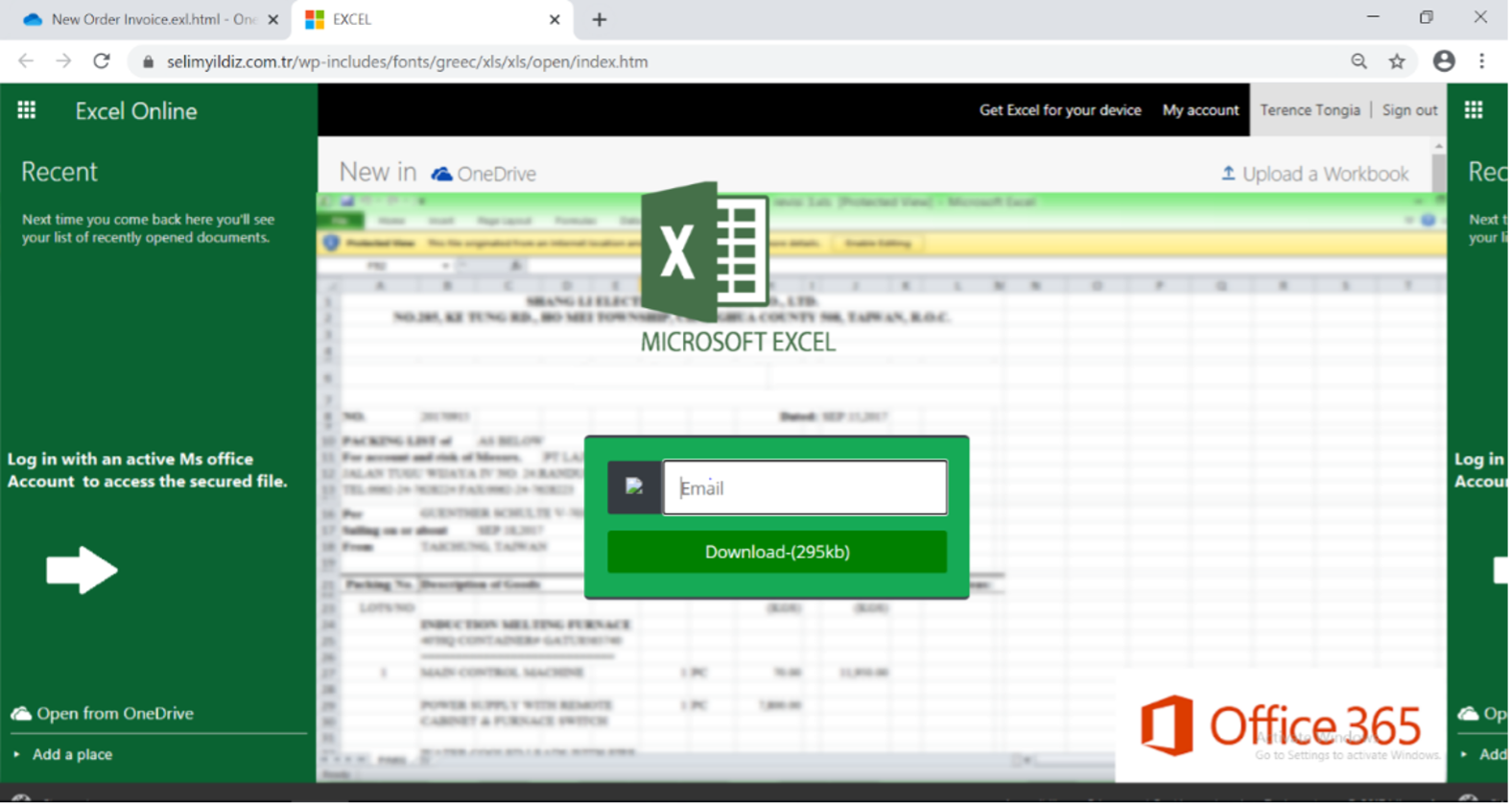

Фальшивая страница входа в Office 365

Фальшивая страница входа в Office 365

Эта веб‑страница похожа на страницу онлайн‑приложения Microsoft Excel с запросом доступа к Office 365 для скачивания документа.

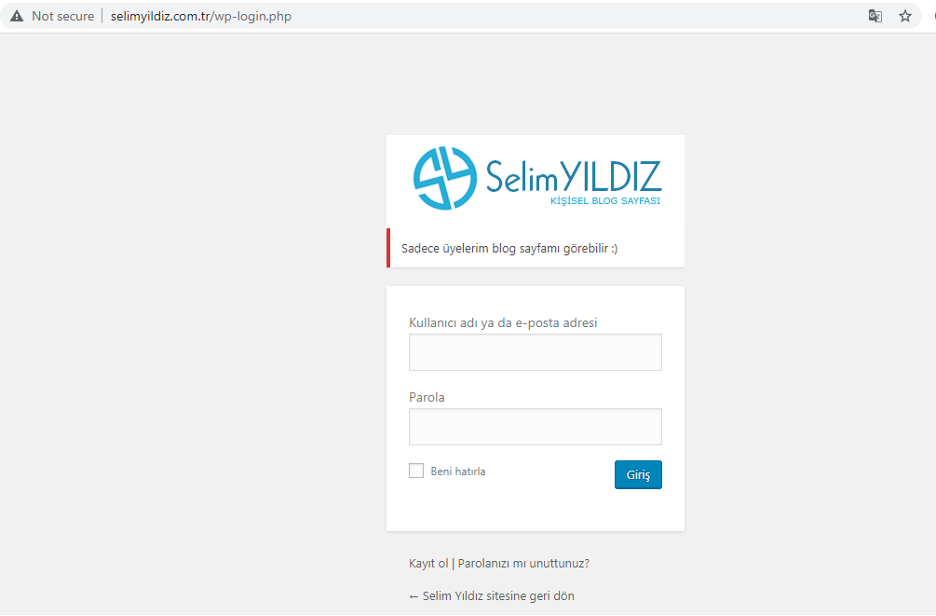

Панель администратора WordPress сайта selimyildiz.com.tr

Панель администратора WordPress сайта selimyildiz.com.tr

Чтобы проверить подлинность страницы, сократим URL до уровня домена и выполним загрузку. Домен переадресует нас на страницу входа в панель администрирования сайта под управлением WordPress. Собственно, уже на этом этапе становится очевидным, что мы имеем дело с фишингом.

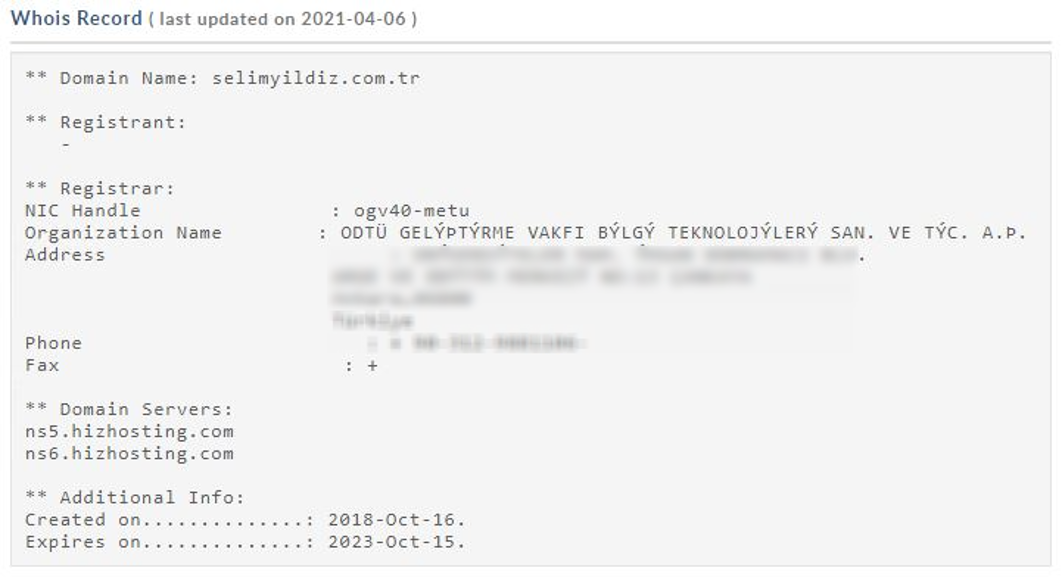

Информация whois о сайте selimyildiz.com.tr

Информация whois о сайте selimyildiz.com.tr

Согласно данным службы whois, домен не был зарегистрирован Microsoft и соответствует публичному IP-адресу 2.56.152.159, который также не принадлежит Microsoft. Эти данные явно свидетельствуют о том, что открытый по ссылке сайт создан мошенниками.

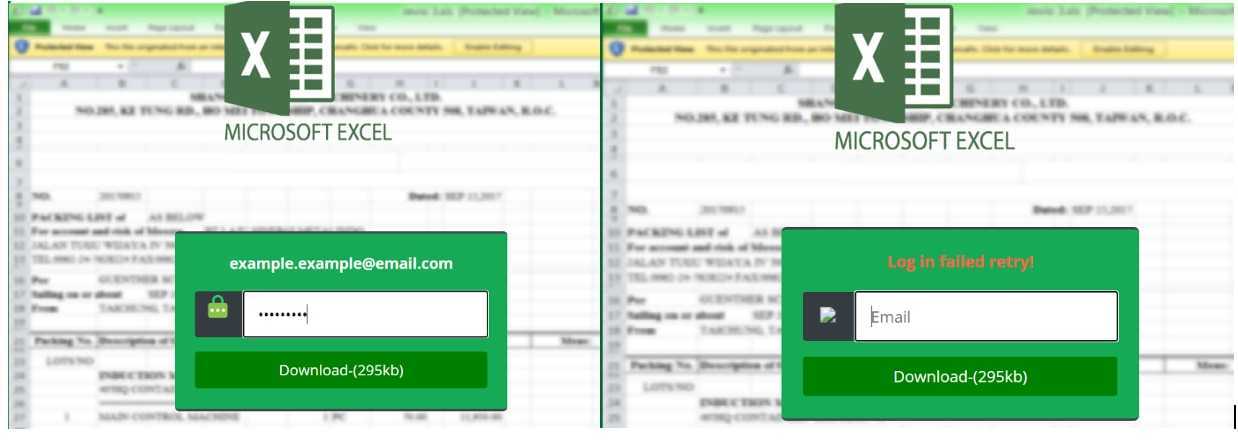

Попытка входа с произвольными реквизитами для аутентификации

Попытка входа с произвольными реквизитами для аутентификации

Для проверки поведения сайта вернемся на страницу входа, введем произвольный логин и пароль и попытаемся скачать счет. Как и ожидалось, страница выдает ошибку, а указанные данные из формы благополучно ушли злоумышленникам.

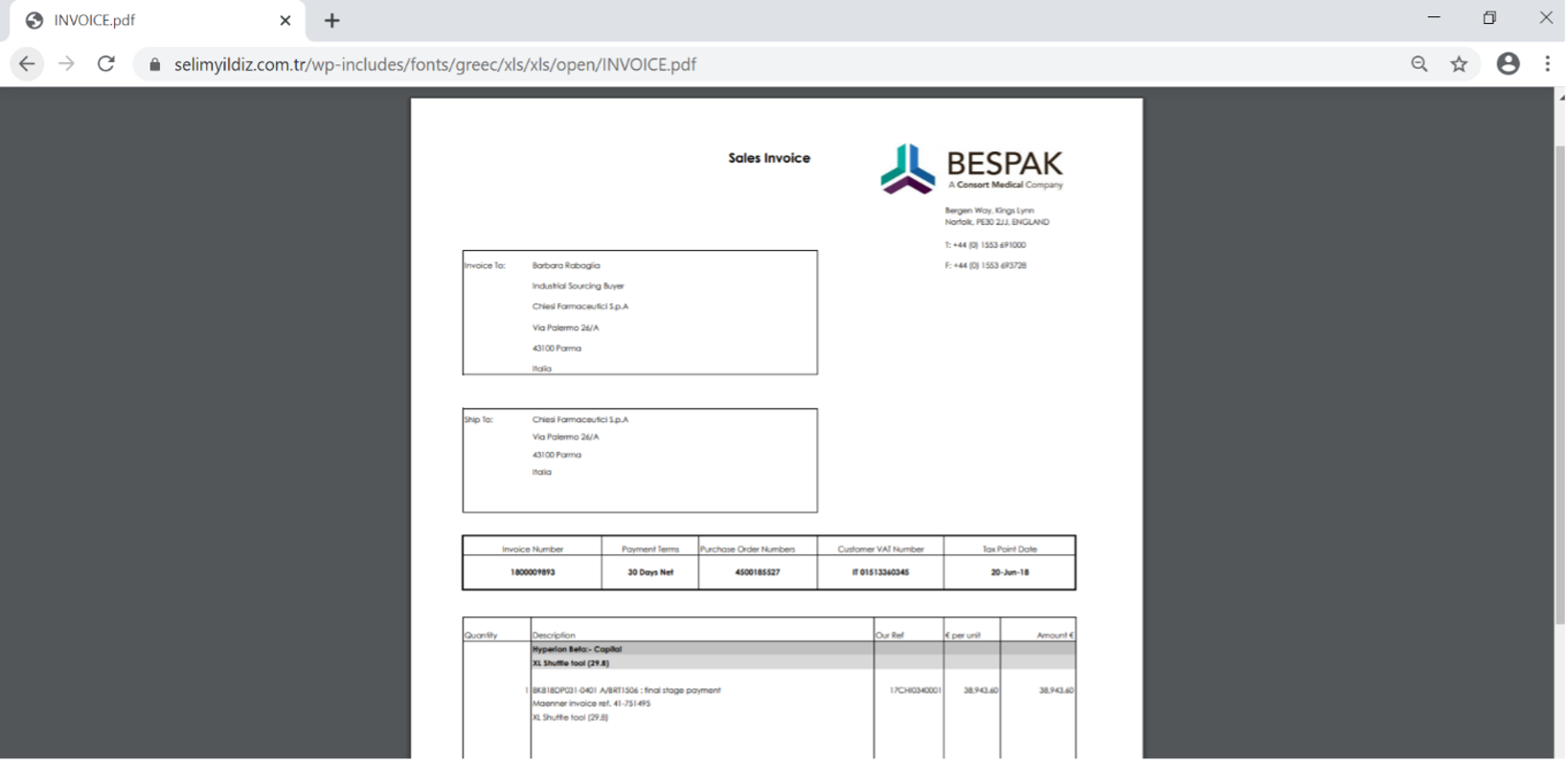

Фальшивый счет для привлечения внимания

Фальшивый счет для привлечения внимания

Итак, теперь мы знаем, что это поддельный сайт. Что делать дальше? Чтобы проверить функцию аутентификации, вновь введем произвольные реквизиты. Теперь они приняты! На этот раз браузер открывает в формате PDF счет, который выглядит подлинным, отправленным некой медицинской компанией. Однако к тому времени, когда жертва поймет, что это фальшивый счет, ее логин и пароль будут уже похищены.

Голосовой фишинг

Вишинг (vishing) — разговор по телефону, который может разделить вашу жизнь на «до» и «после». Схема такая: преступник звонит жертве, давит на нее и создает повышенное чувство срочности, чтобы человек сообщил конфиденциальные данные.

Последние годы злоумышленники часто представляются сотрудниками банков и предлагают оформить кредит с выгодным процентом или угрожают блокировкой карты, а позже требуют сообщить смс-код или оформить подозрительный перевод.

К слову, согласно данным от «Лаборатории Касперского» за 2022 год вызовы с неизвестных номеров с подозрением на мошенничество поступали 41% россиян.

Почему это работает? Мошенники виртуозно давят на доверие. Они знают не только ваше имя, но фамилию и отчество, ваш банк, а некоторые «специалисты» еще и цифры карты назовут. Но немногие знают, что первые восемь цифр узнать не так уж и сложно.

Например, первая цифра в номере пластиковой карты означает код платежной системы (карты Visa начинаются на цифру «4», а Mastercard — на «5»). Вторая, третья и четвертая цифры — номер банка, который выпустил пластиковую карту. Пятая и шестая цифра указывают на дополнительную информацию об организации, а седьмая и восьмая цифры в номере — обозначение программы банка, по которой он выдал карточку.

Как понять, что вам позвонил мошенник

Банки никогда не звонят сами и не спрашивают по телефону у клиентов:

- полный номер карточки;

- срок ее действия;

- CVC/CVV;

- кодовое слово, код из СМС-сообщения;

- логин и пароль к личному кабинету на сайте или в приложении.

Эти данные должны знать только вы и ни при каких обстоятельствах никому нельзя их сообщать.

Как фишинг может навредить вашему бизнесу

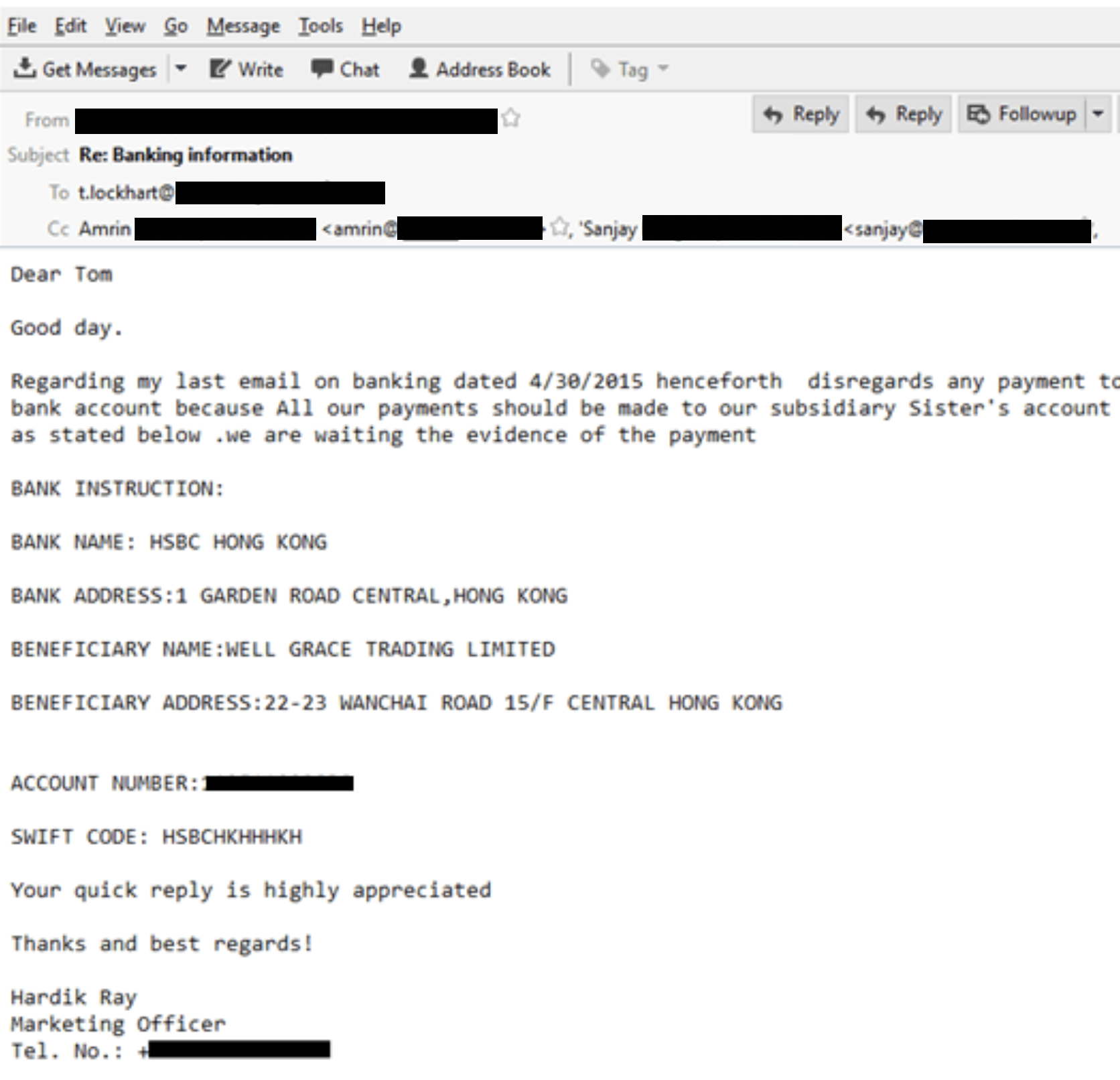

Помните нигерийского принца, который спамил всех и просил помочь ему вывести свое наследство из Нигерии? Так вот, эти ребята никуда не пропали и даже перевели свой «бизнес» на другой уровень. Последние несколько лет они активно атакуют коммерческие структуры. Так, например, на их удочку попался один из моих приятелей, владелец небольшой консалтинговой компании в Европе.

Через несколько дней с моим приятелем связался его корейский подрядчик, чтобы уточнить, почему не было оплаты по договору.

Пример поддельного письма с банковскими данными мошенников

Пример поддельного письма с банковскими данными мошенников

Компания обратилась в полицию, но те развели руками и обещали связаться с отделением в Гонконге, куда были переведены деньги. Банк не смог предоставить никакой информации, сославшись на банковскую тайну. После этого приятель связался со мной и попросил посоветовать что-нибудь или хотя бы объяснить, как такое могло произойти.

Запускаем рассылку и развиваем атаку

Существуют общедоступные инструменты для распространения писем — самые известные из них GoPhish и PhishKiller, но в последнее время мы используем фишинговый модуль, встроенный в разработанную нами обучающую платформу. Работает не хуже и заодно таким образом мы демонстрируем потенциальным заказчикам одну из ее функций.

Затем мы проверяем данные, собранные с фишингового портала, на валидность. Для этого берем несколько десятков случайных пар логин-пароль и с их помощью пытаемся авторизоваться в доступных снаружи сервисах — почте, чатах, VPN.

Странно, но даже если люди в какой-то момент осознают, что попались на удочку, они не всегда сразу меняют пароль. Более того, к нам регулярно приходят ответные письма с жалобами на неработающую авторизацию на фишинговом портале.

Такие кейсы особенно опасны, так как доверчивого сотрудника достаточно просто уговорить установить «диагностическую утилиту», с помощью которой злоумышленник получит удаленный доступ к компьютеру.

Фишинг в России

В сентябре 2019 года эксперты проекта ОНФ «За права заемщиков» назвали пять мошеннических схем, которые чаще всего применялись в 2019 году. На первом месте (34% упоминаний) оказался фишинг, цель которого — получить доступ к логинам и паролям пользователя. Классический пример фишинга — вредоносные ссылки. К его разновидностям также относятся реклама на видеохостингах, обещающая оплату за участие в опросах, и звонки от имени банков.

Сообщается, что всего авторы рейтинга проанализировали около 50 тысяч сообщений граждан и более 20 тысяч публикаций в СМИ и других открытых источниках.

В 2020 году во время пандемии коронавируса количество краж с банковских карт пользователей выросло в шесть раз, сообщала компания Group-IB, которая специализируется на предотвращении кибератак. По словам экспертов, мошенники заманивают пользователей на фишинговые сайты, где покупатели вводят платежные данные. Злоумышленники используют эти данные для обращения к публичным p2p-сервисам банков и перевода денег на свои счета.

Что такое фарминг

Классический фишинг со ссылками на сомнительные ресурсы постепенно становится менее эффективным. Опытные пользователи веб-сервисов обычно уже осведомлены об опасности, которую может нести ссылка на подозрительный сайт и проявляют осмотрительность, получив странное письмо или уведомление. Заманить жертву в свои сети становится все труднее.

В качестве ответа на снижение результативности традиционных атак злоумышленниками был придуман фарминг — скрытое перенаправление на мошеннические сайты.

Суть фарминга состоит в том, что на первом этапе в компьютер жертвы тем или иным образом внедряется троянская программа. Она зачастую не распознается антивирусами, ничем себя не проявляет и ждет своего часа. Вредонос активируется лишь тогда, когда пользователь самостоятельно, без всякого внешнего воздействия, решает зайти на интересующую преступников страницу в интернете. Чаще всего это сервисы онлайн-банкинга, платежные системы и прочие ресурсы, осуществляющие денежные транзакции. Здесь-то и происходит процесс подмены: вместо проверенного, часто посещаемого сайта хозяин зараженного компьютера попадает на фишинговый, где, ничего не подозревая, указывает нужные хакерам данные. Делается это с помощью изменения кэша DNS на локальном компьютере или сетевом оборудовании. Такой вид мошенничества особенно опасен из-за трудности его обнаружения.

Механизмы фишинга

Главный вектор атаки фишинга направлен на самое слабое звено любой современной системы безопасности – на человека. Далеко не всегда клиент банка точно знает, какой адрес является правильным: mybank.account.com или account.mybank.com? Злоумышленники могут использовать и тот факт, что в некоторых шрифтах строчная i и прописная L выглядят одинаково (I = l). Такие способы позволяют обмануть человека с помощью похожей на настоящую ссылки в электронном письме, при этом даже наведение курсора мыши на такую ссылку (с целью увидеть настоящий адрес) не помогает. В арсенале злоумышленников есть и другие средства от банальной подмены в локальной базе IP-адресов реального адреса на поддельный (в ОС Windows XP, например, для этого достаточно отредактировать файл hosts) до фарминга.

Ещё один вид мошенничества – подмена веб-страницы локально, «на лету». Специальный троян, заразивший компьютер пользователя, может добавлять в отображаемый браузером сайт дополнительные поля, отсутствующие на оригинальной странице. Например, номер кредитной карты. Конечно, для успешного проведения такой атаки надо знать банк или платёжную систему, которыми пользуется жертва. Именно поэтому тематические базы электронных адресов пользуются большой популярностью и являются на чёрном рынке ликвидным товаром.

Нежелающие нести дополнительные расходы фишеры просто направляют свои атаки на наиболее популярные сервисы – аукционы, платёжные системы, крупные банки – в надежде, что случайный получатель спамового письма имеет там учётную запись. К сожалению, надежды злоумышленников зачастую оправдываются.

Сводка с полей

2020 год был отмечен ростом онлайн-продажи в связи с пандемией Covid 2019, это, в свою очередь, послужило новой волной для мошенников, применяющих фишинг-атаки для незаконного заработка.

Например, вендор Check Point в одном из своих отчетов сообщает, что только в ноябре 2020 года — количество фишинговых кампаний увеличилось более чем в 2.5 раза по сравнению с октябрем 2020 года.

Безусловно, это связано с мировыми распродажами, такими как: Черная пятница , Киберпонедельник и т.д. Предлагаю рассмотреть одну из фишинговых кампаний более подробно.

Разбор атаки

Тема письма: Cyber Monday | Only 24 Hours Left!

Отправитель: Pandora Jewellery (no-reply\@amazon.com)

Содержимое:

На первый взгляд, мы получили легитимную рассылку, приглашающую нас осуществить покупки украшений на сайте Pandora. Но замечаем несоответствие:

Именно эта массовая фишинг-атака была адресована пользователям из США, Англии и Болгарии, но в целом такой подход используется по всему миру. Какие шаги можно предпринять, чтобы ваши покупки на новогодние праздники не закончились обманом ?

Бесплатный сыр бывает только в мышеловке. При покупке того или иного товара нужно объективно оценивать его стоимость, например, если вам предлагают новый Iphone со скидкой 80%, скорее всего, это обман.

Не используйте одни и те же учетные данные. Многие пользователи регистрируются с одним логином и паролем, если злоумышленник получает ваши аутентификационные данные, он имеет доступ ко всем вашим сервисам.

Будьте осторожны при получении письма о смене пароля. Данный подход активно используется для изъятия ваших персональных данных (логин , пароль ). Рекомендуется в случае необходимости смены пароля делать процедуру непосредственно с самого сайта, потому что в полученном письме вы можете быть перенаправлены на фейковый ресурс.

Социальная инженерия важна

Обращайте внимание на стиль написания полученного письма (синтаксические и орфографические ошибки и прочее).

HTTPS наше всё. Когда вы переходите на различные ресурсы, обращайте внимание на протокол, который они используют. На сегодняшний день уже более 80% сайтов перешли на шифрованное соединение (HTTPS), если вдруг вам предлагают вводить данные вашей банковской карты и на сайте авторизации используется HTTP — первый сигнал о том, чтобы вы ничего не вводили и покинули ресурс.

Мы рассмотрели актуальную фишинг-кампанию в преддверии праздников и привели общие рекомендации по предотвращению такого рода атак, однако наиболее оптимальный подход — воспитание IT-грамотности у пользователя с целью повышения его уровня компетенций в противостояние с злоумышленниками.

Примеры фишинга

Приведу примеры фишинга, которые происходили в реальной жизни.

Пример 1. В канун «черной пятницы» на электронную почту Светланы пришло письмо о начале распродаж на популярной торговой площадке. Светлана часто приобретает товары через этот сайт и несколько раз оплачивала картой. Данные карты на сайте были сохранены.

Увидев, что нужный товар (это был женский пуховик) стоит на 30% дешевле, чем ранее, Светлана, недолго думая, оформила заказ и была перенаправлена на страницу оплаты. Деньги были списаны со счета, после чего, к удивлению Светланы, страница обновилась (мошенники перенаправили пользователя на настоящий сайт).

Заглянув в раздел «Мои заказы», Светлана не обнаружила новых записей. Решив, что произошел сбой интернета, она выключила компьютер. Обеспокоилась Света уже на следующий день, когда в электронной почте писем о вновь созданных заказах не было (ранее такие сообщения всегда приходили), а используемая вчера ссылка оказалась неактивна.

Зайдя на сайт, как и вчера, Света не нашла никаких новых заказов и совершенных платежей. Тем не менее деньги в сумме 12000 рублей с карты были списаны.

Надо заметить, что обращаться в банк в этом случае бесполезно: никто не похищал данных карты Светланы, она отправила деньги сама. А то, что получатель оказался мошенником, – следовало проявить должную бдительность и не открывать ссылки в письме. К тому же, зайдя в историю операций в личном кабинете онлайн-банка, Светлана обнаружила, что перечислила деньги на электронный кошелек. Никакого чека, конечно, она не получила.

Позднее, внимательно рассмотрев текст в злополучном письме, Света обнаружила, что ссылка была оформлена с ошибками (некоторые буквы были поменяны местами).

Пример 2. Находясь за границей, Илья обычно использовал сеть wi-fi, расположенную в отеле. Во время прогулки с семьей по городу возникла необходимость воспользоваться интернетом (пришло смс по работе о необходимости совершить срочный платеж). Зайдя в кафе, Илья сделал заказ и обнаружил наличие открытой сети wi-fi. Перейдя на страницу онлайн-банкинга, Илья ввел логин и пароль, которые были перехвачены мошенниками в области фишинга.

К счастью, данная история закончилась благополучно, поскольку Илья использовал двухфакторную аутентификацию. Получив смс о подтверждении операции на сумму, не совпадающую с той, которая должна быть отправлена, Илья немедленно позвонил в банк и заблокировал карту.

Что принесет версия 2022

Большинство перечисленных тем останутся актуальными в 2022 году. Злоумышленники стараются адаптировать фишинговые кампании к громким событиям и инфоповодам, из года в год обновляя лишь детали мошеннических схем.

Объемы атак с использованием методов социальной инженерии однозначно будут расти, а последствия, возможно, нанесут больший ущерб. В этом году мы вновь ожидаем увидеть большое количество фишинговых атак, объединенных темой значимых событий, в том числе массовые рассылки на тему Чемпионата мира по футболу или Зимних Олимпийских игр.

Усилятся атаки на пользователей стриминговых сервисов в связи с выходом новых фильмов и сериалов. Например, на 2022 год запланирована премьера сериала по мотивам произведений Дж. Р. Р. Толкина, которую ждут фанаты со всего мира.

А накануне выпуска прототипа цифрового рубля ожидается бум мошеннических сайтов по продаже цифровой валюты. На фоне растущей популярности инвестиций среди физических лиц продолжит укрепляться тренд на мошенничества с использованием социальной инженерии в этой сфере. Потенциальные жертвы — частные инвесторы, которым злоумышленники будут настойчиво предлагать свои услуги под видом инвесторов, авторов обучающих курсов и поддельных платформ для инвестирования (хотя такое происходит и сейчас).

Как распознать

Есть некоторые признаки писем, которые должны насторожить и заставить задуматься, а не фишеров ли это инструмент.

Одновременно с этим необходимо понимать, что фишеры сейчас максимально продвинутые и создают письма, практически идентичные оригинальным, поэтому наличие хоть одного из следующих признаков необязательно:

- Необходимо немедленно куда-то перейти, что-то сделать или ввести личные данные.

- Нет отправителя и/или обратных контактных данных.

- В письме пишут про непогашенный кредит, хотя вы не брали кредитов и подобные, не относящиеся к вам, истории. Если письмо пришло от банка или другой финансовой организации, лучше всего позвонить на горячую линию и уточнить информацию. Кроме всего, это поможет банку понять опасность и предупредить остальных пользователей.

- При наведении курсора ссылка, отображающаяся в нижнем левом углу браузера, не совпадает с написанной.

- Отправитель — известная организация. Тщательно проверьте письмо и адрес на официальном сайте компании с адресом отправителя.

- Отправитель представляется официальным представителем, но пишет с обычной почты (mail.ru, gmail.com), а не с корпоративной.

- У вложенных документов странное название или расширение.

- Ссылки замаскированы под изображения, кнопки или QR-коды.

- В URL-адресе есть @ или другие необычные символы.

Фишинг в поисковых системах

При использовании фишинга в поисковых системах хакеры создают свой собственный веб-сайт и индексируют его в легитимных поисковых системах. Эти сайты часто предлагают дешевые товары и невероятно заманчивые предложения, пытающиеся заманить ничего не подозревающих онлайн-покупателей, которые видят сайт на странице результатов поиска в Google или в других поисковиках. Если жертва нажимает в поисковике на ссылку для перехода на такой сайт, то, как правило, предлагается зарегистрировать аккаунт или ввести информацию о своем банковском счете для завершения покупки. Конечно, мошенники затем крадут эти личные данные, чтобы использовать их для извлечения финансовой выгоды в дальнейшем.

Пример фишинга в поисковых системах

В 2020 году сообщил, что ежедневно обнаруживается 25 миллиардов спам-сайтов и фишинговых веб-страниц. Кроме того, Wandera сообщила в 2020 году, что каждые 20 секунд запускается новый фишинговый сайт. Это означает, что каждую минуту в поисковых системах появляются три новых фишинговых сайта!

Не позволяйте фишерам доставлять вам проблемы

Поскольку фишинг – это действие, когда кто-то обманывает вас и заставляет делать то, что он хочет, никакое программное обеспечение не сможет полностью и навсегда защитить вас от этого. Однако, как мы уже ранее говорили, знание – сила.

Если типичные, указывающие на фишинг основные признаки, на которые стоит обратить внимание, будут вас предупреждать об угрозе, вы станете лучше подготовлены к выявлению мошеннических сообщений для избежания мошенничества. Добавьте к этому высококачественный пакет безопасности, который будет уведомлять вас о любом вредоносном ПО, которое проникло в систему, и вы можете быть уверены в защите ваших персональных данных

Узнайте больше информации в нашем всеобъемлющем руководстве по фишингу, чтобы оставаться в безопасности от всех видов фишинговых угроз.

Выводы

Полностью уничтожить фишинг в обозримом будущем вряд ли получится: человеческая лень, доверчивость и жадность тому виной.

Ежедневно происходят тысячи фишинговых атак, которые могут принимать самые разнообразные формы:

Только наличие своевременной и наиболее полной информации о методах хакеров, а также здоровая подозрительность по отношению к необычным, неожиданным сообщениям и предложениям, позволят существенно снизить ущерб от этого вида интернет-мошенничества.

Потому обязательно ознакомьтесь с правилами защиты от фишинга. И прежде всего никому не передавайте свои пароли, заведите привычку всегда вбивать адреса нужных сайтов вручную или пользоваться закладками в браузере, будьте особенно внимательны к ссылкам в письмах.

Источник — блог компании Protectimus Solutions LLP

![[перевод статьи] 7 базовых правил защиты от фишинга](http://robotrackkursk.ru/wp-content/uploads/a/4/c/a4ceb3dc73be311d8e75b6c8449aadc6.jpeg)

![[перевод статьи] 7 базовых правил защиты от фишинга / хабр](http://robotrackkursk.ru/wp-content/uploads/9/2/c/92ceb8f6d73a04402dd4b3016bf90537.jpeg)