Параметры

-AccessLevel

Параметр AccessLevel указывает уровень доступа устройств, которые определены в правиле. Допустимые значения этого параметра — Allow, Block и Quarantine.

| Type: | DeviceAccessLevel |

| Position: | Named |

| Default value: | None |

| Accept pipeline input: | False |

| Accept wildcard characters: | False |

| Applies to: | Exchange Server 2010, Exchange Server 2013, Exchange Server 2016, Exchange Server 2019, Exchange Online |

-Characteristic

Параметр Characteristic указывает характеристики устройства или категории, используемые правилом. Параметр PasswordQuality указывает минимальную оценку качества для паролей устройства. Качество пароля — это числовая шкала, указывающая уровень безопасности и сложности пароля. Более высокое качество означает более надежный пароль.

- DeviceModel

- DeviceType

- DeviceOS

- UserAgent

- XMSWLHeader

| Type: | DeviceAccessCharacteristic |

| Position: | Named |

| Default value: | None |

| Accept pipeline input: | False |

| Accept wildcard characters: | False |

| Applies to: | Exchange Server 2010, Exchange Server 2013, Exchange Server 2016, Exchange Server 2019, Exchange Online |

-Confirm

Переключатель подтверждения указывает, показывать или скрывать запрос подтверждения. Влияние этого параметра на командлет зависит от того, требуется ли командлету подтверждение перед выполнением.

- Деструктивные командлеты (например, командлеты Remove-*) имеют встроенную паузу, которая заставляет вас подтвердить команду перед продолжением. Можно пропускать запросы на подтверждение этих командлетов, используя следующий синтаксис: .

- Большинство других командлетов (например, командлеты New-* и Set-*) не имеют встроенной приостановки. Для этих командлетов указание переключателя Confirm без значения вводит паузу, которая заставляет вас подтвердить команду перед продолжением.

| Type: | SwitchParameter |

| Aliases: | cf |

| Position: | Named |

| Default value: | None |

| Accept pipeline input: | False |

| Accept wildcard characters: | False |

| Applies to: | Exchange Server 2010, Exchange Server 2013, Exchange Server 2016, Exchange Server 2019, Exchange Online |

-DomainController

Этот параметр доступен только в локальной среде Exchange.

Параметр DomainController указывает контроллер домена, который используется этим командлетом для чтения или записи данных в Active Directory. Вы определяете контроллер домена по его полному доменному имени (FQDN). Например, dc01.contoso.com.

| Type: | Fqdn |

| Position: | Named |

| Default value: | None |

| Accept pipeline input: | False |

| Accept wildcard characters: | False |

| Applies to: | Exchange Server 2010, Exchange Server 2013, Exchange Server 2016, Exchange Server 2019 |

-QueryString

Параметр QueryString указывает идентификатор устройства, используемый правилом. Этот параметр использует текстовое значение, которое используется вместе со значением параметра Characteristic для определения устройства. Не разрешается использовать знаки подстановки или частичные совпадения.

Для поиска текстовых значений, которые можно использовать с параметром QueryString, можно воспользоваться командлетом Get-MobileDevice. Например: Get-MobileDevice | Format-List DeviceOS,DeviceModel,DeviceType.

| Type: | String |

| Position: | Named |

| Default value: | None |

| Accept pipeline input: | False |

| Accept wildcard characters: | False |

| Applies to: | Exchange Server 2010, Exchange Server 2013, Exchange Server 2016, Exchange Server 2019, Exchange Online |

-WhatIf

Переключатель WhatIf имитирует действия команды. Вы можете использовать его для просмотра результатов изменений без фактического внесения этих изменений. С этим параметром не нужно указывать значение.

| Type: | SwitchParameter |

| Aliases: | wi |

| Position: | Named |

| Default value: | None |

| Accept pipeline input: | False |

| Accept wildcard characters: | False |

| Applies to: | Exchange Server 2010, Exchange Server 2013, Exchange Server 2016, Exchange Server 2019, Exchange Online |

Создание политики настройки Outlook для iOS и Android с помощью Microsoft Intune

Если вы используете Microsoft Intune в качестве поставщика управления мобильными устройствами, следующие действия позволят развернуть параметры конфигурации учетных записей для локальных почтовых ящиков, использующих обычную проверку подлинности с помощью протокола ActiveSync. После создания конфигурации можно назначить параметры группам пользователей, как описано в следующем разделе .

Примечание.

Если в вашей организации используются устройства и с iOS, и с Android for Work, вам придется создать отдельную политику настройки приложений для каждой из платформ.

-

Войдите в Microsoft Endpoint Manager.

-

Выберите Приложения, а затем политики конфигурации приложений.

-

В колонке политики Конфигурация приложений выберите Добавить и Управляемые устройства.

-

В колонке Добавление конфигурации приложения укажите значения в полях Имя и Описание (необязательно) для параметров конфигурации приложения.

-

В поле Платформа выберите iOS/iPadOS или Android.

-

В поле Связанное приложение выберите Выбрать требуемое приложение, а затем в колонке Целевые приложения выберите Microsoft Outlook.

Примечание.

Если Outlook не указан как доступное приложение, его необходимо добавить, следуя инструкциям в разделах Добавление приложений магазина Android в Microsoft Intune и Добавление приложений магазина iOS в Microsoft Intune.

-

Нажмите кнопку ОК, чтобы вернуться к колонке Добавление конфигурации приложения.

-

Выберите Параметры конфигурации. В колонке Конфигурация выберите Использовать конструктор конфигураций для формата параметров конфигурации. Пары значений ключей, используемые в этом разделе, определяются в разделе .

-

Если вы хотите развернуть конфигурацию настройки учетной записи, выберите Да для параметра Настройка параметров учетной записи электронной почты и настройте соответствующим образом:

-

В поле Тип проверки подлинности выберите Обычная проверка подлинности. Это необходимо для локальных учетных записей, которые не используют гибридную современную проверку подлинности.

-

В поле Атрибут username из AAD выберите Имя участника-пользователя или sAMAccountName. Если выбран параметр sAMAccountName , введите имя домена NetBIOS в поле Домен учетной записи .

-

-

Если вы хотите развернуть общие параметры конфигурации приложения, настройте нужные параметры соответствующим образом:

-

Для сортировки папки «Входящие» выберите один из доступных параметров: Не настроено (по умолчанию), Включено (по умолчанию для приложения), Выкл.

-

Для параметра Требовать биометрию для доступа к приложению выберите один из доступных вариантов: Не настроено (по умолчанию), Вкл., Выключено (по умолчанию для приложения). При выборе параметра Вкл . или Выкл. администраторы могут разрешить пользователю изменять значение параметра приложения. Выберите Да (приложение по умолчанию), чтобы разрешить пользователю изменить параметр, или нажмите кнопку Нет , если вы хотите запретить пользователю изменять значение параметра. Этот параметр доступен только в Outlook для iOS.

-

Для параметра Сохранить контакты выберите один из доступных вариантов: Не настроено (по умолчанию), Вкл., Выкл . (по умолчанию для приложения). При выборе параметра Вкл . или Выкл. администраторы могут разрешить пользователю изменять значение параметра приложения. Выберите Да (приложение по умолчанию), чтобы разрешить пользователю изменить параметр, или нажмите кнопку Нет , если вы хотите запретить пользователю изменять значение параметра.

-

Для подписи приложения по умолчанию выберите один из доступных параметров: Не настроено (по умолчанию), Включено (по умолчанию для приложения), Выкл.

-

Для параметра Блокировать внешние образы выберите один из доступных вариантов: Не настроено (по умолчанию), Вкл., Выкл . (по умолчанию для приложения). При выборе параметра Вкл . или Выкл. администраторы могут разрешить пользователю изменять значение параметра приложения. Выберите Да (приложение по умолчанию), чтобы разрешить пользователю изменить параметр, или нажмите кнопку Нет , если вы хотите запретить пользователю изменять значение параметра.

-

Для параметра Упорядочить почту по потоку выберите один из доступных параметров: Не настроено (по умолчанию), Включено (по умолчанию для приложения), Выкл.

-

-

По завершении нажмите кнопку ОК.

-

В колонке Добавить конфигурацию приложения выберите Добавить.

Только что созданная политика конфигурации отображается в колонке Конфигурация приложения .

Настройка локального доступа к Exchange

Поддержка новых установок соединителя Exchange была признана устаревшей в июле 2020 г., а пакет установки соединителя больше не доступен для загрузки. Вместо этого используйте гибридную современную проверку подлинности Exchange (HMA).

Прежде чем выполнить следующую процедуру для настройки управления доступом к локальной организации Exchange, необходимо установить и настроить по крайней мере один локальный соединитель Exchange Intune для локальной организации Exchange.

-

Войдите в Центр администрирования Microsoft Endpoint Manager.

-

Перейдите в раздел Администрирование клиента>Доступ к Exchange, а затем выберите Доступ к локальной организации Exchange.

-

На панели Доступ к локальной организации Exchange выберите Да для параметра Включить контроль доступа к локальной организации Exchange.

-

В разделе Назначение щелкните Выбрать группы для включения, а затем выберите одну или несколько групп для настройки доступа.

Для участников выбранных групп применяется политика условного доступа для доступа к локальной организации Exchange. Чтобы получить доступ к локальной организации Exchange, пользователям, получившим эту политику, необходимо зарегистрировать свои устройства в Intune и выполнить требования профилей соответствия.

-

Прежде чем получать доступ к локальной организации Exchange, для исключения групп щелкните Выбрать группы для исключения, а затем выберите одну или несколько групп, которые будут исключены и не смогут зарегистрировать устройства и выполнить требования профилей соответствия.

Выберите Сохранить, чтобы сохранить конфигурацию и вернуться в область Доступ к Exchange.

-

После этого настройте параметры для локального соединителя Exchange для Intune. В Центре администрирования выберите Администрирование> клиентаExchange Access>Exchange ActiveSync локальный соединитель, а затем выберите соединитель для организации Exchange, которую вы хотите настроить.

-

Для Уведомления пользователя выберите Изменить, чтобы открыть рабочий процесс Изменение организации, где можно изменить сообщение Уведомление пользователя.

Измените сообщение электронной почты по умолчанию, отправляемое пользователям, когда их устройства не соответствуют требованиям, но им требуется доступ к локальной среде Exchange. В шаблоне сообщения используется язык исправления. При вводе вы также можете предварительно просмотреть сообщение.

Выберите Review + save (Просмотреть и сохранить), а потом Сохранить, чтобы сохранить изменения и завершить настройку доступа к локальной организации Exchange.

Совет

Дополнительные сведения о языке исправления см. эту статью в Википедии.

-

Затем выберите Advanced Exchange Active Sync access settings (Расширенные параметры доступа к Exchange Active Sync), чтобы открыть одноименный рабочий процесс, где можно настроить правила доступа к устройствам.

-

Для параметра Доступ к неуправляемым устройствам задайте глобальное правило по умолчанию для доступа с устройств, к которым не применяется условный доступ или другие правила.

-

Разрешить доступ. Все устройства могут немедленно получить доступ к локальной организации Exchange. Устройства пользователей, входящих в группы, настроенные как включенные при выполнении описанной выше процедуры, блокируются, если позже они не выполняют требования политик соответствия и не зарегистрированы в Intune.

-

Заблокировать доступ и Карантин. Все устройства немедленно потеряют право доступа к локальной организации Exchange. Устройства пользователей, которые входят в группы, настроенные как включенные во время выполнения предыдущей процедуры, смогут получить доступ после их регистрации в Intune и подтверждения их как соответствующих требованиям.

На устройствах Android не под управлением Samsung Knox доступ заблокирован всегда, так как они не поддерживают этот параметр.

-

-

В разделе Исключения для платформ устройств выберите Добавить, а затем укажите сведения в соответствии с требованиями вашей среды.

Если для параметра Доступ к неуправляемым устройствам задано значение Заблокировано, устройства, зарегистрированные в Intune и соответствующие требованиям, будут иметь доступ, даже если их платформа заблокирована.

-

-

Нажмите кнопку ОК, чтобы сохранить изменения.

-

Выберите Review + save (Просмотреть и сохранить), а потом Сохранить, чтобы сохранить политику условного доступа к Exchange.

Политика почтовых ящиков мобильных устройств

Outlook для iOS и Android поддерживает следующие параметры политики почтовых ящиков мобильных устройств в локальной среде Exchange:

-

Шифрование устройства включено

-

Минимальная длина пароля (только для Android)

-

Пароль включен

-

Разрешить Bluetooth (используется для управления носимым приложением Outlook для Android)

-

Если allowBluetooth включен (поведение по умолчанию) или настроено для HandsfreeOnly, синхронизация носимых устройств между Outlook на устройстве Android и Outlook на носимых устройствах разрешена для рабочей или учебной учетной записи.

-

Если параметр AllowBluetooth отключен, Outlook для Android отключит синхронизацию между Outlook на устройстве Android и Outlook на носимом устройстве для указанной рабочей или учебной учетной записи (и удалит все данные, синхронизированные ранее для учетной записи). Отключение синхронизации полностью контролируется в самом Outlook; Bluetooth не отключен на устройстве или носимом устройстве, а также не затрагивается любое другое носимое приложение.

-

Примечание.

Outlook для Android запустит поддержку параметра AllowBluetooth, начиная с конца августа.

Сведения о создании или изменении существующей политики почтовых ящиков мобильных устройств см. в разделе Политики почтовых ящиков мобильных устройств.

Блокировка с помощью ПИН-кода и шифрование устройства

Если политика Exchange ActiveSync организации требует использовать пароль для синхронизации электронной почты на мобильных устройствах, Outlook применит эту политику на уровне устройства. Эта функция работает по-разному на устройствах iOS и Android, так как средства, предоставляемые Apple и Google, отличаются.

На устройствах iOS Outlook проверяет, правильно ли задан секретный код или ПИН-код. Если секретный код не задан, Outlook предлагает пользователю создать его в настройках iOS. Пользователь не получит доступ к Outlook для iOS, пока не задаст секретный код.

На устройствах Android Outlook применит правила блокировки экрана. Кроме того, Google предоставляет средства, которые позволяют Outlook для Android соответствовать политикам Exchange в отношении длины и сложности пароля, а также количества допустимых попыток разблокировки экрана до очистки телефона. Outlook для Android также будет рекомендовать включить шифрование хранилища, если оно отключено, и поможет пользователям задать необходимые настройки.

Устройства iOS и Android, которые не поддерживают эти параметры безопасности, не смогут подключиться к почтовому ящику Exchange.

Шифрование устройства

Устройства iOS поставляются со встроенным шифрованием, которое Outlook использует после включения секретного кода для шифрования всех данных, которые Outlook хранит локально на устройстве iOS. Таким образом, устройства iOS с ПИН-кодом шифруются независимо от того, требуется ли это для политики ActiveSync.

Outlook для Android поддерживает шифрование устройств с помощью политик почтовых ящиков мобильных устройств Exchange. Однако до Android 7.0 доступность и реализация этого процесса зависят от версии ОС Android и производителя устройства, что позволяет пользователю отменять во время процесса шифрования. Благодаря изменениям, введенным Google в Android 7.0, Outlook для Android теперь может применять шифрование на устройствах под управлением Android 7.0 или более поздней версии. Пользователи с устройствами под управлением этих операционных систем не смогут отменить процесс шифрования.

Даже если устройство Android незашифровано и злоумышленник владеет устройством, пока включен ПИН-код устройства, база данных Outlook остается недоступной. Это справедливо даже при включенной отладке по USB и установленном пакете SDK для Android. Если злоумышленник пытается рутировать устройство, чтобы обойти ПИН-код, чтобы получить доступ к этой информации, процесс рутинга очищает все хранилище устройства и удаляет все данные Outlook. Если устройство незашифровано и рутируется пользователем до кражи, злоумышленник может получить доступ к базе данных Outlook, включив отладку по USB на устройстве и подключив устройство к компьютеру с установленным пакетом SDK для Android.

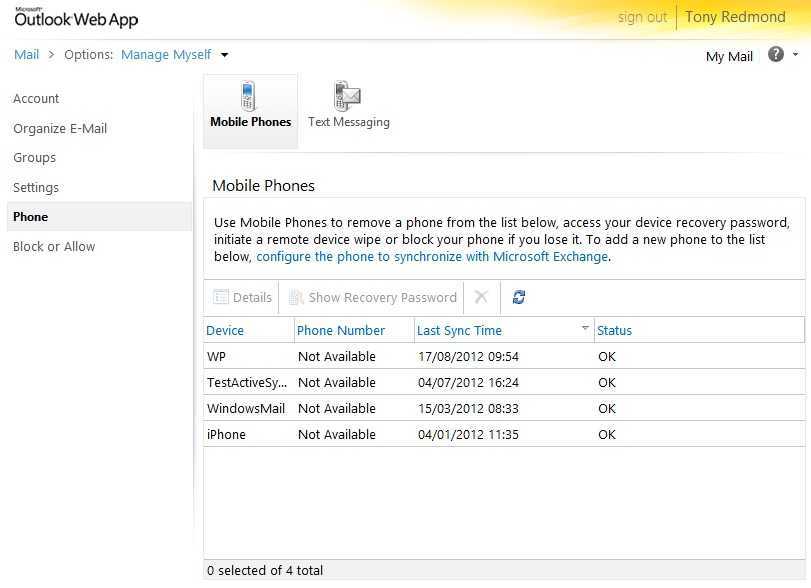

Удаленная очистка с помощью Exchange ActiveSync

Exchange ActiveSync позволяет администраторам удаленно очищать устройства, например, если они скомпрометируются, теряются или украдены. При использовании Outlook для iOS и Android удаленная очистка очищает только данные в самом приложении Outlook и не активирует полную очистку устройства.

Дополнительные сведения см. в статье Выполнение удаленной очистки на мобильном телефоне .

Функции Exchange ActiveSync

Exchange ActiveSync имеет следующие функции:

-

поддержка HTML-сообщений;

-

поддержка отметок к исполнению;

-

Группировка сообщений электронной почты по беседам

-

возможность синхронизировать или не синхронизировать всю беседу;

-

синхронизация SMS с почтовым ящиком пользователя Exchange;

-

поддержка просмотра состояния ответа на сообщения;

-

поддержка быстрого извлечения сообщений;

-

сведения об участниках собрания;

-

Улучшенный поиск в Exchange

-

сброс ПИН;

-

усовершенствованная защита устройств с использованием политик паролей;

-

автообнаружение для обслуживания через беспроводную сеть;

-

Поддержка установки автоответов на случай отсутствия пользователя на месте, отпуска или командировки

-

Поддержка синхронизации задач

-

Direct Push.

-

поддержка сведений о доступности для контактов;

Шаблоны политик прав AD RMS

AD RMS использует шаблоны политик прав на основе XrML, чтобы разрешить совместимым приложениям с поддержкой IRM применять согласованные политики защиты. В системе Windows Server 2008 и ее более поздних версиях на сервере AD RMS доступна веб-служба, которую можно использовать для перечисления и получения шаблонов. Сервер Exchange 2013 поставляется вместе с шаблоном «Не пересылать». Когда к сообщению применяется шаблон «Не пересылать», расшифровывать это сообщение могут только получатели, являющиеся его адресатами. Получатели не могут переслать сообщение, скопировать из него содержимое или распечатать. Вы можете создать дополнительные шаблоны RMS на сервере AD RMS в организации в соответствии с требованиями к защите IRM.

Защита IRM применяется путем применения шаблона политики прав AD RMS. С помощью шаблонов политик можно управлять разрешениями, которые получатели имеют на сообщение. Такие действия, как ответ, ответ всем, пересылка, извлечение информации из сообщения, сохранение сообщения или печать сообщения, можно контролировать, применяя к сообщению соответствующий шаблон политики прав.

Дополнительные сведения о шаблонах политик прав см. в статье Рекомендации по шаблонам политики AD RMS.

Дополнительные сведения о создании шаблонов политик прав AD RMS см. в разделе Пошаговое руководство по развертыванию шаблонов политики прав AD RMS.

Управление протоколом Exchange ActiveSync

По умолчанию протокол Exchange ActiveSync включен. Все пользователи, имеющие почтовый ящик Exchange, могут синхронизировать свое мобильное устройство с сервером Microsoft Exchange.

Можно выполнять следующие задачи Exchange ActiveSync:

- включение и отключение Exchange ActiveSync для пользователей;

- задание политик, например минимальной длины пароля, блокировки устройств и максимального числа попыток ввода неправильного пароля;

- запуск удаленной очистки для очистки всех данных с потерянного или украденного мобильного телефона;

- Запуск различных отчетов для просмотра или экспорта в разных форматах

- Контроль того, какие типы мобильных устройств могут синхронизироваться с организацией, через правила доступа устройств

Управление доступом мобильных устройств в Exchange ActiveSync

Можно контролировать, какие мобильные устройства могут синхронизироваться. Для этого ведется отслеживание новых мобильных устройств, которые подключаются к организации, или настраиваются правила, которые определяют, какие типы мобильных устройств имеют разрешение на соединение. Независимо от выбранного вами способа можно в любое время разрешить или запретить доступ для всех указанных мобильных устройств конкретного пользователя.

Функции обеспечения безопасности устройств в Exchange ActiveSync

В дополнение к возможности настройки параметров безопасности связи между сервером Exchange и мобильными устройствами в Exchange ActiveSync предоставляются следующие функции, предназначенные для повышения безопасности мобильных устройств:

-

Удаленная очистка. Если мобильное устройство потеряно, украдено или скомпрометировано иным образом, вы можете выполнить команду удаленной очистки с компьютера Exchange Server или любого веб-браузера с помощью Outlook в Интернете (ранее — Outlook Web App). Эта команда стирает все данные с мобильного устройства.

-

Политики паролей устройств: Exchange ActiveSync позволяет настроить несколько параметров паролей устройств. К ним относятся следующие параметры:

-

Минимальная длина пароля (символы). Этот параметр указывает длину пароля для мобильного устройства. Длина пароля по умолчанию — 4 символа, максимальное число символов в пароле — 18.

-

Минимальное количество наборов символов. Используйте это текстовое поле, чтобы указать сложность буквенно-цифрового пароля и заставить пользователей использовать несколько различных наборов символов: строчные буквы, прописные буквы, символы и цифры.

-

Требовать буквенно-цифровой пароль. Этот параметр определяет надежность пароля. Можно потребовать использования в пароле знака или символа в дополнение к цифрам.

-

Время бездействия (в секундах). Этот параметр определяет, как долго мобильное устройство должно быть неактивным, прежде чем пользователю будет предложено ввести пароль для разблокировки мобильного устройства.

-

Применить журнал паролей. Установите этот флажок, чтобы запретить пользователю повторно использовать предыдущие пароли на мобильном телефоне. Установленное число определяет количество предыдущих паролей, которое запрещается повторно использовать в мобильном телефоне.

-

Включить восстановление паролей. Установите этот флажок, чтобы включить восстановление паролей для мобильного устройства. Пользователи могут использовать Outlook в Интернете для поиска пароля восстановления и разблокировки мобильного устройства. Администраторы могут использовать Центр администрирования Exchange для поиска пользовательского пароля восстановления.

-

Очистка устройства после неудачных попыток. Этот параметр позволяет указать, нужно ли очищать память телефона после нескольких неудачных попыток ввода пароля.

-

-

Политики шифрования устройств. Существует ряд политик шифрования мобильных устройств, которые можно применить для группы пользователей. Эти политики включают в себя следующие параметры.

-

Требовать шифрование на устройстве. Установите этот флажок, чтобы требовать шифрование на мобильном устройстве. Это позволит повысить безопасность благодаря шифрованию всех данных для устройства.

-

Требовать шифрование на картах памяти. Установите этот флажок, чтобы требовать шифрование на съемной карточке мобильного устройства. Это позволит повысить безопасность благодаря шифрованию всех данных на картах памяти для устройства.

-

Традиционные решения для защиты от утечки информации

Хотя традиционные решения для утечки информации могут защитить первоначальный доступ к данным, они часто не обеспечивают постоянную защиту. В следующей таблице перечислены некоторые традиционные решения и их ограничения.

Традиционные решения

| Решение | Описание | Ограничения |

|---|---|---|

| Протокол TLS | TLS — это стандартный интернет-протокол, используемый для защиты связи по сети с помощью шифрования. В среде обмена сообщениями протокол TLS используется для защиты обмена данными между сервером и клиентом и сервером. По умолчанию Exchange 2010 использует TLS для всех внутренних сообщений. Оппортунистический ПРОТОКОЛ TLS также включен по умолчанию для сеансов с внешними узлами. Exchange сначала пытается использовать шифрование TLS для сеанса, но если подключение TLS не удается установить с целевым сервером, Exchange использует SMTP. Вы также можете настроить безопасность домена, чтобы применять протокол Mutual TLS для сеансов с внешними организациями. | Протокол TLS обеспечивает защиту сеанса SMTP только между двумя узлами SMTP. Другими словами, TLS защищает данные при передаче, но не обеспечивает защиту на уровне сообщений или данных в местах хранения. Если сообщения не шифруются с помощью другого метода, сообщения в почтовых ящиках отправителя и получателей остаются без защиты. Для электронной почты, отправляемой за пределы организации, можно требовать tls только для первого прыжка. После того как удаленный узел SMTP за пределами организации получит сообщение, он может ретранслировать его на другой узел SMTP через незашифрованный сеанс. Так как TLS является технологией транспортного уровня, он не может обеспечить контроль над тем, что получатель делает с сообщением. |

| Шифрование электронной почты | Для шифрования сообщений пользователи могут использовать различные технологии, например S/MIME. | Пользователи сами решают, необходимо ли шифровать сообщение. Шифрование подразумевает дополнительные расходы на развертывание инфраструктуры открытых ключей (PKI) и сопутствующие затраты на управление сертификатами для пользователей и защиту закрытых ключей. После расшифровки сообщения действия получателя с информацией не контролируются. Расшифрованная информация может быть скопирована, распечатана или переслана. По умолчанию сохраненные вложения не защищены. Ваша организация не может получить доступ к сообщениям, зашифрованным с помощью таких технологий, как S/MIME. Организация не может проверять содержимое сообщений и поэтому не может применять политики обмена сообщениями, проверять сообщения на наличие вирусов или вредоносного содержимого или предпринимать другие действия, требующие доступа к содержимому. |

И наконец, традиционные решения часто не позволяют применять единые политики обмена сообщениями для предотвращения утечки информации. Например, пользователь отправляет сообщение, содержащее конфиденциальную информацию, и помечает его как Конфиденциальное иНе пересылать. После доставки сообщения получателю отправитель или организация больше не имеют контроля над информацией. Получатель может умышленно или непреднамеренно пересылать сообщение (используя такие функции, как правила автоматической пересылки) во внешние учетные записи электронной почты, подвергая вашу организацию значительным рискам утечки информации.

Функции Exchange ActiveSync

Exchange ActiveSync имеет следующие функции:

-

поддержка HTML-сообщений;

-

поддержка отметок к исполнению;

-

Группировка сообщений электронной почты по беседам

-

возможность синхронизировать или не синхронизировать всю беседу;

-

синхронизация SMS с почтовым ящиком пользователя Exchange;

-

поддержка просмотра состояния ответа на сообщения;

-

поддержка быстрого извлечения сообщений;

-

сведения об участниках собрания;

-

Улучшенный поиск в Exchange

-

сброс ПИН;

-

усовершенствованная защита устройств с использованием политик паролей;

-

автообнаружение для обслуживания через беспроводную сеть;

-

Поддержка установки автоответов на случай отсутствия пользователя на месте, отпуска или командировки

-

Поддержка синхронизации задач

-

Direct Push.

-

поддержка сведений о доступности для контактов;

Расширение Rights Management с соединителем Rights Management

Соединитель Microsoft Rights Management (соединитель RMS) — это необязательное приложение, которое повышает защиту данных для сервера Exchange 2013 за счет использования облачных служб Microsoft Rights Management. После установки соединителя RMS он обеспечивает непрерывную защиту данных на протяжении всего срока действия информации. Так как эти службы можно настроить, можно определить необходимый уровень защиты. Например, можно ограничить доступ к сообщениям электронной почты для определенных пользователей или задать права только на просмотр для определенных сообщений.

Понятие утечки информации

Утечка потенциально конфиденциальной информации может быть дорогостоящим для организации и иметь широкое влияние на организацию и ее бизнес, сотрудников, клиентов и партнеров. Местные и отраслевые правила все чаще регулируют хранение, передачу и защиту определенных типов информации. Чтобы избежать нарушения применимых правил, организации должны защитить себя от преднамеренной, случайной или случайной утечки информации.

Ниже приведены некоторые последствия утечки информации.

-

Финансовый ущерб. В зависимости от размера, отрасли и местных правил утечка информации может привести к финансовым последствиям из-за потери бизнеса или из-за штрафов и штрафов, налагаемых судами или контролирующими органами. Государственные компании также могут рисковать потерять рыночную капитализацию из-за негативного освещения в средствах массовой информации.

-

Ущерб имиджу и авторитету: утечка информации может нанести ущерб имиджу организации и доверию к клиентам. Кроме того, в зависимости от характера общения утечка сообщений электронной почты может стать источником смущения для отправителя и организации.

-

Потеря конкурентного преимущества: одной из самых серьезных угроз от утечки информации является потеря конкурентного преимущества в бизнесе. Раскрытие стратегических планов или раскрытие информации о слиянии и приобретении может привести к потере доходов или рыночной капитализации. Другие угрозы включают потерю исследовательской информации, аналитических данных и другой интеллектуальной собственности.

Управление протоколом Exchange ActiveSync

По умолчанию протокол Exchange ActiveSync включен. Все пользователи, имеющие почтовый ящик Exchange, могут синхронизировать свое мобильное устройство с сервером Microsoft Exchange.

Можно выполнять следующие задачи Exchange ActiveSync:

- включение и отключение Exchange ActiveSync для пользователей;

- задание политик, например минимальной длины пароля, блокировки устройств и максимального числа попыток ввода неправильного пароля;

- запуск удаленной очистки для очистки всех данных с потерянного или украденного мобильного телефона;

- Запуск различных отчетов для просмотра или экспорта в разных форматах

- Контроль того, какие типы мобильных устройств могут синхронизироваться с организацией, через правила доступа устройств

Управление доступом мобильных устройств в Exchange ActiveSync

Можно контролировать, какие мобильные устройства могут синхронизироваться. Для этого ведется отслеживание новых мобильных устройств, которые подключаются к организации, или настраиваются правила, которые определяют, какие типы мобильных устройств имеют разрешение на соединение. Независимо от выбранного вами способа можно в любое время разрешить или запретить доступ для всех указанных мобильных устройств конкретного пользователя.

Функции обеспечения безопасности устройств в Exchange ActiveSync

В дополнение к возможности настройки параметров безопасности связи между сервером Exchange и мобильными устройствами в Exchange ActiveSync предоставляются следующие функции, предназначенные для повышения безопасности мобильных устройств:

-

Удаленная очистка. Если мобильное устройство потеряно, украдено или скомпрометировано иным образом, вы можете выполнить команду удаленной очистки с компьютера Exchange Server или любого веб-браузера с помощью Outlook в Интернете (ранее — Outlook Web App). Эта команда стирает все данные с мобильного устройства.

-

Политики паролей устройств: Exchange ActiveSync позволяет настроить несколько параметров паролей устройств. К ним относятся следующие параметры:

-

Минимальная длина пароля (символы). Этот параметр указывает длину пароля для мобильного устройства. Длина пароля по умолчанию — 4 символа, максимальное число символов в пароле — 18.

-

Минимальное количество наборов символов. Используйте это текстовое поле, чтобы указать сложность буквенно-цифрового пароля и заставить пользователей использовать несколько различных наборов символов: строчные буквы, прописные буквы, символы и цифры.

-

Требовать буквенно-цифровой пароль. Этот параметр определяет надежность пароля. Можно потребовать использования в пароле знака или символа в дополнение к цифрам.

-

Время бездействия (в секундах). Этот параметр определяет, как долго мобильное устройство должно быть неактивным, прежде чем пользователю будет предложено ввести пароль для разблокировки мобильного устройства.

-

Применить журнал паролей. Установите этот флажок, чтобы запретить пользователю повторно использовать предыдущие пароли на мобильном телефоне. Установленное число определяет количество предыдущих паролей, которое запрещается повторно использовать в мобильном телефоне.

-

Включить восстановление паролей. Установите этот флажок, чтобы включить восстановление паролей для мобильного устройства. Пользователи могут использовать Outlook в Интернете для поиска пароля восстановления и разблокировки мобильного устройства. Администраторы могут использовать Центр администрирования Exchange для поиска пользовательского пароля восстановления.

-

Очистка устройства после неудачных попыток. Этот параметр позволяет указать, нужно ли очищать память телефона после нескольких неудачных попыток ввода пароля.

-

-

Политики шифрования устройств. Существует ряд политик шифрования мобильных устройств, которые можно применить для группы пользователей. Эти политики включают в себя следующие параметры.

-

Требовать шифрование на устройстве. Установите этот флажок, чтобы требовать шифрование на мобильном устройстве. Это позволит повысить безопасность благодаря шифрованию всех данных для устройства.

-

Требовать шифрование на картах памяти. Установите этот флажок, чтобы требовать шифрование на съемной карточке мобильного устройства. Это позволит повысить безопасность благодаря шифрованию всех данных на картах памяти для устройства.

-