Настройка соединения с интернетом

Чтобы проверить, соответствуют ли настройки IPv4 компьютера заявленным провайдером, нужно сделать следующее:

- зайти в Управление сетями и общим доступом;

- потом во вкладку Изменение параметров адаптера;

- в контекстном меню подключения откройте Состояние;

- там нажмите кнопку Сведения;

сверьте адрес и шлюз IPv4, они должны соответствовать тем, которые предоставляет провайдер при регистрации.

Настройка соединения через роутер, происходит через веб-интерфейс устройства. В комплекте к маршрутизатору иногда идет диск с настройками, но можно обойтись и без него. Для первоначальной настройки лучше всего соединить роутер непосредственно с ноутбуком, а потом уже с кабелем интернета, подключение к электросети выполняется в последнюю очередь.

Далее, следуем инструкции:

- заходим на веб-интерфейс. Для этого открываем браузер и вписываем IP адрес, который есть в документации устройства или на наклейке, прямо на корпусе.

Это могут быть:

- 192.168.0.1

- 192.168.1.1

- 192.168.2.1

- вводим логин и пароль для входа, они тоже указаны в документации. Обычно это admin-admin;

- в меню Wireless находим пункт SSID и вводим название вашей будущей сети;

- далее, в разделе Безопасность, того же меню, создаём пароль сети, а в пункте Шифрование выбираем самый надежный WPA2-PSK;

- в разделе WAN-соединение, выбирайте тот, который предоставляет вам провайдер:

- Если это PPPoE соединение, нужно ввести логин и пароль сети, необходимость заполнения пунктов IP адрес и маска под сети уточняйте у провайдера;

- При динамическом IP дополнительные настройки не нужны;

- Статический IP требует ввода IP адреса, который нельзя будет менять;

- PPTP подключение требует обязательного ввода логина, пароля, маски подсети и IP шлюза.

- не забывайте сохранять настройки после каждого пункта.

Если у вас недостаточно времени чтобы ждать специалиста, нет желания тратить деньги, вы чувствуете себя уверенным пользователем ПК, то пользуясь различными инструкциями и рекомендациями, можете попробовать самостоятельно настроить подключение интернета. Скорее всего, это займет в два-три раза больше времени и энергии, чем обращение к мастеру, но зато даст полезный опыт в будущем.

>

Что это такое брандмауэр – основы терминологии

Так что же это такое? Брандмауэр – это устройство или программа, предназначенные для проверки сетевого трафика и его блокировки в случае, если указанный трафик не соответствует определённому набору правил. Указанные правила являются как системными, так и создаются пользователем, позволяя отсекать нежелательное кибер-вторжение в пользовательскую сеть со стороны третьих лиц и вредоносных программ.

То есть, по сути, брандмауэр обычно используется для защиты сети и блокировки нежелательной информации, передаваемой через компьютерную сеть. Кроме того он может служить для целей мониторинга сети, ведя журнал активности различных программ, служб и так далее.

Синонимами термина «брандмауэр» являются термины «файервол» (от англ. «огненная стена») и «сетевой экран». Поскольку слово «брандмауэр» является немецким аналогом английского слова «firewall» (файервол), то смысловые нагрузки слов «брандмауэр», «файервол», «сетевой экран» полностью идентичны. Другие термины, со смысловой нагрузкой которых мы должны ознакомиться в контексте понимания функционала брандмауэра, это «протокол» и «порт».

«Протокол» — это набор правил, позволяющих устанавливать соединение между компьютерами в сети (подробнее о IPV6 и IPV4). Обычные сетевые протоколы, которыми мы пользуемся в ОС Виндовс 7/10 и брандмауэрах это TCP, UPD, ICMP. TCP является достаточно надёжным протоколом, UDP – не совсем надёжным, а ICMP используется для диагностических целей. Инструменты вроде PING и TRACERT используют IMCP.

«Порт» – это номер, использующийся для указания на какую-либо программу или службу компьютера. Например, 80-й порт использует для определения HTTP трафика, HTTPS — 443, порт 25 задействован для SMTP протокола (отвечает за отправку е-мейлов и прочего) и так далее.

Полезные советы

Все выше сказанное выполнили но ничего не помогло. А проблема повторяется вновь и вновь! Не исключена возможность такого поведения программного обеспечения. Да еще если оно пиратское, какая то корявая сборка, то в большинстве случаев так и будет! Выйти с положения можно следующими способами:

- Добавить подключение в список исключений;

Не всегда, но иногда помогает в решении данного вопроса занесения вашего подключения в список исключений. При этом, после того как вы это сделаете, включите и сразу же выключите защитник Windows.

- Установка лицензионной операционной системы;

Один из самых верных выходов с любой ситуации, это использование лицензионного программного обеспечение. Дело в том, что оригинальная ОС работает намного стабильнее, дольше и не имеет такой массы багов как пиратские ОС. Кроме этого, вы можете со спокойной душей использовать новые обновления не боясь что ваша система рухнет.

- Поиск и удаление потенциально не желательного ПО.

И завершающий способ в исправлении блокировки интернет подключения, поиск и удаление потенциально нежелательных программ. Вроде как и нет никакого отношения дополнительного софта к сети, но не тут то было. Вирусный софт зачастую работает в скрытом режиме, то есть, что бы пользователь не видел. В это время может идти загрузка вредоносных файлов. В следствии чего, защитник ОС реагирует и банит интернет.

Если каждый из советов был выполнен в точности описания, в дальнейшем никаких сбоев и проблем быть не должно. Но если же ни один из советов не помог, рекомендуем перечитать статью по внимательней, нейти то что вы не выполнили, а так же исправить свою ошибку.

Узнайте, как использовать режим «экранирования вверх» для активных атак

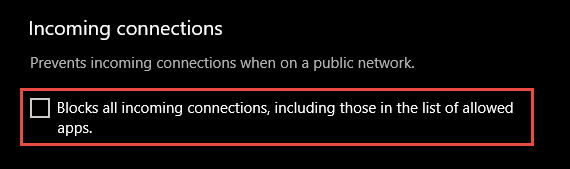

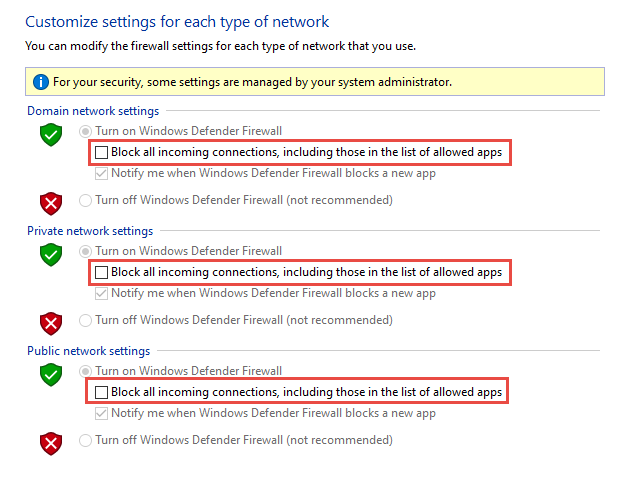

Важной функцией брандмауэра, которая может использоваться для устранения ущерба во время активной атаки, является режим «экранирования вверх». Это неофициальный термин, обозначающий простой метод, который администратор брандмауэра может использовать для временного повышения безопасности перед лицом активной атаки

Экранирования можно достичь, установив флажок Блокировать все входящие подключения, в том числе в списке разрешенных приложений , который находится в приложении «Параметры Windows» или в файле прежних версийfirewall.cpl.

Рис. 6. Параметры Windows App/Безопасность Windows/Firewall Protection/Network Type

Рис. 7. Устаревшая firewall.cpl

По умолчанию брандмауэр Защитник Windows блокирует все, если не создано правило исключения. Этот параметр переопределяет исключения.

Например, функция удаленного рабочего стола автоматически создает правила брандмауэра при включении. Однако при наличии активного эксплойта с использованием нескольких портов и служб на узле можно вместо отключения отдельных правил использовать режим экранирования для блокировки всех входящих подключений, переопределяя предыдущие исключения, включая правила для удаленного рабочего стола. Правила удаленного рабочего стола остаются неизменными, но удаленный доступ не будет работать до тех пор, пока активированы экраны.

После завершения аварийной ситуации снимите флажок, чтобы восстановить обычный сетевой трафик.

Брандмауэр: для чего он нужен

Брандмауэр является частью программного обеспечения последних версий Windows. В Сети можно найти много советов о том, как его отключить, чтобы он не влиял на скорость работы системы и соединения с Сетью, а в отдельных случаях не блокировал связь с интернетом полностью.

Но прежде чем выполнять инструкции по отключению программы, стоит разобраться с теми функциями, которые она выполняет.

Брандмауэр проверяет приложения, которые пытаются установить соединение с сетью, к которой подключен компьютер. Он не позволяет другим компьютерам подключиться к локальным службам домашнего компьютера. Поэтому во время установки операционной системы Windows просит указать тип сети, к которой подключен компьютер: домашняя или общественная. В его функции входит ведение журнала подозрительной активности и всех подключений к сети.

Среди полезных функций брандмауэра, о которых не знают многие пользователи, назовем такие:

- Защита конфиденциальной информации и запрет передавать ее на сайты сторонних организаций.

- Возможность настройки подключения к компьютеру только с одного IP-адреса, которая позволит пользователю заходить на домашний компьютер, находясь вне дома, но не даст сделать это посторонним лицам.

- Блокировка зараженных рекламных объявлений и всплывающих окон.

- Запрет установленным на компьютере приложениям устанавливать связь с Сетью и обновляться самостоятельно без разрешения пользователя.

Многие современные программы содержат настройки по умолчанию, которые заставляют их постоянно связываться с сервером производителя и скачивать пакеты обновлений. Это может повлиять на скорость соединения с интернетом. Пользователь может не подозревать о наличии проблемы, но брандмауэр сообщит ему о ней.

Защита компьютера от подключения к Ботнету — сети зараженных компьютеров, которые использует хакер для рассылки спама или осуществления сетевых атак.

При подключении к интернету компьютер становится частью сети, передающей пакеты данных, т. е. своеобразным посредником между другими пользователями. Брандмауэр, контролируя трафик, исключит использование компьютера для передачи нелегальных данных.

Фото: tecnoblog.info

Важно понимать, что брандмауэр не выполняет функции антивируса и это не взаимозаменяемые программы. Задача брандмауэра — не допустить попадания вредоносных программ на компьютер

Он своеобразная защитная стена между Сетью и домашним компьютером. Задача же антивируса — поиск и блокировка вирусов и зараженных программ непосредственно на компьютере. Обнаружив вредоносную программу, брандмауэр нейтрализует ее и не позволит соединиться с Сетью, а антивирус удалит или попытается вылечить ее.

Брандмауэр недаром сравнивают со стеной, которая защищает компьютер от опасности на дальних подступах, не позволяя проникать в него вредоносным программам.

Поэтому, принимая решение о том, отключать его или нет, стоит взвесить все за и против. Возможным вариантом становится правильная настройка программы, которая позволит брандмауэру, с одной стороны, выполнять свои функции, а с другой — не блокировать работу системы.

Настройка брандмауэра

Многие пользователи пренебрежительно относятся к встроенному файерволу, считая его неэффективным. Вместе с тем, данный инструмент позволяет значительно повысить уровень безопасности ПК с помощью простых инструментов. В отличие от сторонних (особенно бесплатных) программ, брандмауэр довольно легок в управлении, имеет дружественный интерфейс и понятные настройки. Добраться до раздела опций можно из классической «Панели управления» Windows.

-

Вызываем меню «Выполнить» комбинацией клавиш Windows+R и вводим команду

Жмем «ОК».

- Переключаемся на режим просмотра «Мелкие значки» и находим апплет «Брандмауэр защитника Windows».

Типы сетей

Различают два типа сетей: частные и общественные. Первыми считаются доверенные подключения к устройствам, например, дома или в офисе, когда все узлы известны и безопасны. Вторыми – соединения с внешними источниками через проводные или беспроводные адаптеры. По умолчанию общественные сети считаются небезопасными, и к ним применяются более строгие правила.

Включение и отключение, блокировка, уведомления

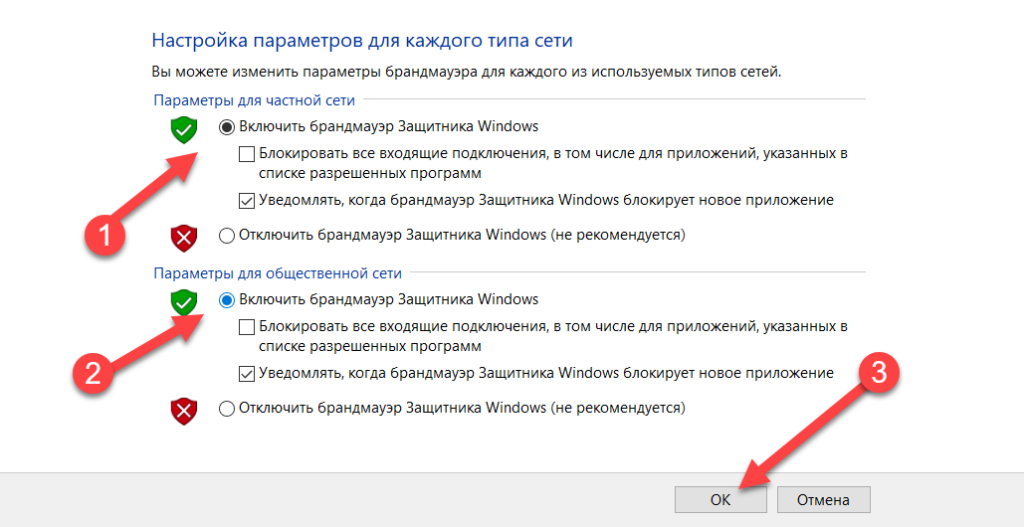

Активировать брандмауэр или отключить его можно, перейдя по соответствующей ссылке в разделе настроек:

Здесь достаточно поставить переключатель в нужное положение и нажать ОК.

Блокировка подразумевает запрет всех входящих подключений, то есть любые приложения, в том числе и браузер, не смогут загружать данные из сети.

Уведомления представляют собой особые окна, возникающие при попытках подозрительных программ выйти в интернет или локальную сеть.

Функция отключается снятием флажков в указанных чекбоксах.

Сброс настроек

Данная процедура удаляет все пользовательские правила и приводит параметры к значениям по умолчанию.

Сброс обычно производится при сбоях в работе брандмауэра в силу различных причин, а также после неудачных экспериментов с настройками безопасности. Следует понимать, что и «правильные» опции также будут сброшены, что может привести к неработоспособности приложений, требующих подключения к сети.

Взаимодействие с программами

Данная функция позволяет разрешить определенным программам подключение к сети для обмена данными.

Этот список еще называют «исключениями». Как с ним работать, поговорим в практической части статьи.

Правила

Правила – это основной инструмент брандмауэра для обеспечения безопасности. С их помощью можно запрещать или разрешать сетевые подключения. Эти опции располагаются в разделе дополнительных параметров.

Входящие правила содержат условия для получения данных извне, то есть загрузки информации из сети (download). Позиции можно создавать для любых программ, компонентов системы и портов. Настройка исходящих правил подразумевает запрет или разрешение отправки запросов на сервера и контроль процесса «отдачи» (upload).

Правила безопасности позволяют производить подключения с использованием IPSec – набора специальных протоколов, согласно которым проводится аутентификация, получение и проверка целостности полученных данных и их шифрование, а также защищенная передача ключей через глобальную сеть.

В ветке «Наблюдение», в разделе сопоставления, можно просматривать информацию о тех подключениях, для которых настроены правила безопасности.

Профили

Профили представляют собой набор параметров для разных типов подключений. Существуют три их типа: «Общий», «Частный» и «Профиль домена». Мы их расположили в порядке убывания «строгости», то есть уровня защиты.

При обычной работе эти наборы активируются автоматически при соединении с определенным типом сети (выбирается при создании нового подключения или подсоединении адаптера – сетевой карты).

Как настроить брандмауэр

Настройка брандмауэра осуществляется в нескольких направлениях.

Как открыть порт в брандмауэре Windows 10

- Заходим в меню «Пуск», там нам понадобится Панель управления.

Открываем Панель управления

- Кликаем на «Система и безопасность» и нажимаем на «Брандмауэр».

Открываем Брандмауэр Windows

- В меню брандмауэра находим Дополнительные параметры.

Выбираем Дополнительные параметры

- Выбираем Правило для входящего подключения и добавляем необходимые порты.

Создаем новое правило для входящего подключения

- Нажимаем «Далее» и вписываем в строку «Тип» SQL Server.

Выбираем тип правила

- Указываем порт TCP и нужные нам порты.

Указываем необходимую информацию. В нашем случае это будет порт 433

- Выбираем нужное действие. У нас это будет «Разрешить подключение».

Выбираем «Разрешить подключение»

- В строке «Имя» вводим номер нашего порта.

В завершение настройки называем наш порт по его номеру

Видео: как открыть порты в брандмауэре Windows 10

Как добавить в исключения брандмауэра

- В «Брандмауэр Windows» заходим в раздел «Разрешить запуск программы или компонента Windows».

- В самом брандмауэре разрешаем запуск программы или компонента.

Если нужной программы в списке нет, нажимаем «Разрешить другое приложение»

- Нажимаем «Разрешить другое приложение» в правом нижнем углу.

- В открывшемся окне находим нужное нам приложение и нажимаем на «Добавить». Таким образом активируем исключение.

Видео: настройка и отключене брандмауэра в Windows 10

Как заблокировать приложение/игру в файрволе

Чтобы заблокировать приложение в бранмауэре Windows или, иными словами, запретить ему доступ в интернет, необходимо выполнить следующие действия:

- Выбираем в меню брандмауэра раздел «Дополнительные параметры».

- Кликаем на «Правила исходящих подключений» и нажимаем «Создать правило»

Создаем новое правило для приложения

- Далее выбираем тип правила «Для программы».

Так как нам необходимо исключить программу, выбираем соответствующий тип правила

- Далее система предлагает выбрать путь программы. Нажимаем кнопку «Обзор» и находим нужный файл программы.

Чаще всего для блокировки программы необходим файл в расширении «exe»

- Затем нажимаем «Далее», оставляем на месте пункт «Блокировать подключение»

Блокируем программе доступ к интернету

- Так же, как и в настройке доступа портов, оставляем все галочки на типах профилей.

Оставляем все галочки на месте

- И в конце обозначаем удобным нам образом имя заблокированной программы и нажимаем «Готово». С этот момента доступ в интернет для приложения будет заблокирован.

Видео: блокировка доступа в интернет для отдельных программ

Обновление брандмауэра

Обновление брандмауэра — вещь неоднозначная и скорее даже негативная. Дело в том, что никаких важных функций оно не несёт, но зато часто отнимает немалое количество времени. Поэтому некоторые люди предпочитают отключать автообновление файрвола.

- Зажимаем одновременно Win и R, в появившееся окошко «Выполнить» вписываем команду services.msc и нажимаем клавишу Enter. Появляется окно «Службы».

Нам понадобится Центр обновления Windows

- Выбираем «Центр обновления Windows».

- Далее кликаем на выбранном пункте правой кнопкой мыши и в контекстном меню выбираем «Остановить». Теперь файрвол не будет обновляться самостоятельно.

Firewall control

Приложение Firewall control является одной из вспомогательных программ и отвечает за безопасность данных и ограждает от утечки этих данных в сеть. Программа контролирует работу портов и позволяет выбирать, на каких условиях приложения будут подключаться к сети.

Интерфейс программы прост и лаконичен

Отзывы об этой программе в интернете положительные.

Функциональность и интерфейс высоко оценены пользователями за свою простоту, полезность и надёжность. Единственный минус Firewall control — приложение пока не русифицировано официально, но можно найти неофициальные русификаторы на просторах интернета.

Настройка Брандмауэра в ОС Windows

Основная функция брандмауэра – проверка данных поступающих из интернета и блокировка тех, которые вызывают опасения. Существует два режима «белый» и «черный» список. Белый – блокировать всё, кроме того, что разрешено, черный разрешать все кроме запрещенного. Даже после полной настройки брандмауэра остаётся необходимость устанавливать разрешения для новых приложений.

Чтобы найти брандмауэр:

- зайдите в Панель управления и воспользуйтесь поиском;

- в открывшемся окне можно изменить параметры защиты для частных и публичных сетей;

Если у вас уже установлен антивирус, отключите брандмауэр как показано на этой картинке.

Блокирование исходящих соединений

Брандмауэр и иногда антивирус могут полностью блокировать все исходящие соединения.

Чтобы перекрыть файерволом исходящие подключения в режиме белого фильтра нужно:

- зайти в «дополнительные параметры» брандмауэра;

- открыть окошко «Свойства»;

- поставить «исходящие подключения» в режим «блокировать» в частном и общем профиле.

Правила для приложений

Есть специальный список программ, которым разрешен обмен данными с интернетом и если нужная вам блокируется, нужно просто настроить разрешения для нее в этом списке. Кроме того, можно настроить уведомления так, чтобы если блокируется новое приложение, вы имели выбор – оставить все как есть и разрешить доступ этой программе.

Например, можно закрыть доступ к интернету для скайпа или гугл хром, или наоборот, оставить доступ только для пары конкретных рабочих программ.

Правила для служб

Чтобы настроить доступ для служб:

- заходим в углубленные настройки брандмауэра;

- слева выбираем входящие или исходящие правила;

- справа выбираем пункт «Создать правило»;

- в списке выбираем «Настраиваемое»;

- вводим имя службы или выбираем его из предложенного списка.

В новых версиях Windows, начиная с Vista, предусмотрена возможность выбирать службу из списка, не вводя имя службы вручную. Если нет доступа к компьютеру в сети windows xp или windows server, вам нужно настроить службу политики доступа, то подробное описание можно найти в справках системы.

Активируем зарезервированное правило

Чтобы активировать зарезервированное правило, нужно повторить пункты 1-3 из предыдущего раздела, затем:

- выбрать пункт «Предопределенные»;

- отметить желаемое разрешение, например для «Удаленного помощника»;

- выбрать нужное правило из списка;

- указать действие для указанных условий – разрешить подключение, разрешить безопасное подключение или блокировать.

Разрешаем VPN-подключение

Для установки особого разрешения VPN подключения, нужно снова повторить пункты 1-3, далее:

- выбрать пункт «Для порта»;

- указать протокол TCP или UDP;

- выбрать применение правила ко всем или определенным портам;

- отметить нужный пункт: разрешить подключение, разрешить безопасное подключение, блокировать подключение;

- выбрать профили, для которых должно применяться это правило – доменный, частный или публичный;

- дать название готовому правилу.

Исключение программы

А что делать, если всё в работе брандмауэра устраивает, кроме блокировки нескольких приложений? В таком случае можно просто добавить их в исключения. Эта настройка способна убить сразу двух зайцев – не лишать устройство такой нужной защиты и работать с необходимыми файлами без проблем.

Посмотрите ещё: Настройки Outlook Windows 10

Итак, для начала следует открыть Панель управления. Делается это так же просто, как и доступ к Командной строке – банальным правым кликом по «Пуск» и выбором соответствующей строки.

После этого будет открыта новая Панель управления. Здесь необходимо раскрыть все элементы, а затем отыскать там Брандмауэр Windows.

Это откроет нам окно настроек инструмента. Нам же интересна исключительно боковая левая панель, а конкретно – выделенный пункт меню.

После нажатия на него появится следующий шаг. Здесь будет огромный перечень программ, но чаще всего нужной там не оказывается. Поэтому настройка потребует её туда добавить. То есть сначала нажать на «Изменить параметры» (для действия потребуются права администратора), а затем на нижнюю кнопку «Разрешить другое приложение».

А после этого находим необходимый файл запуска и просто добавляем его, а затем проставляем галочки в столбцах «Частная» и «Публичная» конкретно для этого файла. После сохранения изменений приложение больше не будет блокироваться.

- https://lumpics.ru/firewall-settings-in-windows-10/

- https://kompkimi.ru/windows10/brandmauer-windows-10

- https://windowsprofi.ru/win10/nastrojka-brandmauera-windows-10.html

Управление активностью брандмауэра

Главная настройка, интересующая большинство пользователей и относящаяся к изменениям в работе брандмауэра Windows 11, – управление его активностью. Обычно нужно именно отключить работу компонента, но мы рассмотрим общее управление активностью.

- Переход к окну работы с брандмауэром покажем только один раз, а вы далее уже будете знать, как открыть нужные настройки и выбрать подходящий раздел. Через меню «Пуск» перейдите в «Параметры».

- На панели слева выберите раздел «Конфиденциальность и защита», затем кликните по надписи «Безопасность Windows».

- На экране отобразится весь список инструментов, отвечающих за безопасность операционной системы. Среди них будет и «Брандмауэр и защита сети», куда и следует перейти для получения доступа к настройкам.

- Если вы уже вносили какие-то изменения в работу встроенного межсетевого экрана, вверху будет уведомление о том, что используются нестандартные параметры, которые могут навредить безопасности Windows. Ниже находится кнопка «Восстановить параметры», при помощи которой в любой момент можно будет вернуть стандартные настройки брандмауэра, когда это понадобится.

- Еще ниже в этом же окне расположены три кнопки для управления сетями. Частой является ваша домашняя есть (если не настроено другое), общедоступной считаются сети без каких-либо ограничений в плане подключений, а сеть домена работает только в том случае, если есть сам домен в локальной сети, поэтому на домашнем компьютере недоступна. Если здесь вы видите кнопки «Включить», значит, для указанных сетей брандмауэр отключен.

- Если нужно его, наоборот, выключить, понадобится нажать непосредственно по названию активной сети.

- Вы будете перенаправлены в другое окно, где находится список подключений к указанному типу сетей, а также переключатель «Брандмауэр Microsoft Defender», который и отвечает за отключение защиты.

- Вместе с этим вы можете вовсе запретить все входящие подключения для всех приложений без исключений. Это обезопасит используемую сеть от несанкционированного доступа из сторонних источников. Используется крайне редко, поскольку будет блокироваться взаимодействие практически со всеми программами, требующими соединение с интернетом.

Бесплатные файрволы

Comodo Free Firewall/Comodo Антивирус

Comodo Free Firewall — это часть бесмплатного антивируса Comodo Antivirus (Comodo Антивирус), или более крупного и платного решения Comodo Internet Security. В сумме с данным антивирусом, пользователю предлагается вполне себе достаточный функционал вроде анализа входящего и исходящего трафика, защиты сетевых портов, а так же сохранностью данных от передачи вредоносным программным обеспечением. Кроме того, есть система уведомлений, которая сработает в случае возникновения подозрительной, с точки зрения программы, активности. Так же, присутствует безопасный браузер (есть версии на основе Chrome и Firefox), «песочница» (sandbox) и полноценная система проактивной защиты.

- Антивирус в комплекте

- Встроенный функционал «песочницы»

- Минимальное потребление ресурсов

- Несколько версий безопасного браузера

- Проактивная защита

GlassWire

GlassWire — наверное один из самых красиво выглядящих фаерволов, которые существуют на сегодняшний день. Данный продукт существует в трех версиях — бесплатной и двух платных. Бесплатная является более чем полноценным фаирволлом, способным мониторировать работу сети, отслеживать и анализировать активность приложений, блокируя их подозрительные действия, записывая все это в журнал (в бесплатной версии ограничен одним месяцем). Самым интересным моментом является тот факт, что по сути GlassWire не имеет своего собственного «движка» — для работы фаирволла он использует самый что ни есть обычный брандмауэр Windows.

Платные же версии предлагают все то же самое, только с поддержкой мониторинга устройств (веб-камеры и микрофона), снятием лимита с журнала активности и кучей других мелких «плюшек».

TinyWall

Маленький (как можно понять из названия) файрвол, который в одиночку разработал программист из Венгрии, по имени Карой Падос. Не смотря на свой малый вес и минимальное потребление ресурсов, программа обеспечивает весь необходимый функционал фаирволла, который управляется из интуитивно понятного интерфейса (русская локализация присутствует). Программа работает без установи каких-либо драйверов или дополнительных компонентов ядра, так что можно не беспокоится за стабильность системы.

- Занимает очень мало места

- Простота использования

ZoneAlarm Free Firewall

Данная программа является широко известным продуктом на западном рынке — согласно официальному сайту разработчиков, данную программу скачали более 20 миллионов раз. Тем не менее, русскоязычной аудитории она почти не известна, в свою очередь в программе отсутствует русскоязычная локализация. Программа существует в двух вариантах — бесплатном и платном, который распространяется по годовой подписке. Бесплатная версия имеет вполне себе достойный функционал — идентификацию подозрительного трафика, защищает сетевые порты и запрещает сетевую активность вредоносному программному обеспечению.

Кроме того, в бесплатной версии программе есть функционал, который больше присущ обычным антивирусам — защита от фишинговых ссылок, удаление зловредного кода из загруженных файлов и т. д.

Платная же версия предлагает все то же, только с возможностью продвинутой настройки, поддержки производителя в режиме 24/7.

- Большой функционал у бесплатной версии

- Встроенный функционал антивируса

Брандмауэр Windows

Так же не стоит списывать со счетов встроенный фаервол Windows. Не смотря на тот факт, что он по сути является бесплатным программным продуктом, который включен в операционную систему Windows (причем еще со времен Windows XP SP2), он имеет все необходимые функции — мониторинг и блокировку сетевой активности приложений, управление сетевыми портами и т. д.

Создание правил для новых приложений перед первым запуском

Правила разрешения для входящего трафика

При первой установке сетевые приложения и службы выполняют вызов прослушивания, указывая сведения о протоколе или порту, необходимые для правильной работы. Так как в брандмауэре Защитник Windows есть действие блокировки по умолчанию, необходимо создать правила для входящих исключений, чтобы разрешить этот трафик. Обычно приложение или установщик приложений добавляют это правило брандмауэра. В противном случае пользователю (или администратору брандмауэра от имени пользователя) необходимо вручную создать правило.

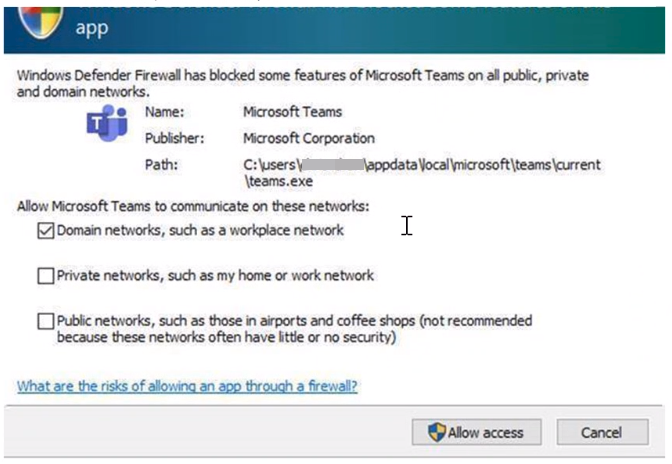

Если нет активных правил разрешений, определенных приложением или администратором, диалоговое окно предложит пользователю разрешить или заблокировать пакеты приложения при первом запуске приложения или попытке взаимодействовать по сети.

-

Если у пользователя есть разрешения администратора, будет предложено. Если они отвечают нет или отменяют запрос, будут созданы правила блокировки. Обычно создаются два правила, по одному для трафика TCP и UDP.

-

Если пользователь не является локальным администратором, он не будет запрашиваться. В большинстве случаев будут созданы блочные правила.

В любом из описанных выше сценариев после добавления этих правил они должны быть удалены, чтобы снова создать запрос. В противном случае трафик будет по-прежнему заблокирован.

Примечание.

Параметры брандмауэра по умолчанию предназначены для обеспечения безопасности. Если разрешить все входящие подключения по умолчанию, сеть будет ознакомиться с различными угрозами. Поэтому создание исключений для входящих подключений из стороннего программного обеспечения должно определяться доверенными разработчиками приложений, пользователем или администратором от имени пользователя.

Известные проблемы с автоматическим созданием правил

При разработке набора политик брандмауэра для сети рекомендуется настроить правила разрешений для любых сетевых приложений, развернутых на узле. Наличие этих правил до того, как пользователь впервые запустит приложение, поможет обеспечить беспроблемную работу.

Отсутствие этих промежуточных правил не обязательно означает, что в конечном итоге приложение не сможет взаимодействовать по сети. Однако поведение, связанное с автоматическим созданием правил приложений во время выполнения, требует взаимодействия с пользователем и прав администратора. Если ожидается, что устройство будет использоваться пользователями без прав администратора, следует следовать рекомендациям и предоставить эти правила перед первым запуском приложения, чтобы избежать непредвиденных проблем с сетью.

Чтобы определить, почему некоторые приложения заблокированы для обмена данными в сети, проверьте наличие следующих экземпляров:

- Пользователь с достаточными привилегиями получает уведомление о запросе о том, что приложению необходимо внести изменения в политику брандмауэра. Не полностью понимая запрос, пользователь отменяет или отклоняет запрос.

- У пользователя отсутствуют достаточные привилегии, поэтому ей не предлагается разрешить приложению вносить соответствующие изменения в политику.

- Локальное слияние политик отключено, что не позволяет приложению или сетевой службе создавать локальные правила.

Создание правил приложения во время выполнения также может быть запрещено администраторами с помощью приложения «Параметры» или групповая политика.

Рис. 4. Диалоговое окно для разрешения доступа

См. также контрольный список: создание правил брандмауэра для входящего трафика.

Архитектура брандмауэра

Мы рассмотрим три различные архитектуры брандмауэров, но я хочу начать с определения, и это важно, и оно относится не только к брандмауэрам, но и к любому хосту, который полностью подвержен атаке. Концепция бастионного брандмауэра заключается в том, что это будет брандмауэр, обращенный к общедоступной сети

Перед ним нет защиты. Он должен нести все последствия атаки, направленной на сеть. Хост-бастион является критически важной частью инфраструктуры просто потому, что это первая линия обороны. Это термин, который используется не только для брандмауэров, но и для любого актива, который полностью подвержен атаке. Он находится между Интернетом и внутренней сетью, выступая в качестве первой линии защиты, и полностью незащищен. Хост-бастион все еще может иметь пару разных реализаций, так, например, это может быть односетевой брандмауэр, чтобы у него был один сетевой интерфейс, и весь трафик входил и выходил через этот интерфейс, а затем программное обеспечение сделало бы фильтрацию. Он может быть двухсетевым, чтобы иметь два сетевых интерфейса, и действительно, это более типичная реализация, особенно в продуктах коммерческого уровня. Мы говорим о внешнем трафике, поступающем в один порт, и внутреннем трафике через другой. У нас по-прежнему есть программное обеспечение для фильтрации и определения того, какой трафик проходит, а какой отбрасывается, но у нас есть большая сегментация сетей благодаря двум сетевым адаптерам, также известным как карты сетевого интерфейса. Это брандмауэр узла-бастиона, поэтому давайте перейдем к следующему, называемому брандмауэром экранированной подсети. Экранированный брандмауэр подсети также называется тройным брандмауэром, который будет иметь три сетевых интерфейса и разделяет трафик на три логических сетевых сегмента. Есть общедоступный интернет, внутренняя сеть, так что это будет то же самое, что и типичный бастион с двойным подключением.