Конфигурация развертывания

Диспетчер серверов начинает установку всех контроллеров домена со страницы Конфигурация развертывания. Оставшиеся параметры и обязательные поля меняются на этой и последующих страницах в зависимости от того, какая операция развертывания выбрана. Например, при создании нового леса страница «Параметры подготовки » не отображается, но если установить первый контроллер домена под управлением Windows Server 2012 в существующем лесу или домене.

На этой странице выполняются проверочные тесты, а затем часть проверок предварительных требований. Например, если попытаться установить первый контроллер домена Windows Server 2012 в лесу с функциональным уровнем Windows 2000, на этой странице появится ошибка.

При создании нового леса отображаются следующие параметры.

-

При создании нового леса требуется указать имя корневого домена леса. Корневое доменное имя леса не может быть однонаклейным (например, оно должно быть «contoso.com» вместо contoso). Оно должно использовать разрешенные контексты именования домена DNS. Можно указать международное доменное имя (IDN). Дополнительные сведения о контекстах именования домена DNS см. в статье базы знаний .

-

Имена лесов Active Directory не должны совпадать с внешними именами DNS. Например, если ИСПОЛЬЗУЕТся http://contoso.comURL-адрес DNS в Интернете, необходимо выбрать другое имя для внутреннего леса, чтобы избежать будущих проблем совместимости. Данное имя должно быть уникальным и достаточно редким для веб-трафика, например corp.contoso.com.

-

Вы должны входить в группу администраторов сервера, на котором нужно создать новый лес.

Дополнительные сведения о создании леса см. в разделе Установка нового леса Active Directory для Windows Server 2012 (уровень 200).

При создании нового домена отображаются следующие параметры.

Примечание

При создании нового домена дерева вместо имени родительского домена необходимо указать имя корневого домена леса, причем остальные страницы и параметры мастера остаются без изменений.

-

Чтобы перейти к родительскому домену или дереву Active Directory, необходимо нажать кнопку Выбрать или ввести имя допустимого родительского домена или дерева. Затем следует ввести имя нового домена в поле Новое имя домена.

-

Домен дерева: необходимо допустимое полное имя корневого домена, причем оно не может быть однокомпонентным и должно отвечать требованиям DNS-имени домена.

-

Дочерний домен: необходимо допустимое однокомпонентное имя дочернего домена, которое отвечает требованиям DNS-имени домена.

-

Мастер настройки доменных служб Active Directory запрашивает учетные данные домена, если текущие учетные данные не для этого домена. Для предоставления учетных данных необходимо нажать кнопку Изменить.

Дополнительные сведения о создании домена см. в разделе Установка нового дочернего объекта Active Directory или домена дерева для Windows Server 2012 (уровень 200).

При добавлении нового контроллера домена к существующему домену отображаются следующие параметры.

-

Чтобы перейти к домену, необходимо нажать кнопку Выбрать или указать допустимое имя домена.

-

При необходимости диспетчер серверов запрашивает действующие учетные данные. Для установления дополнительного контроллера домена требуется членство в группе администраторов домена.

Кроме того, для установки первого контроллера домена под управлением Windows Server 2012 в лесу требуются учетные данные, включающие членство в группах администраторов предприятия и администраторов схем. Мастер настройки доменных служб Active Directory позднее выдает предупреждение, если у текущих учетных данных нет соответствующих разрешений или если они не включены в группы.

Дополнительные сведения о добавлении контроллера домена в существующий домен см. в разделе Установка реплики в контроллере домена Windows Server 2012 в существующем домене (уровень 200).

Исключить преднамеренные нарушения или сбои оборудования

Иногда возникают ошибки репликации из-за преднамеренных сбоев. Например, при устранении неполадок репликации Active Directory сначала исключить преднамеренные отключения и сбои оборудования или обновления.

Преднамеренные отключения

Если контроллер домена пытается выполнить репликацию с помощью контроллера домена, который был создан на промежуточном сайте и в настоящее время находится в автономном режиме, ожидая развертывания на конечном рабочем сайте (удаленном сайте, например филиале), можно учесть эти ошибки репликации. Чтобы избежать разделения контроллера домена от топологии репликации в течение длительных периодов, что приводит к непрерывным ошибкам до повторного подключения контроллера домена, рекомендуется сначала добавить такие компьютеры в качестве членов серверов и использовать метод установки с носителя (IFM) для установки доменные службы Active Directory (AD DS). С помощью программы командной строки Ntdsutil можно создать установочный носитель, который можно хранить на съемных носителях (компакт-диск, DVD-диск или другой носитель) и отправляться на целевой сайт. Затем можно использовать установочный носитель для установки AD DS на контроллерах домена на сайте без использования репликации.

Сбои оборудования или обновления

Если в результате сбоя оборудования возникают проблемы репликации (например, сбой материнской платы, дисковой подсистемы или жесткого диска), сообщите владельцу сервера, чтобы устранить проблему с оборудованием.

Периодические обновления оборудования также могут привести к тому, что контроллеры домена будут не обслуживаться. Убедитесь, что владельцы серверов имеют хорошую систему связи с такими сбоями заранее.

Настройка брандмауэра

По умолчанию удаленные вызовы процедур репликации Active Directory (RPC) выполняются динамически через доступный порт через RPC Endpoint Mapper (RPCSS) через порт 135. Убедитесь, что Windows брандмауэр с расширенной безопасностью и другими брандмауэрами настроены правильно, чтобы обеспечить репликацию. Сведения об указании порта для параметров репликации и портов Active Directory см. в статье 224196 базы знаний Майкрософт.

Сведения о портах, которые использует репликация Active Directory, см. в статье «Средства репликации Active Directory» и Параметры.

Сведения об управлении репликацией Active Directory через брандмауэры см. в разделе «Репликация Active Directory по брандмауэрам».

Новые и измененные параметры политики DNS для Windows Server 2003 и более поздних версий

-

Политика обновления доменных зон верхнего уровня

Если указана эта политика, она создает запись в следующем подразделе реестра:

Ниже приведены значения для записи : — Enabled (0x1). Параметр 0x1 означает, что компьютеры могут попытаться обновить зоны TopLevelDomain. То есть, если этот параметр включен, компьютеры, к которым применяется эта политика, отправляют динамические обновления в любую зону, которая является достоверной для записей ресурсов, которые компьютер должен обновить, за исключением корневой зоны.

— Отключено (0x0). Параметр 0x0 означает, что компьютерам не разрешено пытаться обновить зоны TopLevelDomain. То есть, если этот параметр отключен, компьютеры, к которым применяется эта политика, не отправляют динамические обновления в корневую зону или в доменные зоны верхнего уровня, которые являются достоверными для записей ресурсов, которые должен обновить компьютер. Если этот параметр не настроен, политика не применяется к компьютерам, а компьютеры используют локальную конфигурацию. -

Политика регистрации записей PTR

Новое возможное значение 0x2 записи было добавлено в следующем подразделе реестра:

Ниже приведены значения для записи : — 0x2. Регистрация выполняется только в случае успешной регистрации записи «A». Компьютеры пытаются реализовать регистрацию записей ресурсов PTR только в том случае, если они успешно зарегистрировали соответствующие записи ресурсов «A».

— 0x1. Зарегистрировать. Компьютеры пытаются реализовать регистрацию записей ресурсов PTR независимо от успешности регистрации записей «A».

— 0x0. Не регистрируйтесь. Компьютеры никогда не пытаются реализовать регистрацию записей ресурсов PTR.

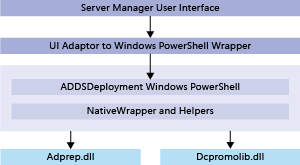

Архитектура ADPrep и проверки предварительных требований

Средство Adprep больше не обязательно запускать на хозяине схемы. Его можно запускать удаленно с компьютера с 64-разрядной версией Windows Server 2008 или более поздней версии.

Примечание

Средство Adprep использует протокол LDAP для импорта файлов Schxx.ldf и не переподключается автоматически, если во время импорта подключение к хозяину схемы прерывается. В процессе импорта хозяин схемы переводится в специальный режим, а переподключение отключается, так как при повторном подключении по протоколу LDAP режим станет иным. В этом случае схема будет обновлена неправильно.

Проверка предварительных требований обеспечивает соблюдение определенных условий. Эти условия необходимы для успешной установки доменных служб Active Directory. Если некоторые обязательные условия не выполняются, вы можете устранить проблемы, а затем продолжить установку. Также проверяется готовность леса или домена к автоматическому выполнению кода развертывания Adprep.

Исполняемые файлы, файлы DLL, LDF и другие файлы ADPrep

- ADprep.dll

- Ldifde.dll

- Csvde.dll

- Sch14.ldf — Sch56.ldf

- Schupgrade.cat

- *dcpromo.csv

Код подготовки Active Directory, который ранее помещался в файле ADprep.exe, прошел рефакторинг и теперь находится в файле adprep.dll. Это позволяет как программе ADPrep.exe, так и модулю Windows PowerShell ADDSDeployment использовать библиотеку для выполнения одних и тех же задач с помощью одинаковых возможностей. Программа Adprep.exe имеется на установочном носителе, но автоматические процессы не обращаются к ней напрямую — администратор должен запустить ее вручную. Она может выполняться в 64-разрядной версии Windows Server 2008 и более поздних операционных системах. Программы ldifde.exe и csvde.exe также имеют DLL-версии, прошедшие рефакторинг, которые загружаются процессом подготовки. Для расширения схемы по-прежнему используются заверенные подписями LDF-файлы, как в предыдущих версиях операционной системы.

Важно!

32-разрядного средства Adprep32.exe для Windows Server 2012 не существует. Для подготовки леса и домена необходим по крайней мере один компьютер с Windows Server 2008 (64-разрядной версии), Windows Server 2008 R2 или Windows Server 2012, работающий как контроллер домена, рядовой сервер или член рабочей группы. Средство Adprep.exe нельзя запустить в 64-разрядной версии Windows Server 2003.

Архитектура развертывания роли доменных служб Active Directory и управления ею

Функциональные возможности диспетчера сервера и модуля Windows PowerShell ADDSDeployment, связанные с развертыванием роли доменных служб Active Directory и управлением ею, обеспечиваются следующими основными сборками:

- Microsoft.ADroles.Aspects.dll

- Microsoft.ADroles.Instrumentation.dll

- Microsoft.ADRoles.ServerManager.Common.dll

- Microsoft.ADRoles.UI.Common.dll

- Microsoft.DirectoryServices.Deployment.Types.dll

- Microsoft.DirectoryServices.ServerManager.dll

- Addsdeployment.psm1

- Addsdeployment.psd1

Оба компонента используют среду Windows PowerShell и ее механизм удаленного вызова команд для удаленной установки и настройки роли.

В Windows Server 2012 также перестроен ряд операций повышения роли, которые ранее обеспечивались программой LSASS.EXE и входили в состав следующих компонентов:

- служба сервера с ролью доменных служб (DsRoleSvc);

- библиотека DSRoleSvc.dll (загружаемая службой DsRoleSvc).

Эта служба должна быть установлена и запущена для повышения и понижения роли, а также клонирования виртуальных контроллеров домена. При установке роли доменных служб Active Directory эта служба добавляется по умолчанию и для нее устанавливается тип запуска «Вручную». Не отключайте эту службу.

Получение состояния репликации с помощью Repadmin

Состояние репликации — это важный способ оценки состояния службы каталогов. Если репликация работает без ошибок, известно, что контроллеры домена подключены к сети. Вы также знаете, что работают следующие системы и службы:

- Инфраструктура DNS

- Протокол проверки подлинности Kerberos

- служба времени Windows (W32time)

- Удаленный вызов процедур (RPC)

- Возможность подключения к сети

Используйте Repadmin для ежедневного мониторинга состояния репликации, выполнив команду, которая оценивает состояние репликации всех контроллеров домена в лесу. Процедура создает файл .csv, который можно открыть в Microsoft Excel и отфильтровать по сбоям репликации.

Следующую процедуру можно использовать для получения состояния репликации всех контроллеров домена в лесу.

Требования

Для выполнения данной процедуры требуется как минимум членство в группе Администраторы предприятия или в эквивалентной группе.

Средства:

- Repadmin.exe

- Excel (Microsoft Office)

Создание электронной таблицы repadmin /showrepl для контроллеров домена

-

Откройте командную строку от имени администратора: на меню щелкните правой кнопкой мыши командную строку и выберите команду «Запуск от имени администратора». Если появится диалоговое окно «Контроль учетных записей пользователей», укажите Enterprise учетные данные администратора, если это необходимо, и нажмите кнопку «Продолжить».

-

В командной строке введите следующую команду и нажмите клавишу ВВОД:

-

Откройте Excel.

-

Нажмите кнопку Office, нажмите кнопку «Открыть», перейдите к showrepl.csv и нажмите кнопку «Открыть».

-

Скрыть или удалить столбец A, а также столбец «Тип транспорта» следующим образом:

-

Выберите столбец, который нужно скрыть или удалить.

- Чтобы скрыть столбец, щелкните его правой кнопкой мыши и выберите команду «Скрыть».

- Чтобы удалить столбец, щелкните правой кнопкой мыши выбранный столбец и выберите команду «Удалить».

-

Выберите строку 1 под строкой заголовка столбца. На вкладке «Вид» нажмите кнопку «Закрепить области» и нажмите кнопку «Закрепить верхнюю строку».

-

Выберите всю электронную таблицу. На вкладке «Данные» нажмите кнопку «Фильтр».

-

В столбце «Время последнего успеха» щелкните стрелку вниз и нажмите кнопку «Сортировка по возрастанию».

-

В столбце исходного контроллера домена щелкните стрелку вниз, наведите указатель мыши на текстовые фильтры и нажмите кнопку «Настраиваемый фильтр».

-

В диалоговом окне «Настраиваемый автофильтр» в разделе «Показать строки», где щелчок не содержится. В соседнем текстовом поле введите , чтобы исключить результаты для удаленных контроллеров домена.

-

Повторите шаг 11 для столбца времени последнего сбоя, но используйте значение не равно, а затем введите значение 0.

-

Устранение сбоев репликации.

Для каждого контроллера домена в лесу электронная таблица показывает партнера по исходной репликации, времени последнего возникновения репликации и времени последнего сбоя репликации для каждого контекста именования (секции каталога). С помощью автофильтра в Excel можно просмотреть работоспособность репликации только для рабочих контроллеров домена, только неудачных контроллеров домена или контроллеров домена, которые являются наименьшими или наиболее актуальными, и вы увидите партнеров репликации, которые успешно реплицируются.

Очистка кэшированных паролей

Механизм очистки кэшированных паролей данного пользователя на RODC отсутствует. Если требуется очистить пароль, хранящийся в RODC, администратор должен сбросить его на узловом сайте. В этом случае кэшированный в подразделении пароль станет недействительным для доступа к ресурсам узлового сайта или других подразделений. В случае нарушения защиты RODC переустановите пароли, которые кэшированы на данный момент, а затем перестройте RODC.

Вот так вот просто производится настройка контроллера домена Active Directory для чтения RODC в Windows Server 2008R2.

Материал сайта pyatilistnik.org

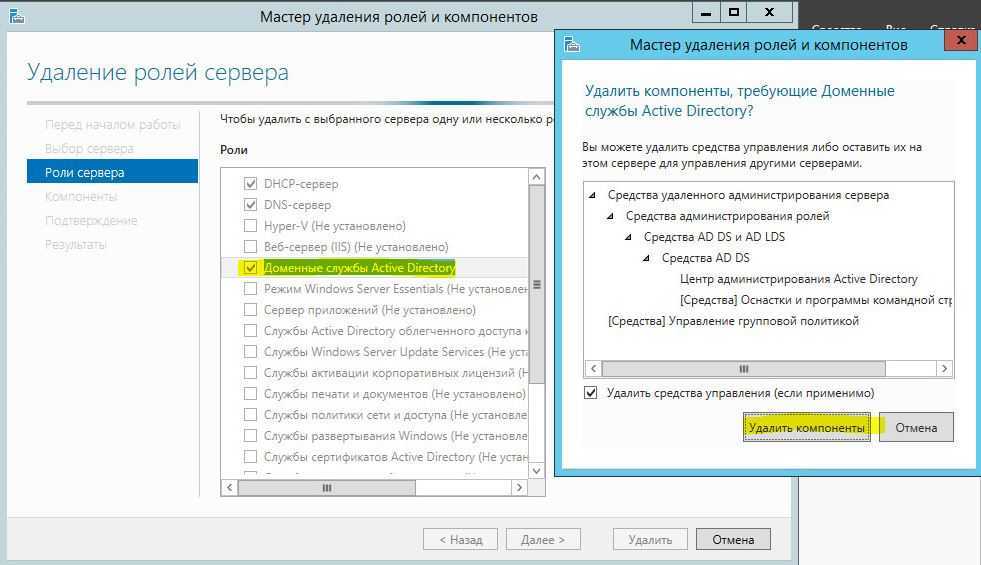

Параметры удаления и предупреждения AD DS

Чтобы получить справку об использовании страницы «Просмотреть параметры», см. главу «Просмотр параметров»

Если на контроллере домена размещены дополнительные роли, такие как роль DNS-сервера или сервера глобального каталога, появляется следующая страница с предупреждением:

Чтобы подтвердить, что дополнительные роли более не будут доступны, сперва нужно нажать кнопку Продолжить удаление, а затем Далее.

При принудительном удалении контроллера домена все изменения объектов Active Directory, которые не были реплицированы на другие контроллеры в домене, будут утеряны. Помимо этого, если на контроллере домена размещены роли хозяина операций, глобального каталога или роль DNS-сервера, критические операции в домене и лесе могут быть изменены следующим образом. Перед удалением контроллера домена, на котором размещена роль хозяина операций, необходимо попытаться переместить роль на другой контроллер домена. Если передать эту роль невозможно, сначала удалите AD DS с этого компьютера, а затем воспользуйтесь служебной программой Ntdsutil.exe для захвата роли. Используйте программу Ntdsutil на контроллере домена, для которого планируется захватить роль; по возможности используйте последний партнер репликации на том же сайте, что и данный контроллер домена. Дополнительные сведения о переносе и захвате ролей хозяина операций см. в статье 255504 базы знаний Майкрософт. Если мастер не может определить, размещена ли на контроллере домена роль хозяина операций, необходимо запустить команду run netdom.exe, чтобы проверить, выполняет ли данный контроллер домена роли хозяина операций.

-

Глобальный каталог: пользователи могут испытывать проблемы со входом в домены леса. Перед удалением сервера глобального каталога необходимо убедиться, что в этом лесу и на сайте достаточно серверов глобального каталога для обслуживания входа пользователей в систему. При необходимости следует назначить другой сервер глобального каталога и обновить информацию клиентов и приложений.

-

DNS-сервер: все данные DNS, хранящиеся в интегрированных зонах Active Directory, будут утеряны. После удаления AD DS этот DNS-сервер не сможет выполнять разрешение имен для зон DNS, которые были интегрированы в Active Directory. Следовательно, рекомендуется обновить DNS-конфигурацию всех компьютеров, которые в настоящий момент обращаются к IP-адресу этого DNS-сервера для разрешения имен с IP-адресом нового DNS-сервера.

-

Хозяин инфраструктуры: клиенты в домене могут испытывать трудности с определением местоположения объектов в других доменах. Перед продолжением перенесите роль хозяина инфраструктуры на контроллер домена, не являющийся сервером глобального каталога.

-

Хозяин RID: возможны проблемы при создании новых учетных записей пользователей, компьютеров и групп безопасности. Перед продолжением перенесите роль хозяина RID на другой контроллер домена в том же домене.

-

Эмулятор основного контроллера домена (PDC): операции эмулятора PDC, например обновление групповых политик и смена пароля для учетных записей, отличных от учетных записей AD DS, будут осуществляться неправильно. Перед продолжением перенесите роль хозяина эмулятора PDC на другой контроллер домена в том же домене.

-

Хозяин схемы больше не сможет изменять схему этого леса. Перед продолжением перенесите роль хозяина схемы на контроллер домена в корневом домене леса.

-

Хозяин именования доменов: добавлять или удалять домены в этом лесу будет уже невозможно. Перед продолжением перенесите роль хозяина именования доменов на контроллер домена в корневом домене леса.

-

Все разделы каталога приложений на этом контроллере домена Active Directory будут удалены. Если контроллер домена содержит последний репликат одного или нескольких разделов каталога приложений, по завершении операции удаления эти разделы перестанут существовать.

Обратите внимание, что домен прекратит существование после удаления доменных служб Active Directory с последнего контроллера домена в домене. Если контроллер домена является DNS-сервером, которому делегированы права на размещение зоны DNS, на следующей странице можно будет удалить DNS-сервер из делегирования зоны DNS

Если контроллер домена является DNS-сервером, которому делегированы права на размещение зоны DNS, на следующей странице можно будет удалить DNS-сервер из делегирования зоны DNS.

Дополнительные сведения об удалении доменных служб Active Directory см. в разделах Удаление доменных служб Active Directory (уровень 100) и Понижение уровня контроллеров домена и доменов (уровень 200).

Симптомы

При сбое репликации Active Directory с ошибкой 5 может возникнуть один или несколько из следующих симптомов.

Симптом 1

Средство Dcdiag.exe командной строки сообщает о сбое теста репликации Active Directory с кодом состояния ошибки (5). Отчет выглядит следующим образом:

Симптом 2

Программа Dcdiag.exe командной строки сообщает, что функция DsBindWithSpnEx завершается ошибкой 5, выполнив команду .

Симптом 3

Средство REPADMIN.exe командной строки сообщает, что последняя попытка репликации завершилася сбоем с состоянием 5.

Команды REPADMIN, которые часто ссылаются на пять состояний, включают, но не ограничиваются следующими:

- REPADMIN /KCC

- REPADMIN /REPLICATE

- REPADMIN /REPLSUM

- REPADMIN /SHOWREPL

- REPADMIN /SHOWREPS

- REPADMIN /SYNCALL

Ниже приведен пример выходных данных команды. В этом выходе показана входящая репликация DC_2_Name DC_1_Name с ошибкой «Доступ запрещен».

Симптом 4

События NTDS KCC, NTDS General или Microsoft-Windows-ActiveDirectory_DomainService с пятью состояниями регистрируются в журнале служб каталогов в Просмотр событий.

В следующей таблице перечислены события Active Directory, которые часто указывают на состояние 8524.

| Идентификатор события | Source | Строка события |

|---|---|---|

| 1655 | Общие сведения о NTDS | Active Directory попытался связаться со следующим глобальным каталогом, и попытки были неудачными. |

| 1925 | NTDS KCC | Не удалось установить ссылку репликации для следующего раздела каталога, доступного для записи. |

| 1926 | NTDS KCC | Не удалось установить ссылку репликации на раздел каталога только для чтения со следующими параметрами. |

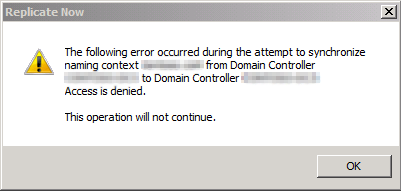

Симптом 5

Если щелкнуть правой кнопкой мыши объект подключения из исходного контроллера домена в active Directory Sites and Services, а затем выбрать «Реплицировать сейчас», процесс завершится ошибкой и вы получите следующую ошибку:

На следующем снимке экрана показан пример ошибки:

Вступление

Если в домене Windows установлен WSUS, админ рад и спокоен – дескать, все, обновления ставятся на автомате, трафик снизился, бегать по компам не надо и пр. В принципе, все осталость то же самое, но ведь не все используют в работе Microsoft Outlook или Internet Explorer (хотя 8-ка очень неплоха). Есть много людей, привыкших работать с почтовиком The Bat!, броузером Opera или Mozilla. Если встает вопрос об обновлениях – либо это головняк админу в виде беготни к каждому компьютеру для обновления всем, скажем, Opera, либо юзеры должны сидеть под админами (пускай и локальными, не доменными).

Естественно, ни первый, ни второй способы – не выход. Значит, надо иметь возможность автоматически устанавливать программы на рабочих станциях, причем желательно делать это до того, как пользователь вошел в систему – ведь если он вошел, он уже не захочет перезагружать машину и т.п. Надо ставить пользователя перед фактом – программа, его любимая Opera, уже обновлена и админа не колбасит, что версия 10.10 почему-то нравится меньше, чем предыдущая. Просто вышло обновление, и его надо применить. Без вариантов.

Самый распространенный вариант ответа на вопрос – КАК? – Конечно, через Active Directory! – скажет вам любой специалист или просто сисадмин. А как через AD? – спросите вы. А вам скажут – ?! Вы не знаете, как через AD? Да там же просто, через policy! – но больше вам скорее сего ничего не скажут, потому что для большинства советчиков этот вопрос такой же неясный, как и для вас. И вам ничего не останется, как гуглить до потери пульса, потому что найти огромный фолиант на тему “как развернуть office 2007” в сети корпорации не проблема, а вот просто и в двух словах – редко что найдете. Не без гордости могу сказать, что данная статья как раз одна из немногих кратких и “без наворотов”, попадавшихся мне.

Дополнительно

Теперь на любой новый компьютер, введенный в состав подразделения OU Office Computers будет установлена последняя версия броузера Firefox. Вам даже не придется ничего делать. Просто и очень полезно. Таким же образом можно устанавливать практически любой софт, включая Adobe Reader, Adobe Flash Player (которые в обычной ситуации требуют административных прав для установки), The Bat. да мало ли софта у вас в локальной сети, поддерживать который в актуальном состоянии одна из обязанностей системного администратора.

Нюанс: если вы уже установили какой-либо пакет, в нашем случае Firefox 3.6.3 rus, а через некоторое время вам потребуется его обновить (т.к. рано или поздно выйдет новая версия броузера), сначала удалите политику по установке Firefox 3.6.3, после чего создайте новую. Потом “gpudate /force” и вперед!

За что отвечает командлет Get-ADComputer?

Когда ваша инфраструктура предприятия построена на базе Active Directory, то вы рано или поздно придете к задаче по получению различных данных о учетных записях компьютеров, проще говоря по серверам и рабочим станциям. PowerShell для этой задачи подходит лучше всего, так как он быстрее, позволяет автоматизацию и многое другое. Для этого в PowerShell есть командлет Get-ADComputer.

Простой пример использования Get-ADComputer, предположим, что вам нужно получить:

- Полный список учетных записей компьютеров в AD или конкретном организационном подразделении (OU)

- Получить информацию по атрибутам компьютера и сделать по ним выгрузку

- Найти все неактивные компьютера

- Найти все новые компьютеры в Active Directory

- Найти все выключенные компьютеры

- Поиск компьютеров по операционной системе

- Многое другое

Get-ADComputer — Это наилучший инструмент по получению любых сведений, о компьютерах в Active Directory