Анализируем сетевой и интернет трафик с TCPView и netstat

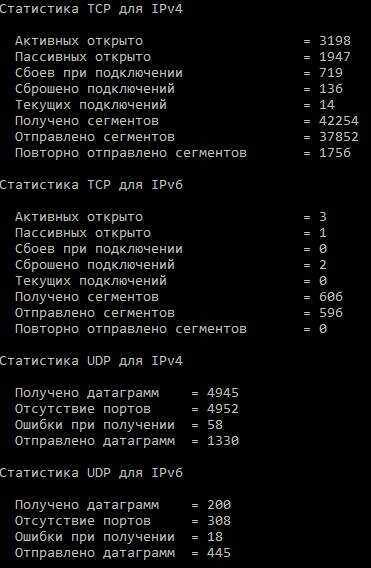

Первый и самой простой способ узнать происходящее, — это воспользоваться встроенной в Windows утилитой, которая зовется не иначе как netstat.

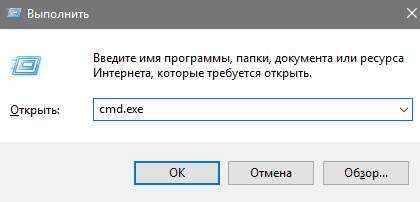

Чтобы воспользоваться ей, потребуется попасть в консоль, которая живет по пути «Пуск — Выполнить — cmd.exe» (или «Win + R» на клавиатуре):

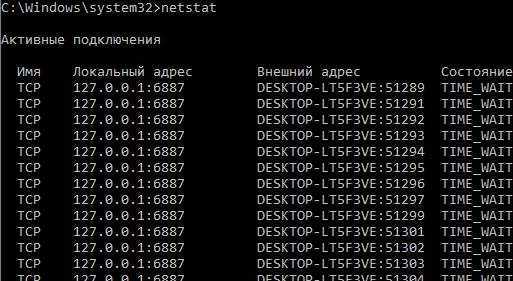

В появившейся консоли достаточно ввести команду netstat, чтобы увидеть список установленных, ожидающих и иных соединений, их адреса и порты:

Это не совсем то, что нам нужно, ибо мы, в рамках этой статьи, хотели бы увидеть какая из программ, собственно, эти соединения устанавливает и использует, поэтому хорошо бы использовать эту команду с параметром -b, т.е вот так:

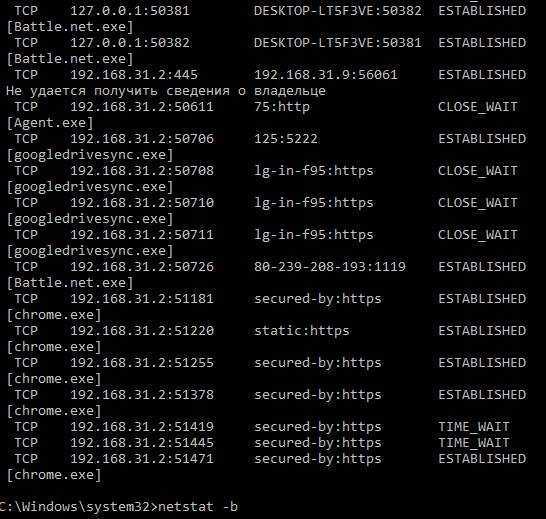

Вывод получится уже более наглядным, с указанием процесса и прочего:

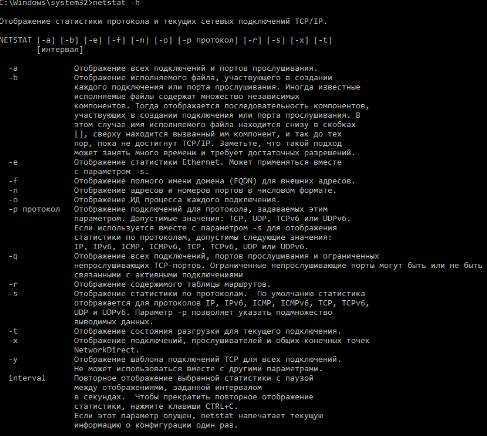

Собственно, netstat имеет еще много интересных параметров, которые Вы можете узнать, введя команду netstat -h (кликабельно):

Комбинируя эти параметры можно достигнуть множества интересных и подробных результатов, которые подойдут для диагностики опытными администраторами..

..но, как Вы понимаете, этот вариант, тем более для простого пользователя, всё же не самый наглядный, удобный и прочее.

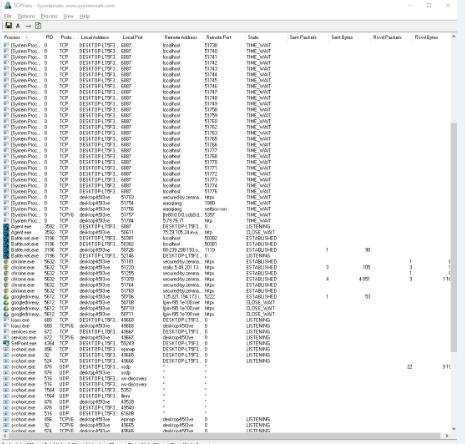

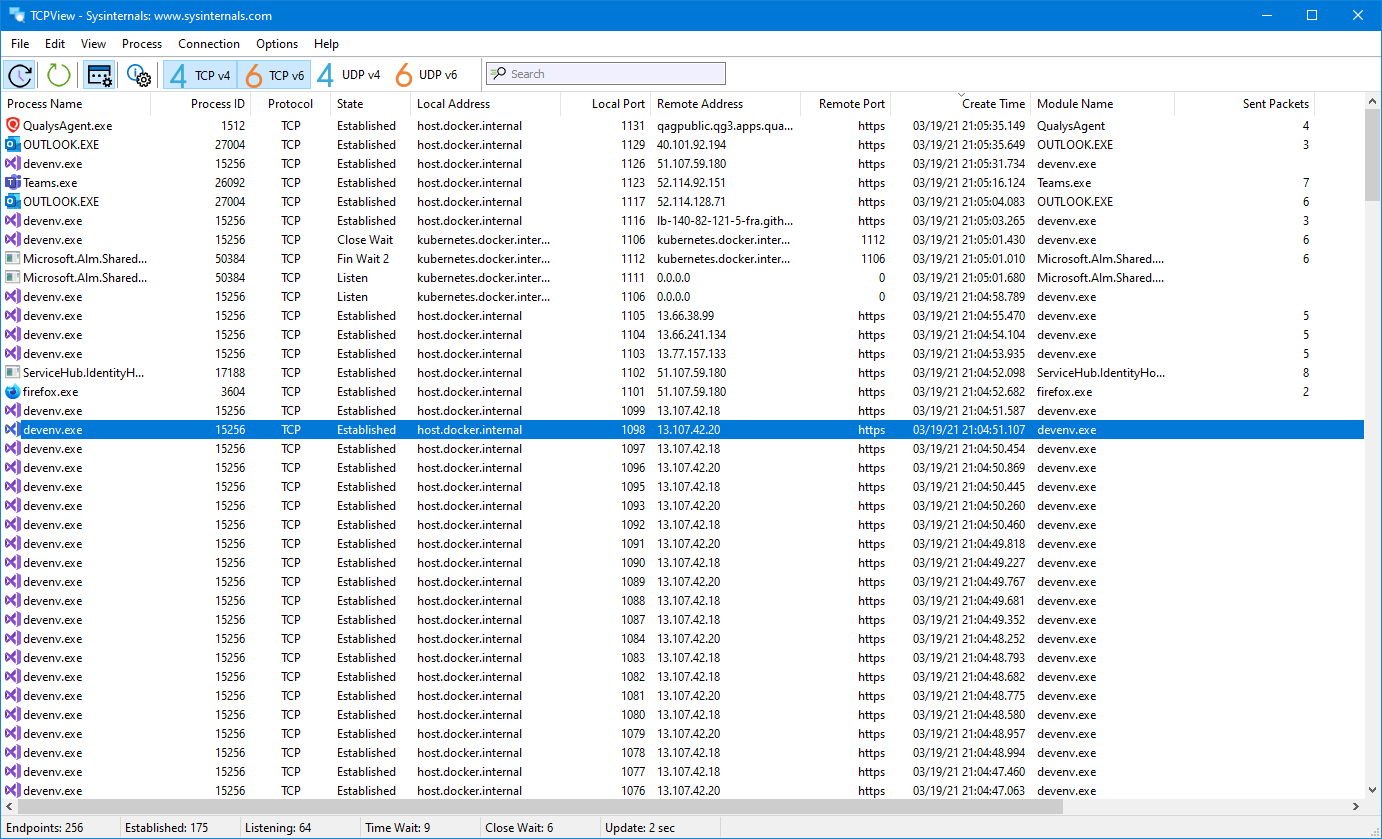

Установка не требуется, — просто распакуйте архив чем-нибудь вроде 7-zip и запустите TCPView.exe. Программа полностью бесплатна, а поддержка русского языка, думаю, не требуется, — всё и так интуитивно понятно. Впрочем, мы расскажем, что в ней к чему.

Занимается она, как Вы уже, думаю, поняли, как раз тем, что выводит список всех программ соединенных в данный момент с чем-либо в сети и интернете, показывает удаленные и локальные порты, адреса, состояние соединения прочее.

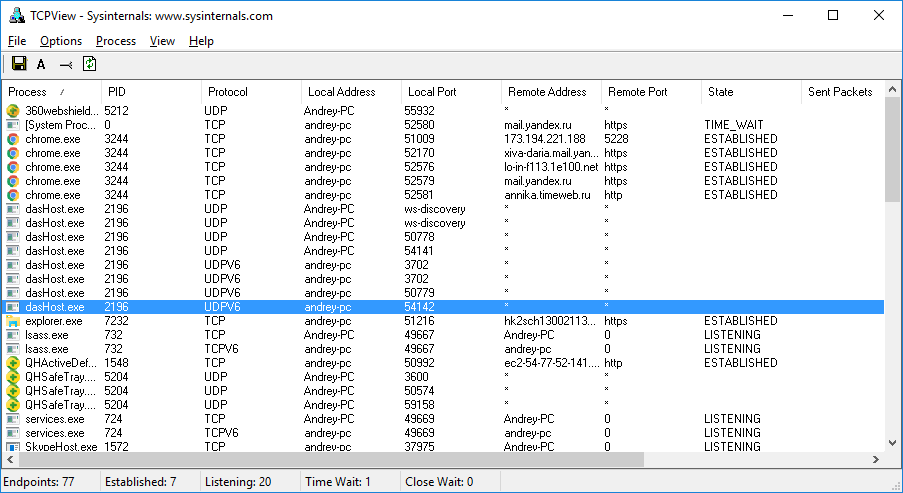

Выглядит оное примерно вот так (кликабельно):

Где столбцы означают следующее:

- Process, — это, соответственно, программа (процесс), который использует соединение;

- PID, — идентификатор процесса;

- Protocol, — протокол, который используется программой (процессом);

- Local adress, — локальный адрес, задействованные процессом непосредственно на данном компьютере;

- Local port, — тоже самое, что и Local adress, но только порт;

- Remote adress, — удаленный адрес, т.е. с чем (каким адресом\хостом) соединен процесс (программа) в интернете;

- Remote port, — тоже самое, что и Remote adress, но только порт;

- State, — состояние соединения;

- Sent Packets, — отправленное количество пакетов;

- Sent Bytes, — отправленное количество байт;

- Rcvd Packets, — полученное количество пакетов;

- Rcvd Bytes, — полученное количество байт.

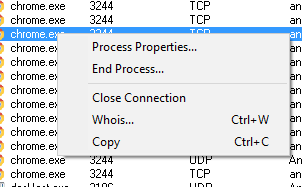

Нажав правой кнопкой мышки на любую из строчек можно завершить процесс (Close Proccess) или завершить соединение (Close Connection):

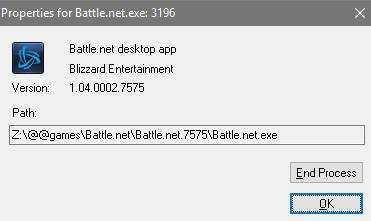

Так же можно вызвать свойства процесса дабы выяснить где он обитает в системе (Process Properties) или завершить его (End Process):

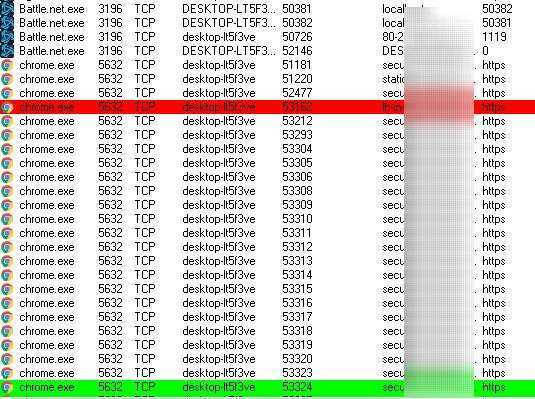

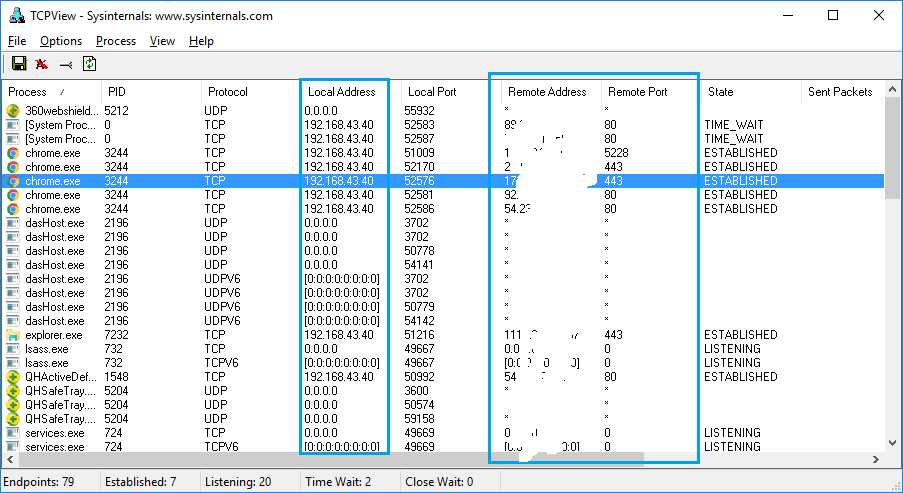

Нажав Ctrl + R можно так же преобразовать названия адресов в их ip-адреса (например, на скриншоте, локальный хост desktop-lt5f3ve при нажатии Ctrl+R преобразуется в локальный адрес 192.168.31.2):

Тоже самое произойдет с адресами доменов с которыми установлено соединение (что удобно, наглядно и полезно), проколов (например https превратится 443) и прочие разности.

Так же периодически Вы будете наблюдать выделение строк красным или, скажем, зеленым. Это означает открытие или закрытие соответствующего соединения.

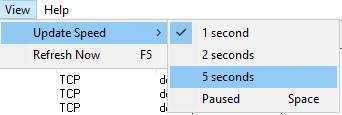

Настроек не так много: есть сохранение текущего списка, изменение шрифтов, скорости обновления и всякие прочие мелочи.

На этом, собственно, всё.

Перейдем к послесловию.

Создаем точку доступа с Virtual Router

Ситуация, когда компьютер с Wi-Fi-картой необходимо превратить в точку доступа, сегодня отнюдь не редка. Например, нужно быстро развернуть WLAN или расширить зону покрытия Wi-Fi. Изначально работа беспроводной карты предусматривалась только в одном из двух режимов: точка — точка, когда клиенты подсоединяются друг к другу, или как точка доступа. В Win7/2k8 (кроме Win7 Starter Edition) появилась возможность виртуализировать сетевые соединения (технология Virtual Wi-Fi), позволяющая создавать несколько Wi-Fi-модулей со своими настройками при использовании одного физического Wi-Fi-адаптера. Таким образом компьютер может быть подключен к Wi-Fi и в то же время выступать в качестве точки доступа (SAPoint, Software Access Point). Соединение с таким виртуальным хот-спотом защищено при помощи WPA2. Превратить ПК под управлением Win7/2k8R2 в точку доступа можно при помощи консольной утилиты Netsh, через Центр управления сетями и общим доступом, либо воспользовавшись приложением Virtual Router , обладающим интуитивно понятным GUI и очень простыми настройками. После запуска Virtual Router нужно лишь указать SSD и пароль для подключения, а затем активировать точку доступа. При необходимости остановить работу хот-спота можно также нажатием одной кнопки. Дополнительно в окне отображаются текущие подключения к точке, для каждого можно задать свой значок и изменить некоторые параметры.

NETSH

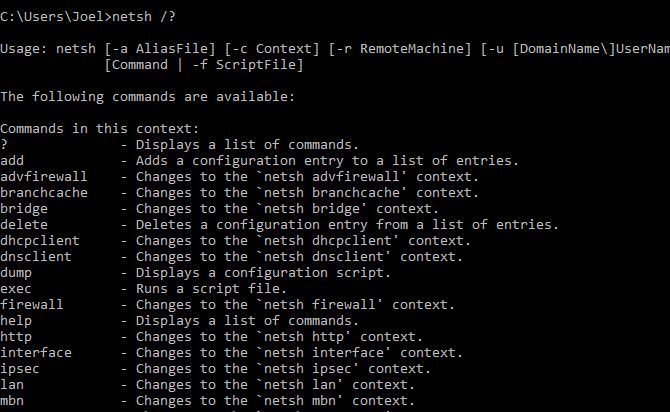

NETSH означает Network Shell (сетевая оболочка). Эта команда позволяет настроить почти любой сетевой адаптер на вашем компьютере более детально.

При вводе NETSH командная строка переходит в режим оболочки. Внутри неё есть несколько контекстов (маршрутизация, связанные с DHCP команды, диагностика).

Увидеть все контексты можно следующим образом:

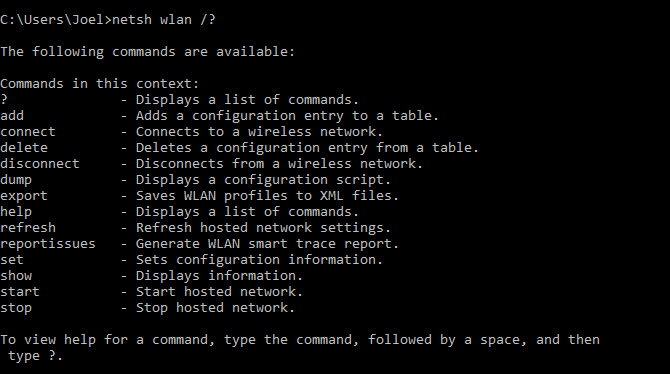

А увидеть все команды в рамках одного контекста можно так:

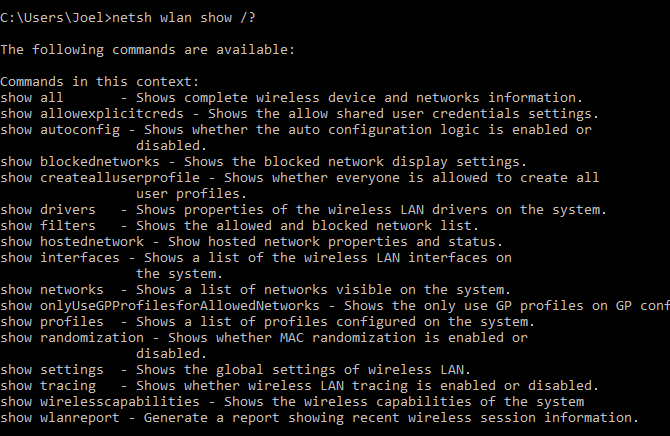

Вы можете копнуть глубже и увидеть список всех подкоманд в рамках одной команды:

Например, вы можете ввести следующую команду, чтобы увидеть все сетевые драйвера и их характеристики в вашей системе: netsh wlan show drivers

Имейте в виду, что если вы действительно хотите достичь серьёзных успехов в настройке вашей сети посредством командной строки, вам придётся освоить эту команду.

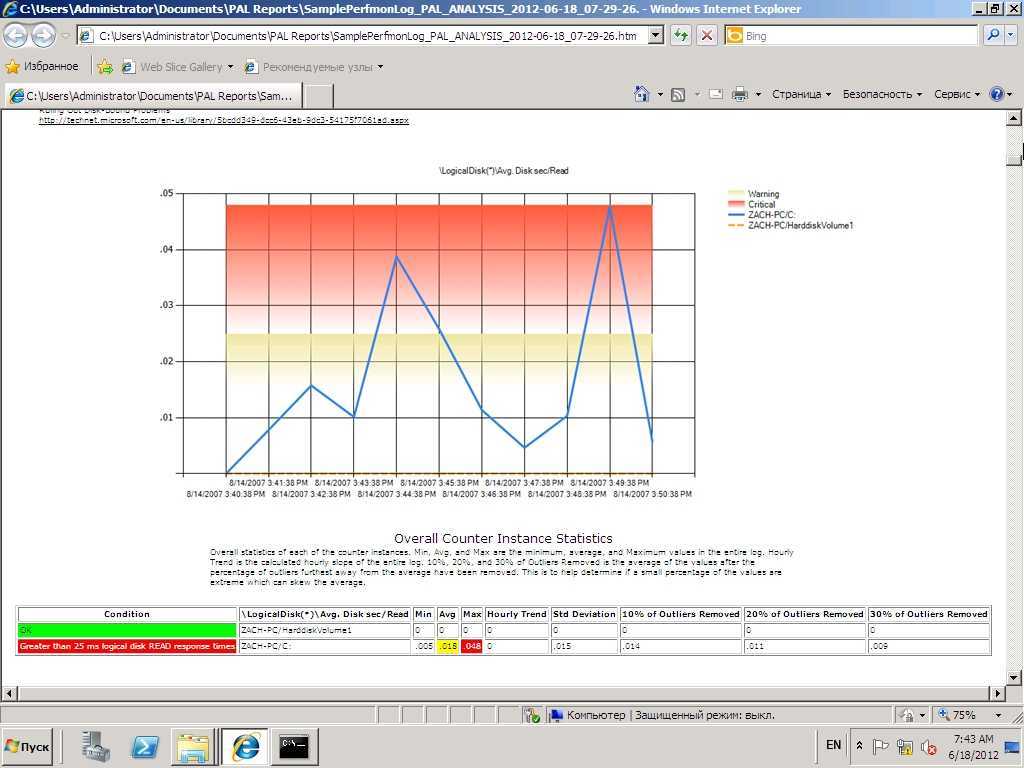

Performance Analysis of Logs

В случае проблем с производительностью системы обнаружить узкое место при помощи штатного Windows Performance Monitor, не имея опыта, довольно сложно. Для того чтобы разобраться, какие метрики нужно снимать и как правильно интерпретировать результат, потребуется тщательно прошерстить документацию. Утилита PAL (Performance Analysis of Logs, pal.codeplex.com) заметно упрощает поиск «бутылочного горлышка». После запуска она просматривает журналы и анализирует их при помощи встроенных шаблонов. В настоящее время имеются настройки для большинства популярных продуктов MS — IIS, MOSS, SQL Server, BizTalk, Exchange, Active Directory и других. После запуска администратор в мастере PAL Wizard активирует нужные счетчики, просто выбрав шаблон из списка предложенных, указывает текущие настройки сервера (количество CPU и прочие), интервал анализа и каталог для сохранения результата. Через некоторое время будет выдан подробный отчет в HTML и XML, содержащий описание, имя счетчика и показатели (Min, Avg, Max и Hourly Trend). Отчет затем можно легко скопировать в любой документ. Но разбираться далее в собранных параметрах придется все равно самостоятельно. Хотя если PAL показывает, что характеристика находится в зеленом секторе, волноваться не стоит. Сам запрос сохраняется в скрипте PowerShell PAL.ps1, который можно сохранить для дальнейшего использования. Шаблоны представляют собой XML-файлы; взяв за пример любой из них, можно создать свой вариант. Для редактирования параметров в шаблоне предлагается встроенный редактор PAL Editor.

Официально поддерживается Win7, но работает на всех ОС от MS, начиная с WinXP (32/64). Для установки понадобится PowerShell v2.0+, MS .NET Framework 3.5SP1 и MS Chart Controls for Microsoft .NET Framework 3.5.

TCPView версии 4.17

Скачать TCPView(2,1 МБ) Запустите сейчас из Sysinternals Live.

Введение

TCPView — это программа Windows, в которой отображаются подробные описания всех конечных точек TCP и UDP в системе, включая локальные и удаленные адреса и состояние TCP-подключений. В Windows Server 2008, Vista и XP TCPView также сообщает имя процесса, которому принадлежит конечная точка. TCPView предоставляет более информативное и удобно представленное подмножество программы Netstat, которая поставляется с Windows. Скачивание TCPView включает Tcpvcon, версию командной строки с той же функциональностью.

Использование TCPView

При запуске TCPView он перечисляет все активные конечные точки TCP и UDP, разрешая все IP-адреса в их версии доменных имен. Для переключения отображения разрешенных имен можно использовать кнопку панели инструментов или пункт меню. TCPView показывает имя процесса, которому принадлежит каждая конечная точка, включая имя службы (если таковые имеются).

По умолчанию TCPView обновляется каждую секунду, но вы можете использовать параметры| Пункт меню «Частота обновления «, чтобы изменить частоту. Конечные точки, изменяющие состояние с одного обновления на следующее, выделены желтым цветом; Удаленные отображаются красным цветом, а новые конечные точки отображаются зеленым цветом.

Вы можете закрыть установленные подключения TCP/IP (помеченные состоянием ESTABLISHED), выбрав » Файл| Закройте подключения или щелкните правой кнопкой мыши подключение и выберите «Закрыть подключения » в контекстном меню.

Окно вывода TCPView можно сохранить в файл с помощью пункта меню «Сохранить «.

Использование Tcpvcon

Использование Tcpvcon аналогично встроенной служебной программе netstat Windows:

Использование:

| Параметр | Описание |

|---|---|

| -a | Отображение всех конечных точек (по умолчанию — отображение установленных TCP-подключений). |

| -c | Вывод выходных данных в формате CSV. |

| -n | Не разрешайте адреса. |

Скачать TCPView(2,1 МБ)

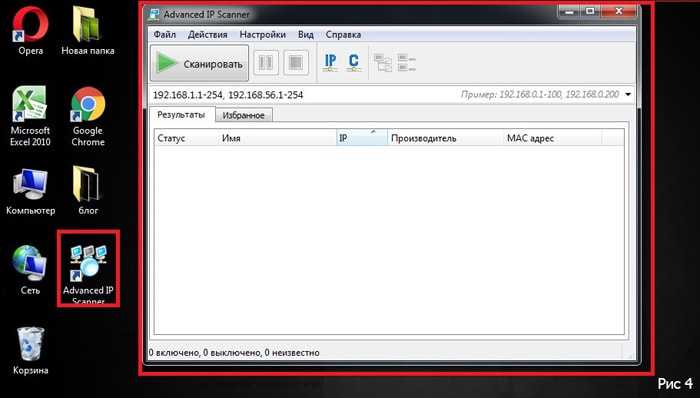

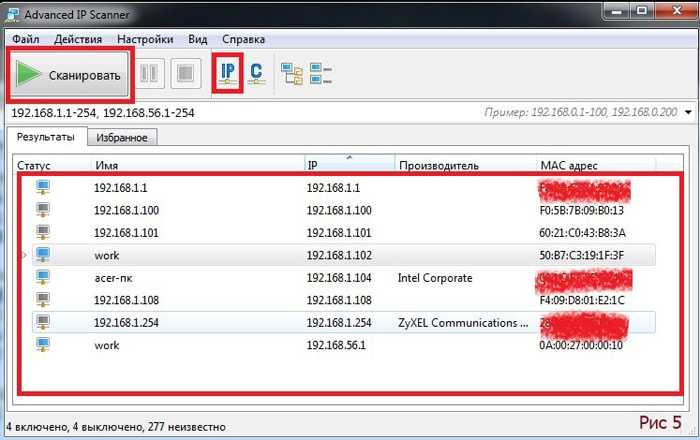

Сканирование сети на ip адреса

После установки программы мы щелкаем по значку «Advanced IP Scanner».

В результате запуска мы видим, как откроется рабочее окно программы.

Как видите, сканирование нам показало не только IP оборудования, но также имя производителя и mac адреса — то есть полную информацию о сети.

Но не всегда у нас бывает доступ к компьютерам локальной сети: в таком случае приходится пользоваться смартфоном, в моем случае это смартфон на базе андроид. Скачиваем программу сетевого сканера (например, у меня Network IP scanner). И после запуска нажимаем кнопку сканирования сети: как правило, через несколько минут видим результат сканирования сети на ip адреса.

Данная статья будет, в какой-то мере, посвящена безопасности. У меня недавно возникла мысль, а как проверить, какие приложение используют интернет соединение, куда может утекать трафик, через какие адреса идет соединение и многое другое. Есть пользователи, которые также задаются этим вопросом.

Допустим у вас есть точка доступа, к которой подключены только вы, но вы замечаете, что скорость соединения какая-то низкая, звоните провайдеру, они отмечают, что все нормально или что-то подобное. А вдруг к вашей сети кто-то подключен? Можно попробовать с помощью методов из этой статьи узнать, какие программы, которые требуют Интернет-соединения он использует. А вообще, вы можете использовать эти методы, как душе угодно.

Ну что, давайте анализировать?

Advanced IP Scanner

Сисадмин должен знать все о системах, работающих в сети, и быстро получать к ним доступ. С данной задачей помогает справиться Advanced IP Scanner , предназначенный для быстрого многопоточного сканирования локальной сети. Предоставляется AIPS совершенно бесплатно, без каких-либо оговорок. Программа очень проста и понятна в работе. После запуска AIPS проверяет IP-адреса сетевых интерфейсов хоста, на котором она установлена, и автоматически прописывает диапазон IP в параметры сканирования; если IP менять не нужно, то остается запустить операцию сканирования. В результате получим список всех активных сетевых устройств. Для каждого будет собрана вся возможная информация: MAC-адрес, производитель сетевой карты, сетевое имя, зарегистрированный в системе пользователь, доступные общие ресурсы и сервисы (общие папки, HTTP, HTTPS и FTP). Практически все опции сканирования можно настроить, например изменить скорость или исключить проверку определенного типа сетевых ресурсов (общие папки, HTTP, HTTPS и FTP). К любому ресурсу можно подключиться одним кликом, достаточно лишь отметить его в списке. AIPS интегрирована с программой Radmin и в процессе сканирования находит все машины с работающим Radmin Server. Результат сканирования можно экспортировать в файл (XML, HTML или CSV) или сохранить в «Избранном» (поддерживается drag-and-drop). В дальнейшем, при необходимости обращения к нужному клиентскому компу, сканировать сеть повторно не требуется. Если удаленное устройство поддерживает функцию Wake-on-LAN, его можно включить и выключить, выбрав соответствующий пункт меню.

Exchange 2010 RBAC Manager

В Exchange 2010 появилась новая ролевая модель доступа, позволяющая тонко контролировать уровень привилегий для пользователей и администраторов в зависимости от выполняемых задач. Единственный минус — встроенные средства управления при помощи командлетов PowerShell не всем могут показаться удобными и понятными. Более развитыми возможностями обладает бесплатный инструмент Exchange 2010 RBAC Manager (RBAC Editor GUI, rbac.codeplex.com), предлагающий понятный графический интерфейс для настройки свойств всех ролей. Разобраться с его особенностями не составит труда даже новичку. Программа написана на C# и использует PowerShell. Для работы понадобится установленный Exchange 2010 Management Tools.

Мониторинг сетевой активности с помощью TCPView

Скачать программу можно отсюда . Ее даже не нужно устанавливать вы просто ее распаковываете и запускаете утилиту. Также она бесплатная, но не поддерживает русский язык, но этого особо и не нужно, из этой статьи вы поймете, как ей пользоваться.

Итак, утилита TCPView занимается мониторингом сетей и показывает в виде списка все подключенные к сети программы, порты, адреса и соединения.

В принципе тут все предельно ясно, но некоторые пункты программы я поясню:

Столбец Process

, ясное дело, показывает название программы или процесса.

Столбец PID

указывает на идентификатор подключенного к сети процесса.

Столбец Protocol

указывает на протокол процесса.

- Столбец Local adress

– локальный адрес процесса данного компьютера. - Столбец Local port

– локальный порт.

Столбец Remote adress

указывает на адрес, к которому подключена программа.

Столбец State

– указывает на состояние соединения.

Там, где указано Sent Packets

и Rcvd Packets

указывает на отправленное и полученное количество пакетов, тоже самое и со столбцами Bytes

.

Еще с помощью программы можно нажать на процесс правой кнопкой мыши и завершить его, либо посмотреть, где он находится.

Названия адреса, как показано на изображении ниже можно преобразовать в локальный адрес, для этого нужно нажать горячие клавиши Ctrl+R

.

С другими параметрами тоже произойдет изменение – с протоколами и доменами.

Если вы увидите строки разного цвета, например, зеленого, то это означает запуск нового соединения, если покажется красный цвет, то соединение завершено.

Вот и все основные настройки программы, там еще есть мелки параметры, типа настройки шрифта и сохранения списка соединения.

Если вам понравилась эта программа, то обязательно используйте ее. Опытные пользователи точно найдут для каких целей применить ее.

Не переживайте, если никогда не пользовались командной строкой раньше. Это довольно просто. Мы расскажем вам обо всём, что необходимо для того, чтобы приступить к её использованию. Ниже вы найдёте несколько наиболее важных команд для настройки вашей домашней сети.

Using TCPView

When you start TCPView it will enumerate all active TCP and UDP endpoints, resolving all IP addresses to their domain name versions. You can use a toolbar button or menu item to toggle the display of resolved names. On Windows XP systems, TCPView shows the name of the process that owns each endpoint.

By default, TCPView updates every second, but you can use the Options|Refresh Rate menu item to change the rate. Endpoints that change state from one update to the next are highlighted in yellow; those that are deleted are shown in red, and new endpoints are shown in green.

You can close established TCP/IP connections (those labeled with a state of ESTABLISHED) by selecting File|Close Connections, or by right-clicking on a connection and choosing Close Connections from the resulting context menu.

You can save TCPView’s output window to a file using the Save menu item.

Учет компьютеров с помощью CheckCfg

Проблема учета оргтехники и используемого ПО остро стоит в любой организации. Решить ее можно разными способами, один из вариантов предлагает разработчик Андрей ТатуковCheckCfg . Это решение периодически собирает данные о железе, ОС и программах, включая тип CPU, объем ОЗУ, место на дисках, состояние S.M.A.R.T. и прочее. При этом CheckCfg легко справляется с несколькими сотнями компьютеров. Результат выводится в удобной древовидной форме, к локальным каталогам легко получить доступ. Каждому ПК может присваиваться инвентаризационный номер, при необходимости легко сгенерировать отчет в RTF-формате.

CheckCfg представляет собой целый комплекс программ. За непосредственный сбор данных о компьютере отвечает CheckCfg, которая запускается при старте ОС и записывает результат в файл. Управление и архивация информации производится при помощи программы учета Sklad, которая обрабатывает файлы, созданные CheckCfg, и сохраняет в свою базу данных, после чего можно формировать отчеты. При помощи программы Sklad_w можно в удобной форме просматривать текущие конфигурации компьютеров и основные данные по оргтехнике (по IP-адресам, CPU, Memory, ПО). Для анализа изменений в конфигурации ПК и оповещения об этом администратора используется еще одна утилита — Doberman. Возможно, настройка покажется не совсем тривиальной, так как предстоит вручную создать нужные конфигурационные файлы, но детальное описание на сайте и имеющиеся шаблоны позволяют без проблем со всем разобраться.

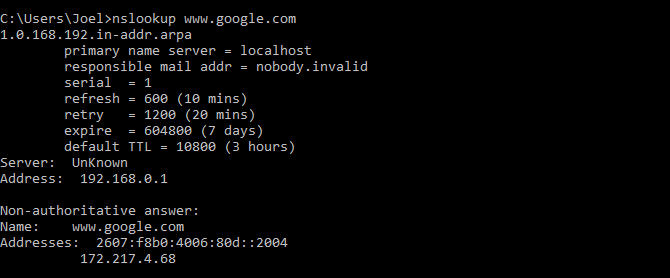

NSLOOKUP

NSLOOKUP означает Name Server Lookup. Потенциал этой утилиты огромен, но большинству людей он не нужен. Для рядовых пользователей важна лишь возможность определить IP-адрес какого-либо доменного имени.

Пример использования:

Имейте в виду, что некоторые домены не привязаны к одному IP-адресу, что означает, что вы будете получать разные адреса при каждом новом вводе команды. Это вполне нормально для больших сайтов, потому что они загружаются с огромного количества компьютеров.

Если вы хотите преобразовать IP-адрес в доменное имя, просто введите его в строку браузера и вы увидите, куда он ведёт. Однако не все IP-адреса ведут к доменным именам. Многие из них нельзя достичь через веб-браузер.

Checkmk

Получите гарантию высокопроизводительной сети с Checkmkрешение для мониторинга коммутаторов. Он предоставляет полный обзор всех сетевых интерфейсов, что также помогает быстро выявлять и решать проблемы.

Мониторинг коммутаторов также поддерживает планирование пропускной способности во время роста сетей. Поскольку производительность сети зависит от функциональности коммутаторов, компании должны сосредоточиться на мониторинге сети, и Checkmk поможет вам в этом.

Мониторинг коммутатора гарантирует вашей организации, что сеть работает достаточно хорошо. Улучшенный мониторинг портов коммутатора повышает безопасность, состояние коммутаторов, использование коммутаторов, возможности решения проблем и раннее обнаружение узких мест емкости.

Благодаря данным мониторинга; ваши администраторы могут точно определить узкие места и устранить их с помощью мощных устройств или коммутаторов. Мониторинг коммутаторов упрощает вашу работу по обнаружению перегруженных или слабых коммутаторов путем мониторинга таких параметров, как память, ЦП и т. д.

Вы также можете отслеживать использование сети, блокировать неиспользуемые порты и повышать безопасность предприятия. Таким образом, вы можете предотвратить нежелательное использование портов

Отслеживая количество ошибок и пакетов, а также полосу пропускания и состояние каждого порта, сетевые администраторы могут получить доступ к важной информации об ошибках и восстановлении использования

Загрузите новейшую версию Checkmk сегодня и убедитесь в ее истинном действии. Попробуйте бесплатно.

Основная информация о программе

TCPView — это программа для операционных систем семейства Windows, которая выводит на экран списки конечных точек всех установленных в системе соединений (по протоколам TCP и UDP) с подробными данными, в том числе с указанием локальных и удаленных адресов и состояния каждого TCP-соединений. В операционных системах Windows NT, 2000 и XP программа TCPView кроме прочего сообщает также имя процесса, которому принадлежит соединение и конечная точка. Программа TCPView является дополнением известной стандартной(поставляемой вместе с ОС Windows) программы Netstat, которая дает расширенный набор сведений в более удобной форме. В комплект загрузки программы TCPView входит программа Tcpvcon с теми же функциональными возможностями, предназначенная для работы в режиме командной строки.

Программа TCPView работает в операционных системах Windows NT/2000/XP и Windows 98/Me. Программу TCPView можно использовать также в операционной системе Windows 95 при условии установки пакета обновления Winsock 2 для ОС Windows 95, предоставляемого корпорацией Microsoft.

Использование программы TCPView

При запуске TCPView программа формирует список всех активных конечных точек соединений по протоколам TCP и UDP, отображая все IP-адреса в виде доменных имен, хостом или IP. Чтобы переключить режим отображения для просмотра адресов только в цифровом виде, можно использовать кнопку панели инструментов или пункт меню. В операционных системах Windows XP и выше программа TCPView отображает еще и имя процесса, которому принадлежит соединение.

По умолчанию программа TCPView обновляет информацию один раз в секунду, но период обновления можно изменить с помощью пункта Refresh Rate (Период обновления) в меню Options (Параметры). Если в период между обновлениями состояние конечной точки изменилось, она выделяется желтым цветом, если конечная точка удалена — красным цветом, новые конечные точки отображаются зеленым цветом.

Чтобы закрыть установленные подключения по протоколам TCP/IP (с отметкой состояния ESTABLISHED (установлено)), можно выбрать пункт Close Connections (Закрыть подключения) в меню File (Файл) или щелкнуть правой кнопкой мыши какое-либо подключение и выбрать в контекстном меню пункт Close Connections.

Данные, отображенные в окне программы TCPView, можно сохранить в виде файла с помощью пункта меню Save (сохранить).

Применение программы Tcpvcon

Применение программы Tcpvcon аналогично применению служебной программы netstat, которая встроена в операционную систему Windows.

Применение: tcpvcon -a Показать все конечные точки (по умолчанию на экран выводятся установленные TCP-соединения).-c Распечатать в формате CSV.-n Не выполнять разрешение адресов.

Amanda

Задачу централизованного резервного копирования данных с рабочих станций и серверов, работающих под управлением Windows и *nix, можно решить при помощи AMANDA Advanced Maryland Automatic Network Disk Archiver). Изначально программа была создана для работы с ленточными накопителями, но со временем разработчики предложили механизм под названием «виртуальные ленты» (vtapes), позволяющий сохранять собранные данные на жесткие диски и CD/DVD. AMANDA является удобной надстройкой к стандартным Unix-программам dump/restore, GNU tar и некоторым другим, поэтому ее основные характеристики следует рассматривать именно исходя из возможностей этих базовых утилит. Работает по клиент-серверной схеме. Для доступа к компьютерам используются все доступные методы аутентификации: Kerberos 4/5, OpenSSH, rsh, bsdtcp, bsdudp или пароль Samba. Для сбора данных с Windows-систем задействуется специальный агент или, как вариант, Samba. Сжатие и шифрование (GPG или amcrypt) информации можно выполнять как непосредственно на клиенте, так и на сервере. Все настройки параметров резервирования производятся исключительно на сервере, в поставке имеются готовые шаблоны, поэтому разобраться довольно просто.

НиндзяОдин

НиндзяОдин предлагает простой мониторинг сети и обеспечивает видимость на одной странице для всех устройств SNMP, таких как брандмауэры, устройства IoT, принтеры, коммутаторы, маршрутизаторы и многое другое. Его программное обеспечение для мониторинга сети сочетается с платформой удаленного мониторинга и управления (RMM).

Вы получите полезную и централизованную информационную панель для всей вашей организации. Возможности мониторинга SNMP NinjaOne включают опрос в реальном времени, данные о производительности оборудования, данные о трафике NetFlow, мастер обнаружения и поддержку SNMP v1-v3.

Решите любую проблему с устройствами SNMP с помощью сотен условий оповещения. NinjaOne позволяет вашим SNMP-устройствам постоянно отслеживать аномалии, чтобы получать результаты на панели управления. Вы также можете настроить оповещения по серьезности, приоритету и типу и получать их по SMS или электронной почте.

Вы получите производительность оборудования SNMP, ping-тесты, тесты задержки, состояние порта, мониторинг карты портов, ловушки SNMP, резервное копирование конфигурации и многое другое. Будь то сетевые разговоры, приложения, домены, конечные точки или пользователи, NinjaOne NetFlow упрощает устранение неполадок, чтобы вы всегда были на высоте.

Мониторинг Netflow легко обнаруживает узкие места в сети и позволяет отображать данные каждый час вместе со сводными данными за более длительные периоды. Мастер обнаружения NinjaOne автоматически обнаруживает новые устройства на основе диапазона IP-адресов.

Готовы ли вы стать IT-ниндзя? Начните бесплатную пробную версию сегодня, получите все функции и никогда не пропустите проблему в своей сети.

Вывод

Мониторинг порта сетевого коммутатора — один из наименее просматриваемых аспектов в мире мониторинга, но он играет важную роль в вашей организации. Постоянное отслеживание портов коммутатора помогает предотвратить доступ неавторизованных пользователей к конфиденциальным данным. Мониторинг портов коммутатора также повышает производительность и мощность портов, позволяя вам проверять проблемы на основе глубокого анализа и сокращать время отклика.

Таким образом, используйте лучший инструмент мониторинга портов коммутатора с автоматизацией и безупречными функциями для мониторинга вашей сети и ее защиты.