Введение

Относительно недавно я рассказывал о замечательном продукте Windows SteadyState от корпорации Microsoft, который позволяет устанавливать ограничения для компьютеров и пользователей, расположенных в школьных компьютерных классах и библиотеках. Также я в этой статье указывал, что данный продукт поддерживает только операционные системы Windows XP и Windows Vista, то есть, если в вашем компьютерном классе на ученических компьютерах развернуты операционные системы Windows 7, то для управления конфигурацией компьютеров и пользовательских учетных записей Вам нужно будет воспользоваться функционалом групповых политик. В этой статья я расскажу о том, как можно выполнять идентичные ограничения для компьютеров под управлением операционной системы Windows 7, то есть будет рассмотрено множество параметров политик, которые выполняют такие же действия, как и действия, выполняемые средствами продукта Windows SteadyState. Помимо этого, так как предыдущая статья имела обзорный характер, в данной статье будут подробно рассмотрены параметры продукта Windows SteadyState и, соответственно, параметры групповых политик. Также, в связи с тем, что параметров конфигурации пользователей и конфигурации компьютера в продукте Windows SteadyState довольно много, данная статья будет разбита на две части. В первой части я расскажу о параметрах групповых политик, которые относятся к глобальным параметрам компьютера, то есть изменения, которые вносятся в раздел HKEY_LOCAL_MACHINE системного реестра. Во второй части статьи мы с вами рассмотрим параметры групповой политики, при помощи которых вы сможете управлять настройками пользователей, то есть изменения, которые вносятся в раздел HKEY_CURRENT_USER.

Spybot Search & Destroy – повышение безопасности ПК

Некоторые решения по усилению защиты системы предлагает бесплатная версия утилиты, для использования остальных придётся приобрести платную версию. Удобство работы с приложением увеличивается благодаря русскоязычному интерфейсу и возможности периодически обновлять базу данных вирусов и нежелательных программ.

Рис. 8. Spybot Search & Destroy – поиск, устранение и профилактика проблем.

Spybot способен контролировать изменения реестра и системной информации, благодаря чему не только решает уже появившиеся проблемы, но и обеспечивает профилактику возможных неполадок. Кроме того, все изменения, которые внесла утилита, можно отменить – иногда это помогает избежать сбоев в работе Windows, когда вместе с вирусом удаляется полезный файл.

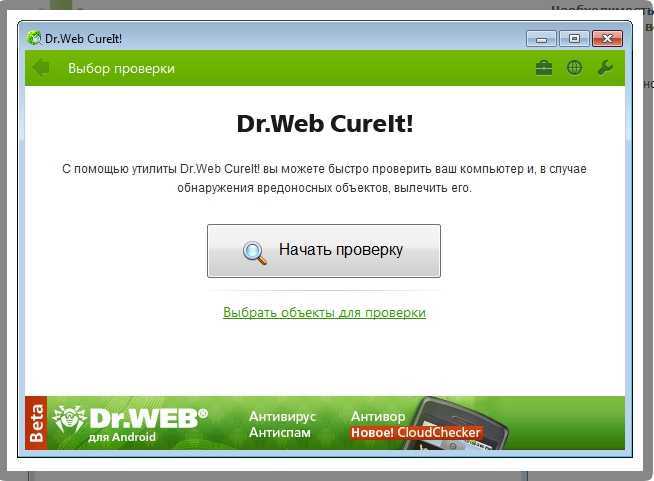

Самый мощный, но медленный Dr.Web CureIt!

Именно CureIt рекомендует использовать техподдержка некоторых провайдеров Интернета. Недостаток у приложения всего один – воспользоваться им получится всего один раз. Через несколько часов после скачивания выходит очередное обновление, а старое прекращает работу.

К преимуществам утилиты относят не только высокий уровень эффективности поиска вредоносных программ, но и возможность скачать её заново. После повторного скачивания с официального сайта производителя приложение снова готово к обнаружению вирусов. При этом базы данных уже обновлены, и эффективность поиска возрастает.

Рис. 9. Сообщение о необходимости обновления утилиты Curelt.

Образы дисков

Говоря о системах восстановления нельзя не упомянуть способ, когда вы можете сделать обычный архив вашей системы и потом ее восстановить. Системы бекапа дисков развились очень сильно: они уже могут делать архив работающей системы — не тратя ваше рабочее время в ожидании, когда процесс завершиться. Созданные бекапы Windows могут быть восстановлены даже на совершенно другой компьютер, где уже будет другое железо: процессор, материнская плата, видеокарта и др. Однако самым быстрым способом восстановления я считаю работу на мгновенных копиях диска, когда обычной перезагрузкой вы бесследно стираете последствия своих ошибочных действий. И тратите на стирание вируса 0 секунд своего времени.

Суть проблемы

У этого «троянского коня» есть множество разновидностей: от самых безобидных (наподобие LNK/Agent) до серьезных шпионских скриптов, которые способны глубоко укореняться в системе и воровать Ваши данные.

Первый признак того, что вирус поразил файлы – это появление ярлыков вместо ранее существовавших папок. Стоит только запустить их, и угроза начнет распространяться по компьютеру. Последствия могут быть разными:

- Диски начнут забиваться «мусором»;

- Появится множество лишних процессов, которые будут потреблять оперативную память;

- Информация о вводе с клавиатуры будет отправляться на удаленные сервера злоумышленников;

- Хакеры смогут управлять Вашим ноутбуком на расстоянии.

Согласитесь, вырисовываются не очень приятные перспективы.

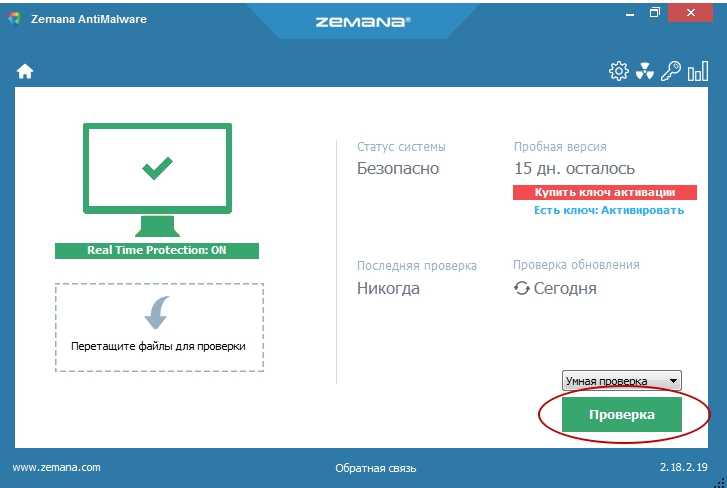

Zemana AntiMalware

Zemana AntiMalware — эффективная утилита по поиску и удалению вирусов, рекламного ПО и других различных вредоносных программ. Обеспечивает высокий уровень поиска, имеет поддержку русского языка и дружественный интерфейс. Может обеспечивать постоянную защиту компьютера как полноценная антивирусная программа. Позволяет проверять и удалять всяческие расширения браузера, под функциональность которых часто маскируются различные вирусные программы, вредоносное рекламное ПО и так далее. Работает бесплатно только 15 дней, но для нескольких проверок компьютера на наличие всяческих вирусных программ этого бывает достаточно.

Нажмите на «Проверка» чтобы начать поиск вредоносных приложений

Ссылка на сайт разработчика:

Скачать программу:

Способ 1. Лечение и Удаление Ярлык-вируса с Помощью CMD [Бесплатно]

Применимо к внешним и внутренним устройствам

Если ваши внешние устройства, такие как USB флэш-накопитель, внешний жесткий диск или SD карта памяти, заражены ярлык- вирусом, то вам следует немедленно приступить к удалению вируса. Инфекция распространяется дальше каждый раз, когда вы подключаете другое внешнее устройство к ПК или ноутбуку с ОС Windows.

Выполните следующие шаги, чтобы удалить вирус создающий ярлыки с помощью Командной Строки.

Внимание

Будьте осторожны при использовании командной строки CMD для решения этой проблемы. Неправильное использование CMD может привести к серьезному повреждению вашей системы.. Шаг 1.Подключите внешний жесткий диск к компьютеру, щелкните правой кнопкой мыши Пуск и выберите Найти

Шаг 1.Подключите внешний жесткий диск к компьютеру, щелкните правой кнопкой мыши Пуск и выберите Найти.

Шаг 2.Наберите Командная Строка в поле поиска и нажмите Командная Строка чтобы запустить её. Введите логин и пароль административной учётной записи, если система запросит.

Шаг 3.Введите букву проблемного диска, введите двоеточие и нажмите Enter. Например, если буква USB-накопителя или жесткого диска H, наберите H: и нажмите Enter..

Шаг 4.Наберите del *.lnk и нажмите Enter.

Шаг 5.Наберитеattrib -s — r -h *.* /s /d /l и нажмитеEnter.

Если это не сработало, вероятно, вы заражены другим вирусом. Замените.lnkна другое расширение вируса, например * .exe, чтобы удалить эти подозрительные файлы.

| Команда | Значение |

|---|---|

| -s | снимает статус «системный файл» со всех таких файлов и папок. |

| -r | отменяет статус «только для чтения» для всех таких файлов и папок. |

| -h | удаляет статус «скрытый» из всех скрытых файлов и папок. |

| /s | заставляет команду рекурсивно применяться ко всем файлам и папкам в текущем каталоге и во всех подкаталогах, в данном случае ко всему устройству. |

| /d | делает команду применимой и к папкам (обычно attrib обрабатывает только файлы). |

| *.* | означает, что для обработки будут выделены все имена файлов и папок |

Как очистить журнал защиты в Windows 10

Сегодня доступны два способа очистки журнала Windows Defender. Оба вполне просты и понятны даже тому, кто ни разу не залезал в программную начинку своего компьютера.

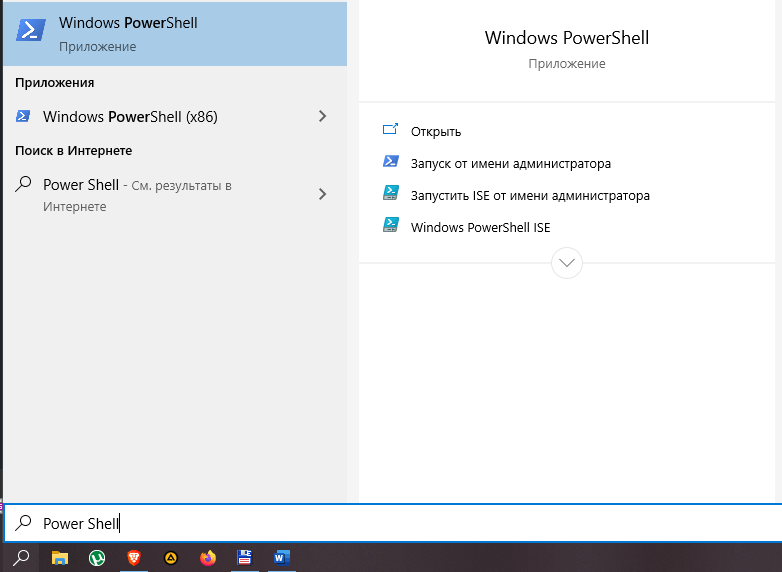

Изменение истории защиты

Понадобится активировать программу Power Shell с аккаунта Администратора и прописать там код:

Set-MpPreference -ScanPurgeItemsAfterDelay 7. Цифра на конце — это количество суток, которое будет храниться история выявленных угроз, можно вписать любую, от 1 до 30. Большее число крайне нежелательно.

Нажать «ВВОД» и перезагрузить устройство. С этого момента журнал Защитника в Виндовса будет обновляться в указанном промежутке.

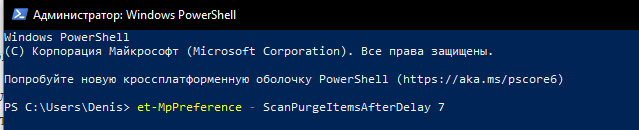

Удаление сразу всей истории

Когда ненужной информации в журнале защиты Windows накопилось столько, что его требуется очистить полностью, то следует действовать так:

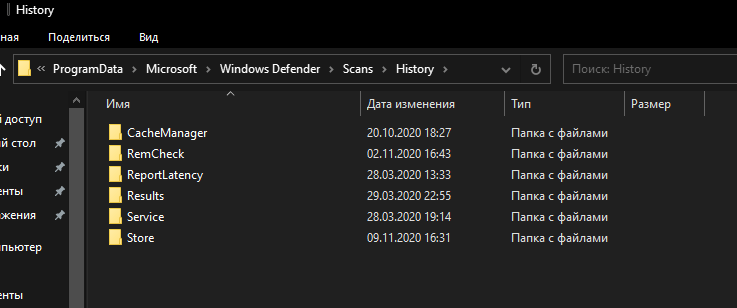

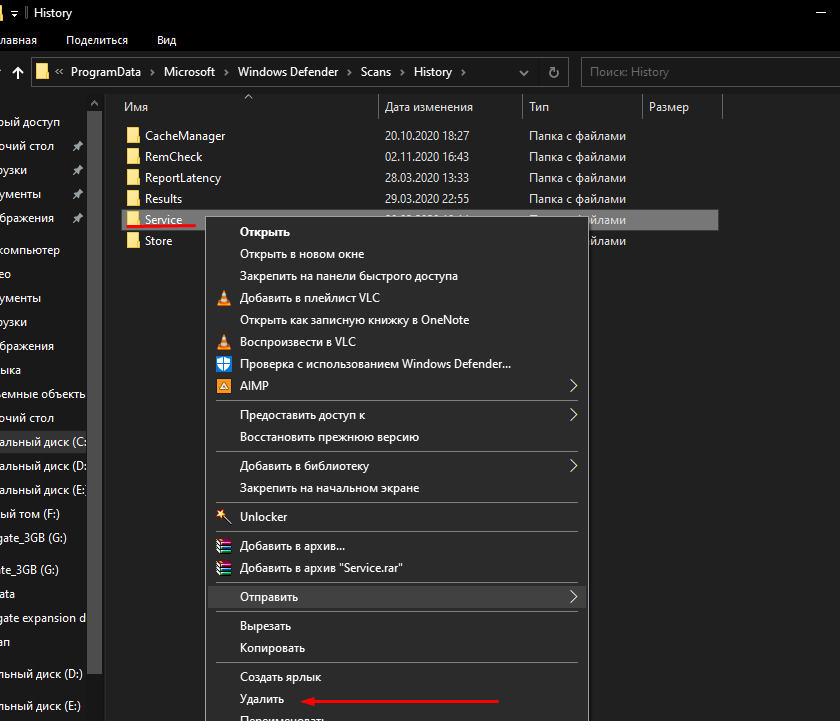

Заходим в диск С. Как правило, на нем хранятся все файлы «родных» программ.

Совершаем переход: ProgramData\Microsoft\Windows Defender\Scans\History.

Находим папку «Сервис» («Service») и удаляем.

Когда Защитник выявит новые угрозы, он автоматически создаст идентичную папку заново.

Перед процессом лучше выключить защиту в реальном времени и защиту из Облака. В противном случае они будут «ругаться». По завершению обязательно вновь активировать их.

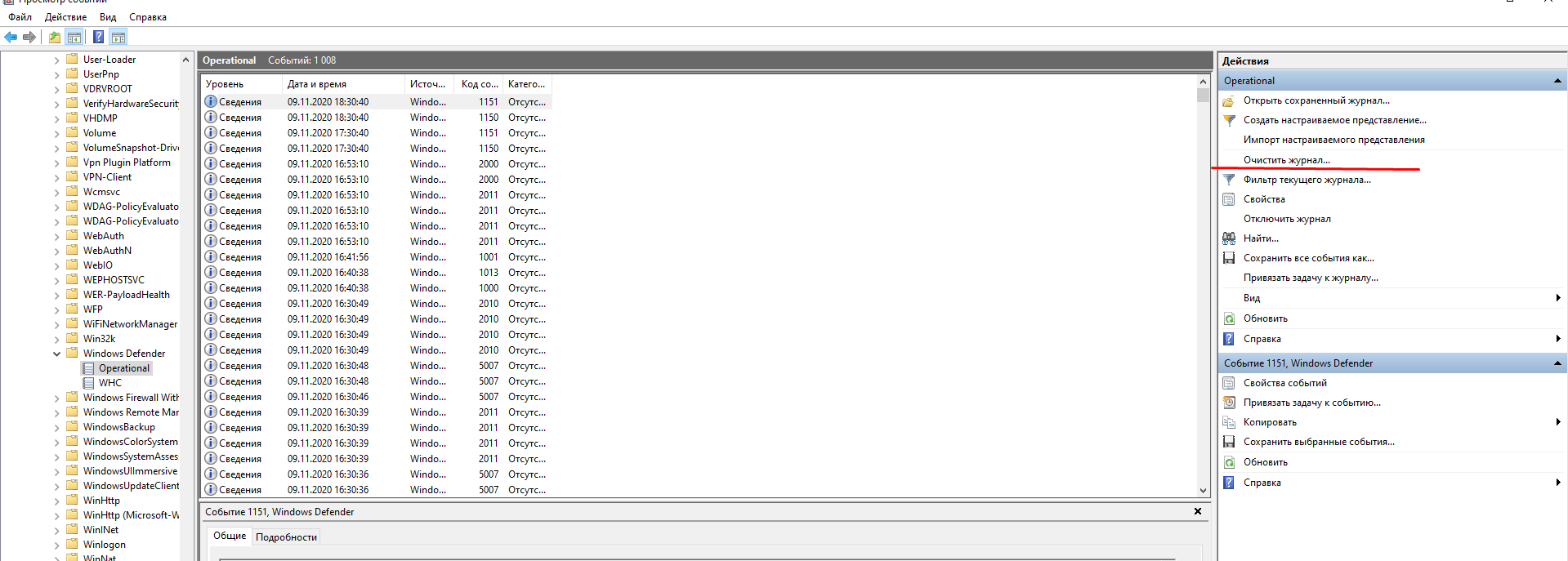

Очистка через просмотр событий

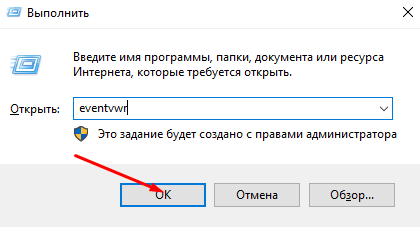

При помощи утилиты через окно «Выполнить» также можно решить возникшую проблему:

- Вызываем нужную функцию клавишами «Win+R».

- Вписываем в строку ввода «eventvwr» и жмем «Enter».

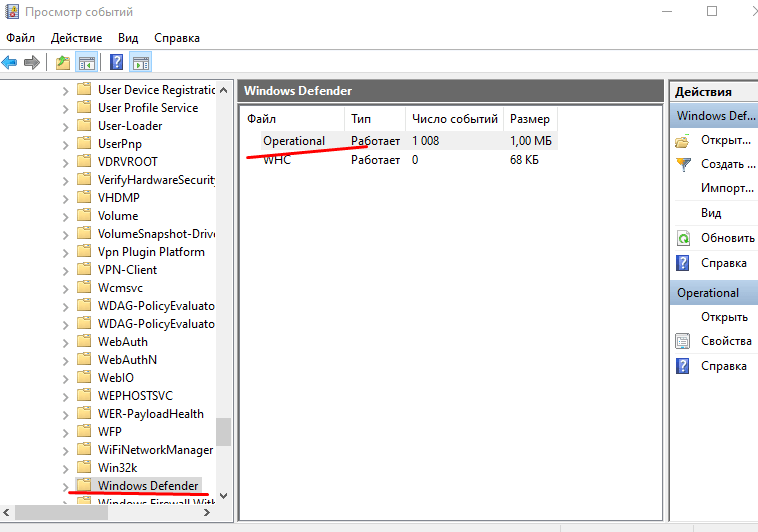

Появится окно с тремя колонками. Уходим в левую, и там проходим путь: «Журналы приложений и служб» => «Microsoft» => «Windows» => «Windows Defender» = > «Operational».

Далее уже в правой части выбираем опцию «Очистить журнал».

- Жмем аналогичную кнопку в нижней части маленького окна. Готово.

- Стоит также знать, что в Windows 10, версии 1903 данный метод не работает.

Windows Defender защищает не только программы, которые есть на компьютере. Он бережет личные конфиденциальные данные пользователя. В первую очередь, логин и пароль для доступа к аккаунту, банковские данные, телефон и все остальное, что было указано при регистрации.

Историю журнала безопасности рекомендуют периодически очищать, независимо от того, появился ли восклицательный знак на ярлычке рабочего стола или нет. Так у Защитника будет свободное место для создания данных о текущих угрозах и своевременная возможность обновиться.

Безопасность удаленного доступа в период домашней изоляции

Проблемы безопасности удалённого доступа в момент пандемии нового коронавируса COVID-19 определены объективными и субъективными причинами. С одной стороны, домашняя точка доступа в Интернет по умолчанию менее сложная в плане безопасности, с другой стороны, переход был неожиданным и резким.

Анастасия Толстухина: Борьба глобальных технологических компаний с террористическим контентом в Интернете

В настоящее время известно множество отечественных решений в области информационной безопасности и международных рекомендаций (например, []) по организации безопасного удаленного доступа. Кратко перечислим контрмеры в порядке подсистем безопасности: установление устойчивой, желательно многофакторной аутентификации; разграничение доступа к домашнему (BYOD) компьютеру (если такое допускается политикой безопасности организации); использование только защищенной корпоративной почты и доверенного облака; организация доверенного канала связи, типа, VPN; наличие антивируса, усиленного персональным межсетевым экраном и IDS; обеспечение режима шифрования на диске (на случай физической потери); контроль внешних носителей; наличие лицензионного программного обеспечения, обеспечение обновлений и контроль наличия уязвимостей в системе; контроль физического доступа и сохранности; наличие системы резервного копирования и восстановления; использование средств гарантированного стирания информации и пр. Наиболее важным считается обучение и информирование пользователей о фишинг-угрозах и контрмерах при удаленном трудовом процессе, особенно при проведении рабочих видеоконференций.

Что касается корпоративной сети, допускающей удаленную работу, то здесь усиления защиты информации имеют более системный вид, затрагивающий технический сегмент (например, развертывание подсистем мониторинга и управления класса SIEM, построение внутреннего SOC и масштабирование DLP-решений), решение организационных вопросов (внедрение подсистемы менеджмента безопасной дистанционной работы, безопасного тайм-менеджмента и пр.), обучение сотрудников и контроль их поведения. Эти вопросы хорошо освещены в литературе и на интернет-ресурсах.

Используем сторонние программы

Если не используете антивирусное ПО на постоянной основе, то лучшим способом устранения «троянов» станет утилита DrWeb Cure It! Она постоянно обновляется и может обезвредить самые новые угрозы, в том числе и jenxcus.

- Скачиваем софт с официального сайта — DR. Web Cureit

- Приложение не нуждается в установке. Просто запускаем, выбираем полную проверку (устанавливаем отметки во всех пунктах «Объектов сканирования»):

Спустя некоторое время (30-50 минут), отобразится перечень угроз, которые будет лечить Доктор Веб. Нужно только нажать на кнопку «Обезвредить» и перезагрузить систему.

А Вы знали, что DrWeb позволяет проверять файлы не только на ПК, но и на телефоне, планшете и других носителях информации?

Безопасность удаленного доступа в период домашней изоляции

Проблемы безопасности удалённого доступа в момент пандемии нового коронавируса COVID-19 определены объективными и субъективными причинами. С одной стороны, домашняя точка доступа в Интернет по умолчанию менее сложная в плане безопасности, с другой стороны, переход был неожиданным и резким.

Анастасия Толстухина: Борьба глобальных технологических компаний с террористическим контентом в Интернете

В настоящее время известно множество отечественных решений в области информационной безопасности и международных рекомендаций (например, []) по организации безопасного удаленного доступа. Кратко перечислим контрмеры в порядке подсистем безопасности: установление устойчивой, желательно многофакторной аутентификации; разграничение доступа к домашнему (BYOD) компьютеру (если такое допускается политикой безопасности организации); использование только защищенной корпоративной почты и доверенного облака; организация доверенного канала связи, типа, VPN; наличие антивируса, усиленного персональным межсетевым экраном и IDS; обеспечение режима шифрования на диске (на случай физической потери); контроль внешних носителей; наличие лицензионного программного обеспечения, обеспечение обновлений и контроль наличия уязвимостей в системе; контроль физического доступа и сохранности; наличие системы резервного копирования и восстановления; использование средств гарантированного стирания информации и пр. Наиболее важным считается обучение и информирование пользователей о фишинг-угрозах и контрмерах при удаленном трудовом процессе, особенно при проведении рабочих видеоконференций.

Что касается корпоративной сети, допускающей удаленную работу, то здесь усиления защиты информации имеют более системный вид, затрагивающий технический сегмент (например, развертывание подсистем мониторинга и управления класса SIEM, построение внутреннего SOC и масштабирование DLP-решений), решение организационных вопросов (внедрение подсистемы менеджмента безопасной дистанционной работы, безопасного тайм-менеджмента и пр.), обучение сотрудников и контроль их поведения. Эти вопросы хорошо освещены в литературе и на интернет-ресурсах.

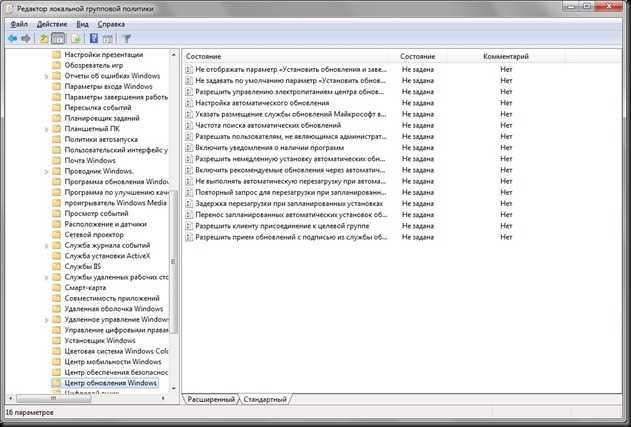

Планирование обновлений

Если у вас в вашем учебном заведении развернут WSUS-сервер, а все клиентские компьютеры входят в домен Active Directory, то можете считать, что у вас отлично спроектирована инфраструктура ваших рабочих мест. В этом случае вам нужно настроить клиентские компьютеры на автоматическую загрузку и установку обновлений непосредственно с сервера обновлений, который у вас развернут на базу WSUS-сервера. В этом случае, вы можете следовать инструкциям, которые я описывал в статье «Настройка клиентских компьютеров WSUS». Если же у вас не развернут WSUS-сервер, то вам следует настроить некоторые параметры групповой политики в оснастке «Редактор управления групповыми политиками», которые расположены в узле Конфигурация компьютера\Политики\Административные шаблоны\Конфигурация Windows\Центр обновления Windows. В этом случае вам следует выполнить следующие действия:

Рис. 3. Параметры политики, отвечающие за настройку обновлений операционной системы

- Откройте политику «Настройка автоматического обновления», установите переключатель на опцию «Включить», в раскрывающемся списке выберите опцию «4 – Автоматическая загрузка и установка по расписанию» и установите в соответствующих полях дни недели и время для установки обновлений по расписанию. Например, ежедневно в 11 часов дня;

- Откройте политику «Не отображать параметр «Установить обновления и завершить работу» в диалоговом окне «Завершение работы Windows»» и установите переключатель опции «Включить». Нажмите на кнопку «ОК»;

- Откройте политику «Включить уведомления о наличии программ» и установите переключатель на опции «Включить». Нажмите на кнопку «ОК»;

- Откройте политику «Включить рекомендуемые обновления через автоматическое обновление» и установите переключатель на опции «Включить». Нажмите на кнопку «ОК»;

- Откройте политику «Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователи» и установите переключатель на опции «Включить». Нажмите на кнопку «ОК».

Продолжение следует.

Удаление вирусов с помощью программы

После выполнения вышеописанных действий мы можем перейти непосредственно к загрузке дополнительной антивирусной программы, которая никак не помешает установленному антивирусу.

Антивирусная программа называется: «Malwarebytes» — данное антивирусное решение сканирует ваш компьютер на наличие вредоносных программ, для того что бы приступить непосредственно к скачиванию перейдите по этой ссылке

Данная утилитка мне очень помогает удалить вирусы с компьютера.

Помимо этого, она выявляет новейшие вирусы:

Запускаем установочник программы Malwarebytes двойным нажатием мыши ну и собственно говоря устанавливаем ее

Выбираем язык интерфейса «Русский» и жмем «Ок»

Соглашаемся с мастером установки кнопкой «Далее»

В появившимся окне принимаем условия лицензионного соглашения и кликаем «Далее»

Продолжаем установку программы «Далее»

Указываем место установки Malwarebytes, после чего нажмите «Далее»

Что бы продолжить нажмите «Далее»

Оставляем галочку для создания ярлыка программы на рабочем столе и жмем «Далее»

Для завершающего этапа установки нажмите «Установить»

В завершение мастера установки программы Malwarebytes уберите галочку с надписи: Включить бесплатный тестовый период Malwarebytes Anti-Malware PRO.

В этом случае у нас установиться версия PRO и через какое-то определенное время, попросят приобрести платную версию!

Если галки на против PRO версии стоять не будет у нас установиться бесплатная версия, которая так же будет выполнять функции по удалению вируса с компьютера не хуже платной ну и нажимаем «Завершить»

Перед вами появится стартовое окно программы, для запуска сканирования компьютера на вирусы в верхнем меню перейдите в раздел «Проверка» выберете пункт «Полная проверка» и запустите сканирования кнопкой «Сканировать»

Данная проверка займет достаточно продолжительное время, но если вы уверены в том, что у вас на компьютере вирусы и вы хотите их удалить, то обязательно запустите данную утилиту и дожидайтесь окончания процесса сканирования.

Итак, когда вы дождались окончания процесса сканирования ПК на вирусы, вверху вы сможете увидеть информацию о том сколько «Инфицированных угроз» обнаружила программа

Для того что бы удалить вирусы с компьютера кликните по кнопке «Удалить выбранное»

После того как все угрозы будут успешно удалены потребуется перезагрузка компьютера, что бы выполнить данное действие нажмите «Да»

В завершении возвращаем компьютер к исходным настройкам. Для этого снова зайдите в «Панель управления» соответственно запускаем «Параметры проводника»

Во вкладке «Вид» выставляем назад все чекбоксы как показано на рисунке ниже, и сохраняем настройки нажав «Применить»

Если у вас остались вопросы по теме пишите в комментарии и не забываем подписываться на рассылке, всем удачи и до скорых встреч на блоге mixprise.ru

Борьба с загрузочными вирусами

Данная статья расскажет вам, как бороться с загрузочными вирусами. Вы узнаете, как они отражаются на работе ПК и самые простые способы избавления от них.

Загрузочные вирусы подкрадываются к вашей информации почти незаметно. Часто они могут никак не проявляться – ПК продолжает нормально функционировать. Всё, что вы можете увидеть – частое зависание компьютера. При прохождении тестов BIOS может наступить так называемое «полное» зависание. Форматирование винчестера и переустановка операционной системы не спасает от этого – компьютер так же часто виснет. Основная причина этого – загрузочные вирусы, которые поражают загрузочный сектор диска. Переустановка Windows часто не помогает в избавлении от этого типа вирусов – они загружаются в операционную память компьютера ранее, чем будет установлен антивирус. После этого не стоит возлагать надежд на антивирус – он убит. Чтобы удалить загрузочный вирус, потребуется перезапись загрузочной записи (информация на ПК не пострадает).

Способы избавления от загрузочных вирусов:

1. Первый и самый доступный способ избавления от загрузочных вирусов – это снятие жесткого диска и его подключение к другому ПК, где стоит антивирус. Просканируйте винчестер на наличие вирусов.

2. Второй способ – использование загрузочного «аварийного» диска, который содержит антивирус. Перед этим проверьте, чтобы загрузка в BIOS стояла с CD-ROM’а.

3. Третий способ является самым надежным – перезапись загрузочной записи «вручную». Чтобы это сделать, вам нужен загрузочный диск, на котором присутствует консоль восстановления. Установите в BIOS загрузку с диска, предварительно поместив загрузочный диск в CD-ROM. Теперь перезагрузите компьютер. После этого перед вами должно открыться окно, которое содержит несколько пунктов выбора. Вам нужно воспользоваться восстановлением Windows XP консолью восстановления.

Дальше вам потребуется нажать R – должна загрузиться консоль восстановления. При наличии на ПК одной операционной системы, которая находится на диске С, появится следующее окно: C:\WINDOWS Далее нужно выбрать копию, в которую будет выполнен вход.

Наберите 1 и нажмите Enter. После этого вы увидите системное окно, в котором нужно ввести пароль администратора. Если у вас не стоит пароль, следует нажать Enter.

Далее должно появиться системное сообщение: C:\WINDOWS>. Вам нужно ввести fixmbr – после чего должно появиться ПРЕДУПРЕЖДЕНИЕ. (ПК содержит нестандартную загрузочную запись) При отсутствии проблем доступа к диску желательно остановить команду FIXMBR.

Подтвердите создание новой записи MBR. Должна создаться новая загрузочная запись на диск. Далее появится приглашение системы C:\WINDOWS>, где нужно ввести fixboot. Должен появиться конечный раздел С. На вопросы, которые появятся далее, отвечайте положительно. С помощью команды FIXBOOT будет производиться создание нового загрузочного сектора.

На приглашение C:\WINDOWS> ответьте exit и перезагрузите компьютер. Затем нажмите Del и выберите в BIOS Setup загрузку с жёсткого диска.

Данная статья рассказала вам, как избавляться от загрузочных вирусов на вашем ПК. Последний способ желательно использовать только продвинутым пользователям ПК, так как ошибка может привести к полной очистке винчестера.

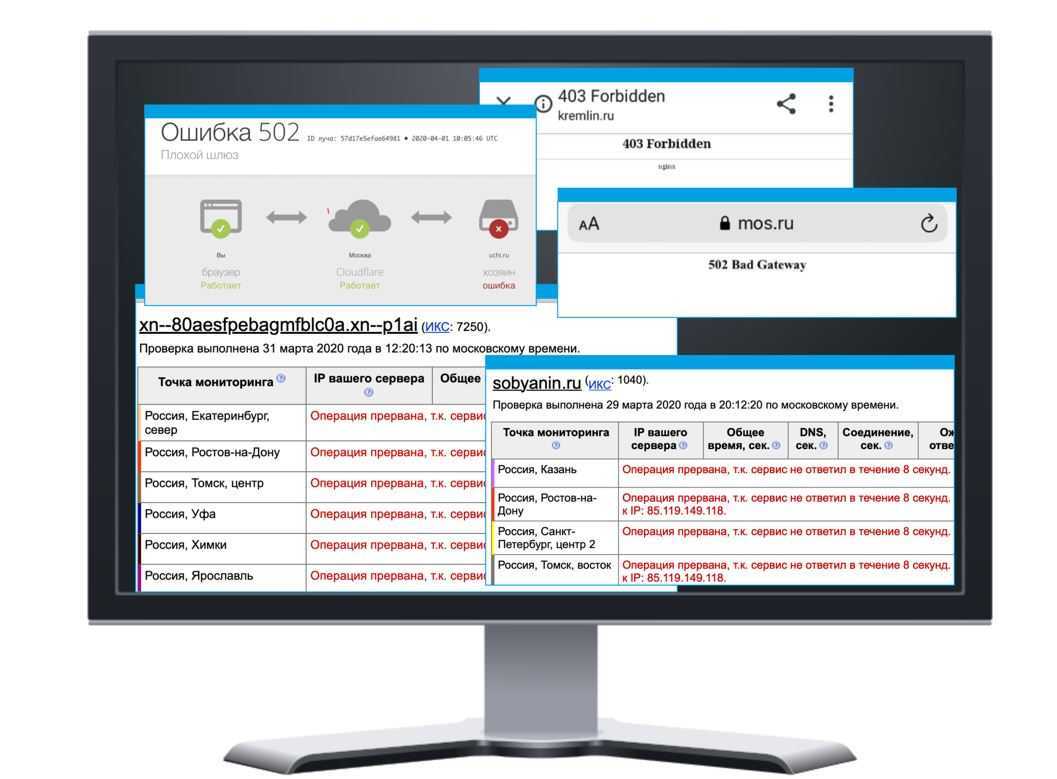

Угрозы бесперебойной работы в пору пандемии

Бесперебойная дистанционная работа в период пиковых нагрузок зависит от множества технических факторов: пропускной способности канала домашней сети, пропускной способности интернет-канала, соответственных возможностей серверного оборудования (и его программного обеспечения и информационных хранилищ) на случай массового роста числа запросов. Например, в дни карантина значительно возросли потребности в облачных сервисах, к чему не все провайдеры в мире оказались готовы. В России особенно актуально данный вопрос встал относительно облачных хранилищ государственных информационных систем, имеющих строгие нормативные требования.

Заметим, что вопросы устойчивого функционирования интернет-сети в условиях пиковых нагрузок не новы. Большинство провайдеров (в зависимости от плана экономии) закладывают резерв на случай перегрузок, а по достижению заданной точки (например, 60% по американским меркам), инициируют модернизацию. К сожалению, в нашей стране имеется зависимость от поставщиков импортной электроники и высокотехнологичных программных решений, что, однако, решается. То же самое можно сказать про готовность ряда интернет-порталов, в первую очередь информационных систем общего пользования, которые подлежат обязательной оценке соответствия.

Вспышка нового коронавируса создала беспрецедентные лавинные нагрузки, которые приводили к кратковременным сбоям. На рис. 4 приведены единичные (не стоит этим спекулировать) факты недоступности государственных информационных систем общего пользования, как-то: kremlin.ru, mos.ru, стопкоронавирус.рф и sobyanin.ru в момент первичных срочных сообщений по ТВ, а также периодическое зависания любимого всеми школьниками портала домашних заданий — uchi.ru.

Рис. 4. Примеры отдельных перебоев в доступности порталов.

На рис. 5 проиллюстрированы примеры динамики отдельных сбоев провайдеров услуг в сети интернет.

Рис. 5. Примеры отдельных сбоев в работе провайдеров услуг.

Данные перегрузки оказались повсеместны в мировой практике. С момента карантинных мероприятий многие зарубежные сетевые провайдеры заявили о повышении объемов трафика на треть, а некоторые даже в два раза. Подобные проблемы возникли и с сетевыми приложениями. Например, в Китае в феврале использование видеоконференций возросло в 22 раза по сравнению с прошлым годом. Весомую долю в интернет-коллапс внесли запертые дома школьники: игровая сеть Steam известила о 20,3 млн геймеров, вошедших в систему одновременно, а игровая сеть Microsoft Xbox Live при старте школьных «карантикул» на какое-то время «завещала долго жить». Чтобы выровнять ситуацию в Европе комиссар ЕС Тьерри Бретон призвал решительно блокировать потоки видео высокой четкости. К слову, известный российский депутат предложил еще и приоритизировать отечественный трафик относительно мирового.

FAQ Как Удалить Ярлык-Вирус

Ответим на несколько часто задаваемых вопросов об удалении ярлык- вируса. Обязательно ознакомьтесь, здесь есть ответы на ваши вопросы.

Как удалить ярлык-вирус с USB-накопителя?

Чтобы удалить ярлык-вирус с флешки/USB-диска::

Шаг 1.Подключите внешний жёсткий диск к компьютеру, нажмите правой кнопкой на Пуск, и выберите Найти.

Шаг 2.Наберите Командная строка в поле поиска и кликните Командная строка чтобы запустить её.

Залогиньтесь под вашим аккаунтом администратора, если запросит система

Шаг 3.Наберите E: и нажмите Enter. (Замените E:на букву вашего USB-диска или флешки.)

Шаг 4.Наберите del *.lnk или del autorun.inf и нажмите Enter..

Шаг 5.Наберите attrib -h — r -s /s /d E:\*.* и нажмите Enter. (Замените E на букву диска инфицированного устройства.)

Как удалить файл ярлыка?

Чтобы удалить ярлык:

Шаг 1.Кликните правой кнопкой по иконке и выберите Удалить..

Шаг 2.Выберите Да чтобы подтвердить удаление.

Какой антивирус лучший для удаления вируса-ярлыка?

Вот несколько эффективных антивирусных инструментов:

- Trojan Removal Tool

- Shortcut virus fixfolder

- Malwarebytes Anti-Malware и др.

Быстрый и бесплатный AdwCleaner

Кроме того, завершив проверку, AdwCleaner выдаёт пользователю несколько рекомендаций по поводу профилактики заражения вредоносным кодом. А для запуска утилиты требуется всего лишь нажать кнопку начала сканирования, а, ознакомившись с результатами, выставить настройки и выбрать удаляемые сведения.

Рис. 2. Поиск вредоносного кода с помощью утилиты AdwCleaner.

Особенность работы приложения – в процессе сканирования иногда возникает необходимость перезагрузить компьютер. А после завершения работы на экран выводится отчёт, который можно сохранить в виде текстового файла.

Регулярность и частота обновлений

Антивирус должен регулярно обновляться — поскольку активность компьютерных злоумышленников растёт год за годом, то увеличивается как количество новых вредоносных программ, так и частота их появления. Далеко не всегда антивирусы способны остановить новые, ранее неизвестные вирусы и троянские программы проактивными методами. По этой причине антивирус должен уметь оперативно реагировать на новые вредоносные программы.

При этом лет пять или десять назад можно было сказать, что защищать от всех новых вирусов и троянских программ не надо — ведь большинство из них так никогда и не попадают в компьютеры пользователей, поскольку были написаны подростками-хулиганами с целью самоутверждения либо просто из любопытства. И что защищать надо только от тех немногих вирусов, которые все же добрались до компьютеров-жертв. Сейчас это не так. Подавляющее большинство (по данным «Лаборатории Касперского» — более 75%) вредоносных программ сейчас создаются компьютерным криминальным андеграундом с целью заражения необходимого количества компьютеров в сети, а число новых вирусов и троянских программ исчисляется сотнями ежедневно.

Что это означает? А ровно то, что вероятность подцепить новый «криминальный вирус» далеко не нулевая, и не исключено, что в сети уже десятки, сотни, а может, и тысячи зараженных пользователей. А если новый образец является сетевым червем, то счет жертв может пойти и на миллионы. Ведь интернет — штука исключительно скоростная. Т.е. антивирусным компаниям необходимо моментально выпускать обновления против всех вновь обнаруженных вирусов и троянцев. И в этом заключается вторая проблема.

Проблема №2. Скорость распространения современных вредоносных программ заставляет антивирусные компании выпускать защитные обновления как можно чаще — чтобы максимально быстро прикрыть своих пользователей от новоявленного компьютерного «зверя». Увы, далеко не все антивирусные компании достаточно расторопны. Часто обновления от таких компаний доставляются пользователям слишком поздно.

Dr.Web CureIt!

Компания «Доктор Веб» широко известна своим антивирусным программным комплексом, а антивирус Dr. Web широко распространён как в России, так и за границами

Особое внимание заслуживает бесплатная лечащая утилита от компании под названием Dr.Web CureIt!, которую легко скачать с сайта компании-разработчика и запустить у себя на компьютере. Она проведёт качественную проверку содержимого файловой системы, реестра и памяти

Dr.Web CureIt! легко скачать и запустить в работу

Ссылка на сайт разработчика:

Бесплатно скачать утилиту после принятия лицензионного соглашения можно здесь:

Заключение

Итак, мы изучили несколько способов восстановления системы после заражения. Самым быстрым способом восстановления заражения является работа на теневом снимке диска, самым медленным – восстановление из бекапа. Однако, все эти способы быстрее и надежнее, чем любой антивирус, особенно при защите от таких видов вредоносного кода, как руткиты. Руткиты специально предназначены для сокрытия от антивирусов и очень часто антивирусы неспособны противостоять им. Именно на базе руткитов строятся целые сети управляемых удаленно компьютеров (ботов), а антивирусы и люди даже не замечают этого.

Пример: Руткит TDSS (так же известный как Alureon, Tidserv или TDL3)

Привожу пример этого руткита, потому что в моем окружении я выявил очень много людей зараженных этим руткитом, а это и коммерческие и гос. организации. Способ заражения в выявленных мной случаях – автозапуск с флешки. Антивирусы этот руткит не обнаруживают, лучший способ для его поиска – утилита TDSS Remover. На основе данных компании Damballa, считается, что на сегодняшний день самый большой ботнет Zeusпредназначенный для кражи паролей в системы интернет-банкинга. Но в России похоже это TDSS. Для проверки запустите у себя эту утилиту, вдруг она что-то найдет и у вас?

Особенностью описанных способов защиты (как и многих других в нашей жизни) является то, что мы все равно должны подготовиться к возможной вирусной атаке – если вы не подумали заблаговременно и не включили встроенную систему защиты, то она и не сработает. Посмотрите у себя: включены ли точки восстановления, установите Windows SteadyState, создайте бекап системы. Сделайте любое их этих простых действий и вам не надо будет потом сожалеть и восстанавливать работоспособность вашего компьютера продолжительное время. Любые вопросы по любой их этих технологий вы можете задавать на форуме securitylab.ru в разделе Windows. А также рекомендую дополнительно озаботиться безопасностью своего Windows и настроить его согласно рекомендациям по безопасности. Хотя бы отключите, наконец, автозапуск вирусов с флешек.

Денис Батранков, denis@ixi.ru

Подробнее: https://www.securitylab.ru/contest/393899.php

Выводы

Во время вспышки новой коронавирусной инфекции COVID-19 весь ИТ-мир столкнулся с уникальным вызовом в области информационной безопасности, а учет опыта защищенной работы в компьютерных сетях в период пандемии имеет неоценимое значение в организационном и техническом плане.

Что касается России, то на самом начальном этапе карантинных мероприятий уже можно констатировать, что, несмотря на инциденты и недостатки, проблемная ситуация (к безусловной чести отечественных ИТ/ИБ-служб) не привела к какому бы то ни было национальному краху в Рунете, однако психологически продолжает держать в напряжении. Впрочем, ситуация с отдаленными районами самой большой страны в мире еще мало изучена.

В стратегическом плане статистика всплеска кибератак в области социальной инженерии и массовое внедрение дистанционных рабочих мест обусловливает необходимость и в совершенствовании нормативно-методической базы защищенного удаленного доступа, в первую очередь для информационных систем, подлежащих защите в соответствии с российским законодательством. Весьма своевременными следует назвать письма ФСТЭК России и НКЦКИ .

Нарушения доступности информационных систем общего пользования в момент данного кризиса (с учетом цифровизации экономики страны) обозначили потребности в дальнейшем улучшении национальных высокоустойчивых архитектур, высокотехнологичных программных систем и перспективных средств защиты информации. Отдельное государственное решение, видимо, потребуется для развития регионов страны со слабым интернет-покрытием.

Можно философски предположить, что после распространения коронавируса COVID-19 мир уже не будет, каким он был. Очевидно, что идея «новой реальности» (дистанционной работы и обучения) начала массовую апробацию, и она найдет свою нишу в современном технологическом укладе нашей страны. Постанализ указанной ситуации подчеркнет критическую приоритетность создания информационных технологий нового поколения в современную эпоху IV промышленной революции в нашей стране.

![Как бороться с вирусами и другими вредоносными программами. интернет-разведка [руководство к действию]](http://robotrackkursk.ru/wp-content/uploads/d/a/9/da9e3102f010136b97bfe4cfbd32dce5.jpeg)