С3. Варианты решений

- Рассмотрим для начала характеристики обеспечивающие качество ИТ

- Основные, обязательные, которые нужно выполнить в первую очередь

- Запись обращений, даты приема, даты завершения, еще можно результат фиксировать

- Регулярный (ежедневный, еженедельный, ежемесячный) мониторинг показателей, загрузки, результативности, динамики…

- Дополнительные, удобные, улучшающие, можно выполнять во вторую очередь

- Запись изменений, проектов, объектов услуг для дополнительных разрезов анализа

- Ведение истории общения по обращениям, автоматические рассылки уведомлений на эл.почту обратившимся.

- Основные, обязательные, которые нужно выполнить в первую очередь

- Инструменты

- 1С ИТИЛИУМ

- Плюсы

- Основные требования тут выполнены

- Можно изменять ПО

- Можно найти пиратку

- Есть настройка автоматических уведомлений о создании

- Сильная отчетность

- Минусы

- Историю переписки вести тяжело, нет уведомлений о комментариях на эл.почту или возможности отвечать письмом

- Веб-морда тяжелая

- Рекомендации

- Для безденежных пиратов

- Тем, у кого политика привязана к 1С

- Тем, кто любит ковырять программы и любит 1С

- Цена что-то около 50 т.р. за ПО, услуги добавляются по вкусу.

- Заметки

- мне нравится т.к. это была моя первая система на которой построил управление ИТ

- Плюсы

-

eStreamDesk — одно из наиболее эффективных решений

- Плюсы

- веб-ориентированная и модель SaS, т.е. доступ из любого места и не надо парить голову с правильной установкой и тех.поддержкой

- интегрирована с Google Apps

- есть русский язык

- есть конструктор автосообщений как при добавлении и закрытии обращений, так и о переписке по ходу решений;

- реально пользоваться даже бесплатным вариантом

- возможность отвечать на эл.почту

- Минусы

- кривоватый код, глюки и плюшевой интерфейс

- отсутствует CMDB

- слабая отчетность

- Рекомендации

- для малых проектов, там где есть проблемы с финансами

- и если нет юридических отношений, т.к. у обращенцев нельзя указать организацию

- Цена от 0 до см. сайт. Услуги тут если и нужны то по минимуму т.к. функционал базовый.

- Заметки

- им бы код до ума довести, отчетность гибче и возможность ведения базы пользователей по организациям — было бы клево.

- Плюсы

-

Mojo HD

- Плюсы

- те же, что и у п.2, но более приятный, отлаженный интерфейс и русификация чуть сложнее

- отчетность хорошая

- гибкий конструктор уведомлений о изменениях, комментариях …

- возможность отвечать на эл.почту

- ведение базы пользователей по организациям

- Минусы

- русского языка нет, но весь интерфейс можно переписать хоть на грубый мат

- цены относительно кусачие, бесплатным вариантом пользоваться не реально

- Рекомендации

- для устойчивых проектов, с наличием стабильных финансов

- тем, у кого нужно вести клиентуру по организациям

- Заметки

- цены чуть потише и можно считать идеальной системой для внутренних служб и проф.бизнесов

- Плюсы

- ДИРЕКТУМ

- Плюсы

- Есть выделенный модуль IT.Now но с заточкой под мышки. Нарушение принципа С1.1. п.5. Что-то типа 1С ИТИЛИУМ, но мене гибкий и похуже.

- Минусы

- Те же, что и у 1С ИТИЛИУМ

- Выделенного и продуманного модуля в части ИСО 20000 — нет. 1С ИТИЛИУМ перекрывает возможности в лет.

- Рекомендации

- Можно написать свой модуль… что оправдано в сложных ситуациях… например в гос.управлении и в гос.услугах, там где практика еще не наработана, но нужна интеграция с большим бумажным документооборотом.

- Заметки

- ДИРЕКТУМ хорошая система ЭДО, и построение ИТСМ на ее базе оправдано лишь в том случае если на этой системе строится все остальное. как уже было сказано например в гос.управлении.

- Плюсы

- 1С ITIL чего-то там от Рарус

- Плюсы

- это 1С

- Минусы

- сама программа написана теми, кто полностью подчинен стереотипу из С1.1. п.5. ориентирована на учет мышек и микросхем, вместо контроля характеристик по процессам.

- Рекомендации

- Для тех у кого нет сил сломать свои стереотипы и вместо ИТ хочется и дальше заниматься компьютерами да программами.

- Заметки

- Рарусу самим тех.поддержку нужно выправить. потом уже другим решения предлагать.

- субъективно меня чуть не стошнило при изучении этой программы.

- Плюсы

- HP, IBM и иже с ними

- большие и сложные, скорее всего ориентированы на большие объемы обращений.

- может быть интересны для таких монстров как Мегафон или Билайн, там где толпы пользователей.

- слышал, что Газпромовцы такие решения покупают. наверное там откаты вкусные.

- Naumen ServiceDesk коробка

- не видел, но чую, что интересно.

- Naumen ServiceDesk SaS

- Скоро обещают выпустить.

- Учитывая опыт Наумен решение должно получиться интересным.

- Если они выберут ценовую политику как у Мегаплана, то я их даже наверно постараюсь полюбить.

- Очень надеюсь, что тут получится аналог Можо ХД (п.3), но с ценовой политикой как у Мегаплана.

- 1С ИТИЛИУМ

Постоянное улучшение

В рамках ITSM все действия необходимо направлять на предоставление качественных услуг и на их постоянное улучшение. Это возможно благодаря регулярному анализу результатов, управлению проблемами и управлению знаниями как возможности переиспользовать опыт и решать вопросы быстрее.

В ITIL 4 идеи постоянного улучшения развиваются и интегрируются в сами практики управления услугами

При этом большое внимание уделяется регулярности и ускорению цикла «действие – реакция»

Новое в ITIL 4:

- применение итеративного подхода к улучшению;

- улучшения могут затрагивать интересы не только потребителя услуги, но и заказчика;

- заинтересованным сторонам необходимо выражать свои потребности и опасения, идти на риск;

- перфекционизм обречен на провал и блокирует своевременные улучшения;

- постоянные улучшения — обычное дело;

- рекомендуется праздновать успешные улучшения;

- поощряется использование быстрой петли обратной связи;

- необходимо извлекать уроки из неудач, а не обвинять;

- приветствуется вовлеченность высшего руководства.

Список функций программного обеспечения для управления ИТ-инцидентами

При выборе системы обработки заявок или программного обеспечения для службы ИТ-поддержки важно обращать внимание на наличие в них определенных функций, от которых зависит эффективное управление ИТ-инцидентами. Ниже перечислены некоторые функции, на наличие которых следует обращать внимание при выборе программного обеспечения для управления инцидентами:

- Центральный репозиторий для ведения журнала и отслеживания проблем.

- Автоматическое создание инцидентов по электронной почте, в чате, по SMS и многими другими способами.

- Автоматические переадресация заявок, их классификация, закрытие инцидентов и многое другое.

- Автоматическое присвоение приоритета инцидентам на основе их влияния и срочности.

- Коммуникация по электронной почте и SMS прямо в приложении.

- Настраиваемые и готовые формы и шаблоны.

- Матрица приоритетов для определения приоритета заявок на основе их влияния и срочности.

- Настраиваемые сценарии для интеграции с внешними приложениями.

- Возможность создания нескольких задач для каждого инцидента.

- Настраиваемые правила для автоматического запуска задач и перенаправления инцидентов.

- Надежное управление SLA в отношении предоставления ответов и решений.

- Возможность приостановить таймер SLA на определенный период времени.

- Возможность связывать инциденты с другими модулями, включая проблемы и изменения.

- Возможность связывать инциденты с соответствующими проблемами или преобразовывать инциденты в проблемы или изменения.

- Портал самообслуживания для пользователей, на котором они могут регистрировать свои заявки.

- Встроенный живой чат со службой поддержки.

- Календарь со сведениями о доступности технических специалистов.

- Подробный журнал инцидентов и рабочих станций.

- Настраиваемые роли и шаблоны инцидентов.

- Управление задачами для ИТ-инцидентов.

- Возможность создавать несколько площадок.

- Настраиваемая база знаний, в которой конечные пользователи могут выполнять поиск возможных решений.

- Уведомления для пользователей и технических специалистов.

- Автоматизированные опросы для определения степени удовлетворенности пользователей и сбора отзывов от них.

- Поддержка интеграции с другими инструментами и приложениями для управления ИТ-инфраструктурой.

Получите собственное программное обеспечение для управления инцидентами, которое соответствует требованиям ITIL

Приступить к работе с бесплатной пробной версией Получить персональное предложение с расценками

Способы решения проблемы несанкционированного доступа в организациях

- Нужно провести аудит учета пользователей, сколько пользователей, когда они последний раз логинились, какова их активность и проанализировать всю эту информацию.

- Сокращение источников учетных записей. Нужен единый строгий перечень источников учетных записей для информационных систем.

- Если у компании есть региональная сеть, то нужно действовать централизовано, использовать сторгую аутентификацию, потому что иначе контролировать из центра это невозможно. Например, если у какого-то банка есть разветвленная сеть в регионах. Какие бы мы не выпускали приказы, люди все равно будут записывать свои пароли на бумажке и хранить у монитора. А вот управлять доступом пользователей к информационным системам из одного места можно. Кроме того, если система не объединена, информацию об инцидентах трудно собрать. Единая система это позволяет – она хранит все логи: кто, когда, куда зашел, и что там сделал.

Внешняя оценка – опросы конечных пользователей

Помимо указанных выше факторов, также следует оценить ряд факторов, с которыми сталкиваются конечные пользователи. Для этого после закрытия инцидента проводится опрос для сбора отзывов от конечных пользователей, которых затронул инцидент. Результаты такого опроса позволят получить ответы на следующие вопросы:

- Насколько просто или сложно было для конечного пользователя сообщить о проблеме?

- Был ли первый ответ от ИТ-отдела быстрым и оперативным?

- Был ли инцидент устранен своевременно?

- Насколько конечный пользователь удовлетворен решением?

Создайте собственные рабочие процессы управления инцидентами

Попробуйте ServiceDesk Plus уже сегодня

Сколько стоит «внедрить ITIL» и «автоматизировать по ITIL»? Причем тут масштаб?

лично я давно запутался в их реально количестведалеко не самая шокирующая цифрами, их часть

- тендер на приобретение услуг по внедрению автоматизированной системы Service Desk и на приобретение лицензий АС Service Desk (BMC Remedy) в 2012 года на ~ 20 млн. рублей;

- тендер на передачу прав на использование OMNITRACKER выполнение работ по внедрению и сопровождению системы автоматизации на базе продукта OMNITRACKER в 2013 году на ~ 10,5 млн. рублей

- тендер на техническую поддержку HP Service Manager и HP Operations в 2016 году на почти 10 млн. рублей;

- поддержка Axios Assyst в 2018 году на почти 5 млн. рублей.

Анализ текущего состояния и планирование улучшений ИТ-процессов в рамках разработки ИТ-стратегии или стратегии цифровой трансформации бизнеса

При разработке ИТ-стратегии надо учесть ИТ-процессы по планированию и поддержке информационных систем, инфраструктуры ИТ, самой ИТ-службы:

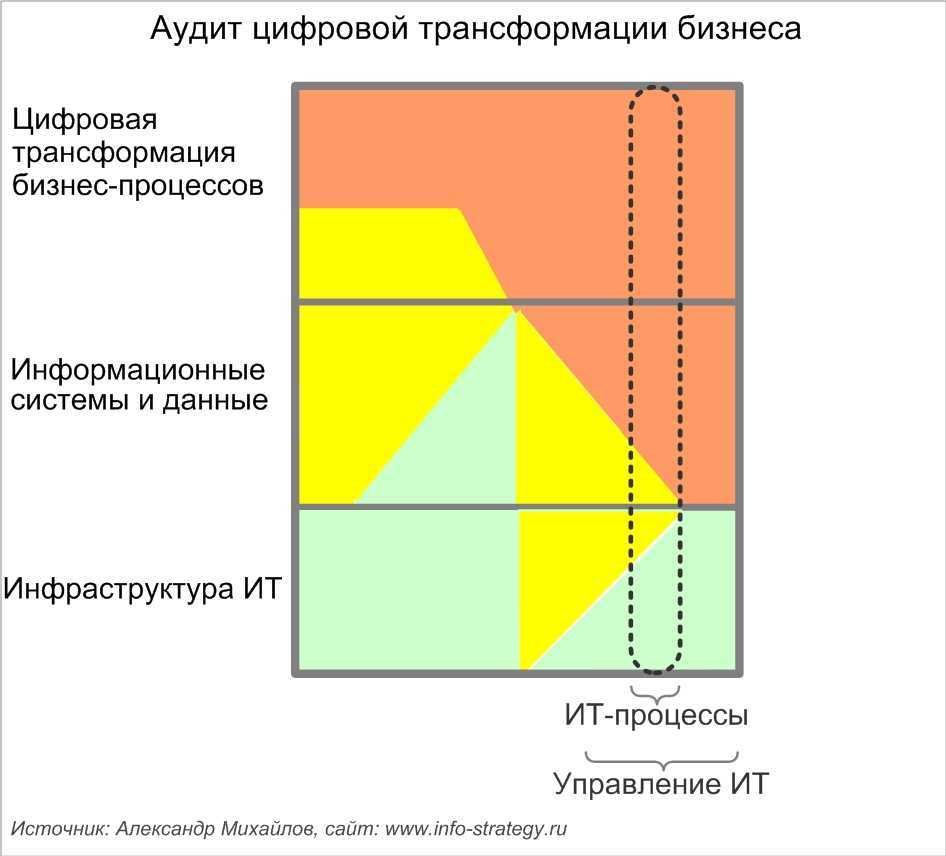

Рис.12 . Место ИТ-процессов в ИТ-стратегии

Рис.12 . Место ИТ-процессов в ИТ-стратегии

Также по ИТ процессам надо определить и конкретные проекты по их улучшению и поддерживающие их цели ИТ (как минимум, приоритеты, что важнее — обеспечение непрерывной работы того, что уже внедрено, или же быстрое внедрение новых программ).

В рамках разработки стратегии цифровой трансформации бизнеса, целесообразно учесть ИТ-процессы не только как часть управления ИТ, но и как части процессов поддержки инфраструктуры ИТ; информационных систем; бизнес-процессов, которые предполагается цифровизировать: Рис. 13. Место ИТ-процессов в стратегии цифровой трансформации бизнеса

Рис. 13. Место ИТ-процессов в стратегии цифровой трансформации бизнеса

До планирования улучшений ИТ-процессов, целесообразно провести аудит текущего состояния ИТ-процессов, да и других основных элементов ИТ и цифровизируемых бизнес-процессов:

Рис. 14. Аудит цифровой трансформации бизнеса, включая ИТ-процессы

Рис. 14. Аудит цифровой трансформации бизнеса, включая ИТ-процессы

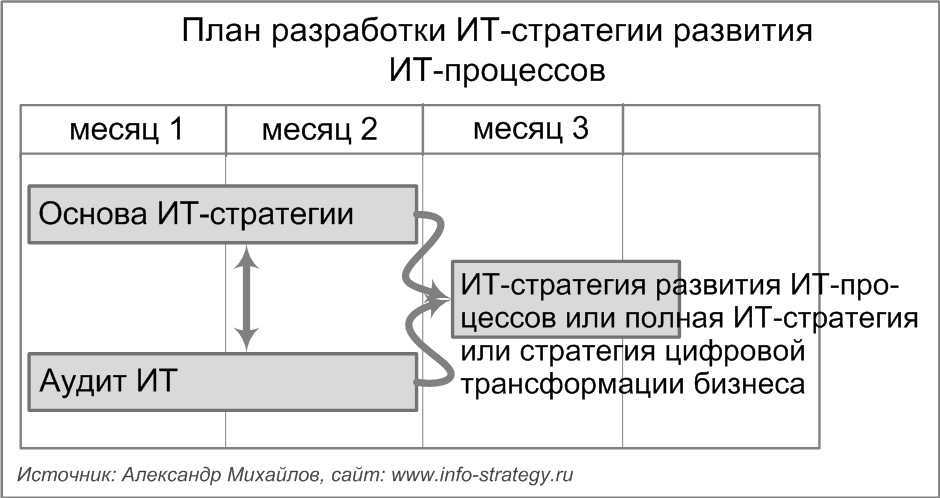

На взгляд автора этой публикации, планировать развитие ИТ-процессов лучше вместе с планированием других элементов ИТ, и постепенно, начав с выработки основных направлений развития ИТ и аудита ИТ: Рис. 15. Этапы разработки стратегии улучшения ИТ-процессов на 1-3 года

Рис. 15. Этапы разработки стратегии улучшения ИТ-процессов на 1-3 года

Более подробно см. стратегию развития ИТ-процессов.

Управление инцидентами

Любое не планируемое отклонение от нормального положения дел в ИТ-сервисе — будь то прекращение предоставления заявленной услуги или ухудшение ее характеристик, в терминологии ITIL называется «инцидентом».

Грубо говоря, вышла из строя касса — продавать товар мы уже не можем — это инцидент.

Или вместо обещанной скорости доступа к интернету в 100 Мбит/с мы получаем 5 Мбит/с, соответственно, наши задачи решаются гораздо медленнее — тоже инцидент.

Каждое происшествие имеет свои причины и последствия.

Управление инцидентами в контексте ITIL концентрируется на борьбе с последствиями и, что главное, на скорейшем восстановлении сервиса (в наших примерах — на запуске кассы или обеспечении доступа на обещанной скорости в 100 Мбит/с).

Иными словами, работая с инцидентами, мы не пытаемся искать глобальные причины, которые позволят навсегда избавиться от подобных сбоев, а лишь возвращаем клиенту услугу. К примеру, если скорость доступа к интернету упала из-за роутера, его проще и быстрее заменить, а не ковыряться в новой версии прошивки, дабы найти источник сбоя.

Классификация ИТ-инцидентов

Существуют различные способы классификации инцидентов в ИТ-среде. К факторам, влияющим на классификацию, относятся срочность и степень влияния инцидента на каждого пользователя в отдельности и бизнес в целом. Классификация ИТ-инцидентов помогает в определении инцидентов и их переадресации соответствующим техническим специалистам, что позволяет сэкономить время и усилия. Например, по степени влияния инцидентов на бизнес и срочности их можно классифицировать как серьезные или незначительные. Обычно к серьезным инцидентам относят проблемы, которые оказывают влияние на работу критически важных служб, что влияет на функционирование всей организации в целом. Такие инциденты подлежат немедленному устранению. Незначительные инциденты обычно затрагивают одного пользователя или определенный отдел. Также в отношении таких инцидентов могут иметься задокументированные решения.

Почему управлять доступностью ИТ-сервисов удобно с помощью системы service desk

Большинство вышеописанных задач реально автоматизировать с помощью систем класса service desk, которые широко применяются для работы с обращениями пользователей. К примеру, в таких системах формируются единые каталоги услуг и соглашения SLA, в которых регламентируются все требования к доступности предоставляемых компанией ИТ-сервисов.

Важное условие для соблюдения требований — максимально оперативное устранение всех возникающих инцидентов. Недаром именно с ними связаны ключевые метрики доступности сервисов

Некоторые service desk системы позволяют автоматически классифицировать инциденты, назначать дедлайны и ответственных исполнителей. За счет этого все проблемы, которые влияют на доступность услуг, решаются в кратчайшие сроки.

Эффективно отслеживать и быстро восстанавливать доступность ИТ-сервисов помогают интеграция service desk с системами мониторинга. Последние в режиме реального времени фиксируют все сбои в работе инфраструктуры и направляют эту информацию в систему, где автоматически генерируются запросы для технических специалистов на устранение выявленных проблем.

Допустим, из-за сбоя сервера перестала работать корпоративная почта. Специалисты поддержки сразу же узнают об инциденте и его причинах. Работа над восстановлением доступности почты стартует еще до того, как сотрудники обратятся по этому поводу в службу поддержки. Такие обращения могут связываться в системе с определенными ИТ-услугами и активами, что позволяет детально анализировать доступность сервисов и влияние на этот параметр работы оборудования и ПО (например, как часто прерывается интернет-соединение и почему). Вместе с тем сохранение истории инцидентов в привязке к услугам и оборудованию дает информационную базу для оценки и управления рисками в части доступности ИТ-услуг.

С помощью запросов на изменения в сервис деск можно быстро предложить инициативы по совершенствованию ИТ-инфраструктуры. В системе подробно описываются суть предлагаемых мер и ожидаемый эффект в аспекте повышения доступности сервисов. Автоматизируются и процедуры планирования, согласования, реализации таких предложений, а также оценки результатов.

Возможности систем класса service desk по управлению доступностью

В чем разница между управлением инцидентами и управлением проблемами?

• Инцидент — это непредвиденная ситуация, которая может повлиять на стороны, связанные с инцидентом, и ее необходимо устранить как можно быстрее, чтобы восстановить нормальное состояние. в то время как управление проблемами можно рассматривать как процесс управления определенной проблемой, возникшей в результате различных инцидентов.

• При сравнении этих двух терминов управление проблемами требуется в результате конкретного инцидента, и, следовательно, между этими двумя терминами существует тесная связь.

• Инцидент может оказать как положительное, так и отрицательное влияние на связанные стороны. Управление проблемами требуется из-за негативных последствий инцидента.

• Инцидент необходимо разрешить в кратчайшие сроки, но управление проблемами можно продлить.

• Управление инцидентами заботится о немедленном устранении неисправности и возвращении к нормальному состоянию, в то время как управление проблемами заботится об основной причине, чтобы найти постоянное решение и исключить повторение проблемы.

Управление запросами на обслуживание

Практика управления запросами на обслуживание помогает проводить обработку запросов пользователей на новое оборудование или любые другие стандартные услуги.

В ITIL 4 уделяется внимание максимальной стандартизации запросов на обслуживание, автоматизации их исполнения и сильному влиянию практики на общую удовлетворенность потребителей услуг. Новое в ITIL 4:

Новое в ITIL 4:

- появилось представление каталога услуг для отображения только запросов на обслуживание;

- запросы на обслуживание подлежат стандартизации, насколько это возможно;

- популярные и несложные запросы на обслуживание должны быть автоматизированы;

- практика управления запросами на обслуживание оказывает сильное влияние на удовлетворенность пользователей.

Обеспечение безопасности на фоне конвергенции личных и рабочих учётных записей пользователей

Компания Gemalto в декабре 2016 года опубликовала результаты своего индекса Authentication and Identity Management Index, согласно которому 90% корпоративных ИТ-специалистов выражают определённые опасения по поводу того, что использование сотрудниками своих личных учётных данных для рабочих целей способно привести к компрометации безопасности. Однако учитывая, что две трети опрошенных (68%) не имеют никаких возражений против того, чтобы сотрудники в их компаниях использовали свои личные учётные записи от социальных сетей для доступа к корпоративным ресурсам, в своём исследовании Gemalto приходит к выводу, что наибольшим поводом для беспокойства для организаций является использование сотрудниками личных приложений (например, электронной почты).

Конвергенция личных и рабочих учётных записей

Корпоративный и потребительский миры становятся всё ближе друг к другу, и грань между ними постепенно стирается, при этом отделы ИТ-безопасности в корпорациях всё чаще вынуждены внедрять такие же методы аутентификации, которые обычно используются в потребительских сервисах, в том числе сканирование отпечатков пальцев или распознавание сетчатки глаза. Об этом сообщили шесть из десяти опрошенных (62%), при этом такое же число (63%) считает, что методы безопасности, разработанные для потребителей, обеспечивают достаточный для корпораций уровень защиты. Фактически более половины респондентов (52%) считает, что в течение ближайших трёх лет эти методы станут полностью неразличимы.

Влияние утечек данных в потребительской сфере на безопасность предприятий

Хищение персональных данных составляет 64% всех утечек данных, зафиксированных в мире, при этом продолжает расти число утечек в потребительских сервисах, в результате чего менять политики безопасности в части управления доступом приходится почти 9 из каждых десяти (89%) корпораций. Примерно на половине предприятий (49%) проводится дополнительное обучение сотрудников, что призвано снизить обеспокоенность руководства по поводу безопасности, 47% увеличили свои расходы на безопасность, и 44% выделили дополнительные ресурсы.

На используемый предприятиями подход к осуществлению аутентификации и управлению доступом во многом влияют ожидания сотрудников относительно практичности, удобства в использовании и мобильности сервисов. Примерно половина респондентов сообщила, что их предприятия увеличивают ресурсы и расходы на управление доступом. Увеличивается и количество внедрений соответствующих систем: 62% предполагают внедрить решения для строгой аутентификации в течение ближайших двух лет, что на 51% больше числа респондентов, заявивших о подобном намерении в прошлогоднем исследовании, при этом около 40% опрошенных заявили о намерении внедрить в ближайшие два года Intel Cloud SSO или IDaaS.

С точки зрения предприятий преимущества очевидны, при этом более девяти из десяти опрошенных (94%) используют двухфакторную аутентификацию для защиты по меньшей мере одного приложения, и почти все респонденты (96%) планируют использовать эту технологию в определённый момент в будущем.

Безопасность мобильных решений по-прежнему вызывает опасения

По мере того, как всё больше предприятий начинают использовать мобильные технологии, появляются и всё новые задачи, связанные с необходимостью защитить корпоративные ресурсы, но при этом и обеспечить дополнительную гибкость для сотрудников, которые работают не в офисе. Несмотря на увеличение числа предприятий, разрешающих своим сотрудникам работать в мобильном режиме, примерно треть (35%) организаций полностью перекрыла сотрудникам доступ с мобильных устройств к корпоративным ресурсам, и 9 из 10 (91%) частично ограничивают своим сотрудникам такой доступ. При этом респонденты из половины компаний (50%) подтверждают, что обеспечение безопасности является для них одним из основных опасений при внедрении мобильных технологий в рабочем окружении.

Для защиты от угроз, связанных с внедрением мобильных технологий, предприятия по-прежнему чаще всего полагаются на связку имён пользователей и паролей — в среднем примерно две трети пользователей в организациях респондентов прибегают именно к такому методу аутентификации. При этом, в настоящее время примерно 37% пользователей в организациях респондентов приходится применять двухфакторную аутентификацию для доступа к корпоративным ресурсам с мобильных устройств. Однако респонденты считают, что, как и в случае с доступом к ресурсам внутри офиса, в течение двух ближайших лет это число увеличится более чем до половины (56%).

Управление инцидентами и управление проблемами

Разница между управлением инцидентами и управлением проблемами заключается в том, что управление инцидентами — это управление неожиданной ситуацией, а управление проблемами — это управление проблемой, которая возникла

Понимание разницы между управлением инцидентами и управлением проблемами важно в связи с тем, что они тесно связаны друг с другом. Фактически, инциденты, если не управлять немедленно и должным образом, могут впоследствии вызвать неожиданные проблемы

Если нет надлежащей системы или эффективной системы для управления инцидентами, тогда она уступает место управлению проблемами. Следовательно, управление проблемами необходимо для выявления первопричин конкретного инцидента и решения проблем. В этой статье делается попытка прояснить разницу между управлением инцидентами и управлением проблемами.

Управление инцидентами

Практика управления инцидентами направлена в первую очередь на более быстрое устранение прерванного доступа к услугам и исправление их качества в соответствии с приоритетами бизнеса.

В ITIL 4 одна из самых популярных практик получает дополнительное развитие: описаны принципы роения для решения сложных инцидентов (устранение инцидента самоорганизующимися командами), детализируется приоритизация и для инцидента в целом, и для инцидента, применительно к устраняющей его команде. Инциденты теперь воспринимаются как часть общего бэклога по услуге, для их устранения приемлемы «безопасные эксперименты» в инфраструктуре.

Новое в ITIL 4:

- инцидент может решаться группой с динамическим составом (роение), а не обязательно фиксированной группой. При этом указано, что такой метод дороже, в т.ч. в нем затруднена оценка ответственности за инцидент. Рекомендуется для сложных инцидентов;

- для диагностики инцидентов можно применять «безопасные эксперименты»;

- приоритизация рассматривается в основном с точки зрения исполнителя и в контексте назначения на конкретного специалиста. Например, назначение инцидента на свободного специалиста — это тоже приоритизация;

- возможна очень гибкая приоритизация;

- приоритет (внутренний) может быть отдельным для каждой линии поддержки;

- Канбан-доска может использоваться для приоритизации;

- необходимо ограничивать незавершенные задачи (принцип из Lean);

- инциденты — часть общего бэклога;

- в некоторых случаях после подтверждения инцидента пользователем сотрудники поддержки или менеджер могут его проверить;

- крайне желательна классификация инцидентов с помощью machine learning.

Что такое управление инцидентами?

Инцидент — это неожиданное происшествие, которое может положительно или отрицательно повлиять на связанные стороны. В организационном контексте инцидент — это то, что может потребовать немедленного решения. Например, если системы / программы, которые работают в офисной сети, выйдут из строя, это может повлиять на ход бизнес-процессов, что требует немедленного решения. В противном случае это может напрямую повлиять на нормальный ход хозяйственной деятельности. Следовательно, управление инцидентами — это процесс, позволяющий разрешить инцидент на объекте и как можно быстрее вернуться к нормальному состоянию. Процесс управления инцидентами включает четыре компонента: выявить инцидент, проанализировать, что произошло и как это произошло, найти решение, чтобы исправить это как можно быстрее и предотвратить его повторение.

Любую неисправность или инцидент необходимо идентифицировать и сообщать на нижнем уровне. Как только об этом сообщается, необходимо собрать необходимую информацию для анализа, чтобы выяснить, что произошло и как это произошло. Следующим шагом будет поиск решения по устранению неисправности и как можно скорее вернуться к нормальной работе. При поиске решения обратитесь к прошлым инцидентам аналогичного характера и проверьте, можно ли его применить к этой ситуации. Если невозможно найти решение на местном уровне из прошлого опыта, переведите его на следующий уровень. Запишите инцидент и решение для использования в будущем

Наконец, следует принять меры предосторожности, чтобы предотвратить повторение того же инцидента

Вывод

В результате сравнения ITIL и MOF мы увидели, что MOF обладает рядом существенных особенностей по сравнению со стандартом ITIL, однако если рассмотреть данные особенности, то они не носят ключевого характера: o Процессы, не включенные в ITIL, являются интуитивно понятными и принятыми в оперативной деятельности; o Модель процессов дополнена моделями команды и управления рисками, но применение данных моделей осложнено из-за слабой их детализации; o В противовес документам чисто описательного характера, свойственным ITIL, в MOF предоставлены прикладные материалы, такие как документы серий Windows Operations Guide, Exchange Operations Guide и т.д. Однако данные документы имеют привязку к определенной операционной системе и в принципе не относятся к организации процессов. Если делать вывод о применимости рассмотренных стандартов в области ИТ для оптимизации деятельности, то можно с уверенностью сказать что все они содержат «зерно истины», поэтому применение их в совокупности наиболее предпочтительно, поскольку в определенных областях они имеют новшества относительно друг друга.

В данной статье использовались материалы: MOF (Microsoft Operations Framework); ITSM HP Reference Model; ITPM (IT Process Model); COBIT (Control Objectives for Information and related Technology).