Введение

ActiveX представляет собой специализированные компоненты, которые являются отдельными программами и приложениями, позволяющими потребителю создавать сайты любого уровня сложности. Элемент ActiveX.com способен встраиваться только в один браузер — Internet Explorer. Если говорить конкретно, то компонент складывается из множества специфических приложений, запустить которые можно только в одном, ранее указанном интернет-обозревателе. Несмотря на то, что большинство современных пользователей Всемирной сети сетуют на медленную загрузку и не самый хороший функционал Explorer, встраиваемые элементы могут предоставить немало преимуществ в работе, ввиду чего необходимо знать, как включить ActiveX.com.

Элементы программы могут запускаться в самом интернет-браузере

Internet Explorer — единственный браузер, который не требует дополнительной инсталляции. Предназначенный для интернет-сёрфинга программный продукт устанавливается на компьютер пользователя совместно с ОС Windows. Его преимущество перед другими типовыми программами заключается в использовании в момент операций файлов, которые «берёт» операционная система. Совместная работа Internet Explorer и Windows исключает ошибки, которые могут возникать в процессе работы других типовых утилит. На самом деле, эта взаимосвязь значительно ускоряет работу веб-обозревателя, при этом минимально нагружая систему.

Прежде чем включить настраиваемый компонент, следует знать, что исключить или исправить ошибки в работе средства помогают определённые файлы, идентичные тем, что использует Internet Explorer 11. Соблюдение этого простого условия обуславливает прямую обработку кодов встраиваемого компонента операционной системой.

Как включить редактор групповых политик с помощью пакетного BAT-файла

Файл консоли gpedit.msc находится в папке по пути: C:\Windows\System32. Если вы проверите эту папку в домашней версии Windows 11, то вы найдете там другие утилиты, например, gpupdate, gpresults, но gpedit.msc там не будет.

По умолчанию DISM в Windows используется для восстановления образа Windows или для изменения файлов установочного носителя Windows. Но вы также можете использовать его для включения редактора групповой политики.

Вам нужно будет создать пакетный BAT-файл, чтобы добавить редактор локальных групповых политик в домашнюю версию Windows.

Выполните эту инструкцию:

- Откройте программу Блокнот на компьютере.

- Скопируйте это содержимое в окно приложения:

@echo off

pushd "%~dp0"

dir /b %SystemRoot%\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientExtensions-Package~3*.mum >List.txt

dir /b %SystemRoot%\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientTools-Package~3*.mum >>List.txt

for /f %%i in ('findstr /i . List.txt 2^>nul') do dism /online /norestart /add-package:"%SystemRoot%\servicing\Packages\%%i"

pause

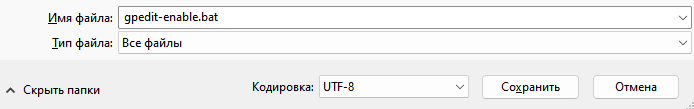

- Войдите в меню «Файл», а в контекстном меню выберите «Сохранить как».

- В окне «Сохранить как» в поле «Тип файла:» укажите «Все файлы», в поле «Имя файла:» введите произвольное имя с расширением «*.bat», например, «gpedit-enable.bat».

- Нажмите на кнопку «Сохранить», а затем закройте Блокнот.

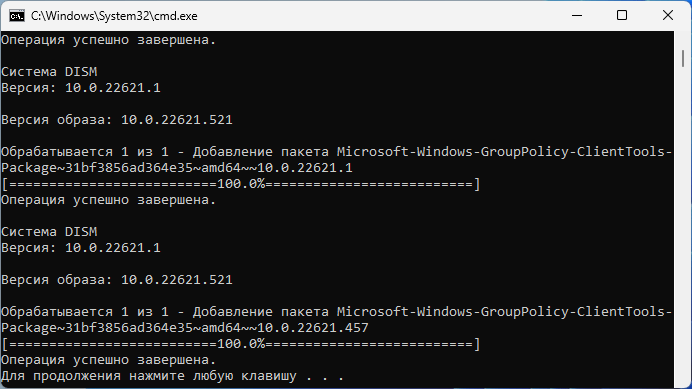

- Запустите этот пакетный файл, щелкнув по нему правой кнопкой мыши, от имени администратора.

- В окне командной строки выполняется установка пакетов групповой политики.

- После успешного завершения операции нажмите на любую клавишу.

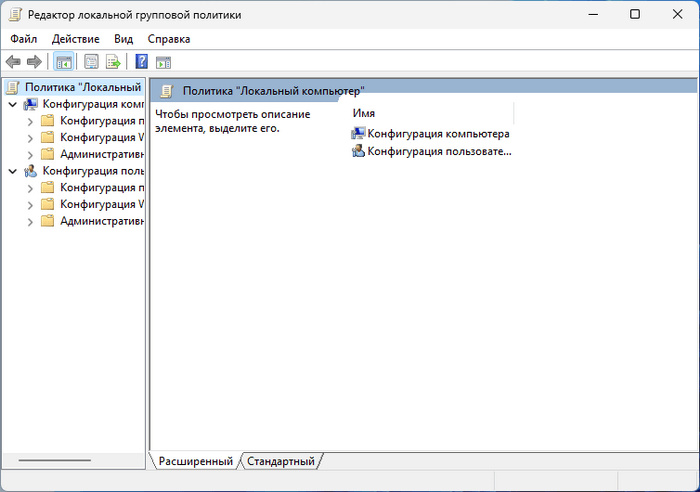

- Теперь нажмите на клавиши «Win» + «R».

- В диалоговое окно «Выполнить» введите «gpedit.msc» и нажмите «ОК».

- На рабочем столе откроется окно «Редактор локальной групповой политики» в домашней версии операционной системы Windows.

Если сразу не заработало, перезагрузите компьютер.

Теперь вы также можете использовать групповые политики в Windows 10 Home без необходимости постоянно вносить изменения в системный реестр.

Установка редактора локальной групповой политики в Window 10 Home

Вы можете скачать на свой компьютер ZIP-архив с готовым BAT-файлом, который не требуется запускать от имени администратора, по этой ссылке.

ZoneMap

Ключ содержит следующие ключи:

- Домены

- EscDomains

- ProtocolDefaults

- Диапазоны

Ключ содержит домены и протоколы, которые были добавлены для изменения их поведения по сравнению с поведением по умолчанию. При добавлении домена в ключ добавляется ключ. Поддомены отображаются в виде ключей в домене, к которому они принадлежат. Каждый ключ, который перечисляет домен, содержит DWORD со значением имени затронутого протокола. Значение DWORD совпадает с числовым значением зоны безопасности, в которую добавляется домен.

Ключ похож на ключ Домены, за исключением того, что ключ применяется к тем протоколам, на которые влияет конфигурация усиленной безопасности Internet Explorer (IE ESC). IE ESC появился в Майкрософт Windows Server 2003 и применяется только к серверным операционным системам.

Ключ задает зону безопасности по умолчанию, которая используется для определенного протокола (ftp, http, https). Чтобы изменить параметр по умолчанию, можно либо добавить протокол в зону безопасности, выбрав Добавить сайты на вкладке Безопасность , либо добавить значение DWORD в разделе Домены. Имя значения DWORD должно соответствовать имени протокола и не должно содержать двоеточия (:) или косой чертой (/).

Ключ также содержит значения DWORD, указывающие зоны безопасности по умолчанию, в которых используется протокол. Для изменения этих значений нельзя использовать элементы управления на вкладке Безопасность . Этот параметр используется, если определенный веб-сайт не попадает в зону безопасности.

Ключ содержит диапазоны TCP/IP-адресов. Каждый указанный диапазон TCP/IP отображается в произвольно именованном ключе. Этот ключ содержит строковое значение, содержащее указанный диапазон TCP/IP. Для каждого протокола добавляется значение DWORD, содержащее числовое значение зоны безопасности для указанного диапазона IP-адресов.

Если файл Urlmon.dll использует общедоступную функцию MapUrlToZone для разрешения определенного URL-адреса в зону безопасности, он использует один из следующих методов:

-

Если URL-адрес содержит полное доменное имя (FQDN), то обрабатывается ключ Domains.

В этом методе точное совпадение сайта переопределяет случайное совпадение.

-

Если URL-адрес содержит IP-адрес, ключ обрабатывается. IP-адрес URL-адреса сравнивается со значением , содержащимся в ключах с произвольными именами .

Примечание.

Так как произвольно именованные ключи обрабатываются в том порядке, в котором они были добавлены в реестр, этот метод может найти случайное совпадение, прежде чем найти совпадение. Если этот метод сначала находит случайное совпадение, URL-адрес может быть выполнен в зоне безопасности, отличной от зоны, в которой он обычно назначается. Такое поведение является особенностью данного продукта.

Настройка параметра с помощью консоли локальной политики безопасности

-

Чтобы открыть локальную политику безопасности, на экране Пуск введите secpol.msc и нажмите клавишу ВВОД.

-

В разделе Параметры безопасности дерева консоли, выполните одно из следующих действий.

- Нажмите Политики учетной записи, чтобы изменить Политику паролей или Политику блокировки учетной записи.

- Нажмите Локальные политики, чтобы изменить параметры Политика аудита, Назначение прав пользователя или Параметры безопасности.

-

Когда вы найдете параметр политики в области сведений, дважды щелкните политику безопасности, которую вы хотите изменить.

-

Измените параметр политики безопасности и нажмите ОК.

Примечание.

- Некоторые параметры политики безопасности требуют перезапуска устройства для того, чтобы параметр вступил в силу.

- Изменения прав пользователя вступают в силу при его следующем входе в учетную запись.

Плагин ActiveX для Internet Explorer

Плагин ActiveX является альтернативой Java API, который используется для работы со средствами криптографической защиты. Компоненты ActiveX поддерживаются только в браузере Internet Explorer. В связи с этим для корректной работы плагина требуется выполнить настройки безопасности браузера. Запуск ActiveX производится при переходе на сайт Web-кабинета.

Для установки плагина необходимо запустить файл NRD.ActiveX.Setup. В результате откроется окно приветствия программы (рис. 1), в котором следует нажать кнопку Next.

Установка плагина производится под учетной записью с правами администратора. Дополнительно на компьютере должен быть установлен .NET Framework 4.5.

Рисунок 1 – начало установки плагина

Далее на экране отобразится окно, в котором необходимо:

Настройка локальной безопасности журнала событий

Важно!

В этот раздел, описание метода или задачи включены действия, содержащие указания по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует в точности выполнять приведенные инструкции. Для дополнительной защиты создайте резервную копию реестра, прежде чем редактировать его. Так вы сможете восстановить реестр, если возникнет проблема. Для получения дополнительной информации о том, как создать резервную копию и восстановить реестр, см. статью Сведения о резервном копировании и восстановлении реестра Windows.

Безопасность каждого журнала настраивается локально с помощью значений в разделе реестра .

Например, дескриптор безопасности журнала приложений настраивается с помощью следующего значения реестра:

Дескриптор безопасности системного журнала настраивается с помощью .

Дескриптор безопасности для каждого журнала задается с помощью синтаксиса SDDL. Дополнительные сведения о синтаксисе SDDL см. в пакете SDK платформы или в статье, упомянутой в разделе «Ссылки» этой статьи.

Чтобы создать строку SDDL, обратите внимание, что существуют три различных права, относящиеся к журналам событий: чтение, запись и очистка. Эти права соответствуют следующим битам в поле прав доступа строки ACE:

- 1 = чтение

- 2 = запись

- 4 = очистить

Ниже приведен пример SDDL, в котором показана строка SDDL по умолчанию для журнала приложений. Права доступа (в шестнадцатеричном формате) выделены полужирным шрифтом для иллюстрации:

Например, первый ACE запрещает анонимным пользователям читать, записывать и очищать доступ к журналу. Шестой ACE позволяет интерактивным пользователям читать и записывать данные в журнал.

Архитектура расширения параметров безопасности

Расширение параметров безопасности редактора локальных групповая политика является частью средств Configuration Manager безопасности, как показано на следующей схеме.

Архитектура параметров безопасности

Средства настройки и анализа параметров безопасности включают подсистему конфигурации безопасности, которая предоставляет локальный компьютер (не член домена) и групповая политика конфигурацию и анализ политик параметров безопасности. Подсистема конфигурации безопасности также поддерживает создание файлов политики безопасности. Основными функциями подсистемы конфигурации безопасности являются scecli.dll и scesrv.dll.

В следующем списке описаны эти основные функции подсистемы конфигурации безопасности и другие функции, связанные с параметрами безопасности.

-

scesrv.dll

Этот .dll файл размещается в services.exe и выполняется в контексте локальной системы. scesrv.dll предоставляет основные функции Configuration Manager безопасности, такие как импорт, настройка, анализ и распространение политик.

Scesrv.dll выполняет настройку и анализ различных системных параметров, связанных с безопасностью, путем вызова соответствующих системных API, включая LSA, SAM и реестр.

Scesrv.dll предоставляет ТАКИЕ API, как импорт, экспорт, настройка и анализ. Он проверяет, выполняется ли запрос через LRPC (Windows XP), и завершается ошибкой вызова, если это не так.

Обмен данными между частями расширения «Параметры безопасности» осуществляется с помощью следующих методов:

- Вызовы объектной модели компонентов (COM)

- Локальный удаленный вызов процедур (LRPC)

- Протокол LDAP

- Интерфейсы служб Active Directory (ADSI)

- Блок сообщений сервера (SMB)

- API Win32

- Вызовы инструментария управления Windows (WMI)

На контроллерах домена scesrv.dll получает уведомления об изменениях, внесенных в SAM и LSA, которые необходимо синхронизировать между контроллерами домена. Scesrv.dll включает эти изменения в объект групповой политики контроллера домена по умолчанию с помощью интерфейсов API изменения шаблонов внутри процесса scecli.dll.

Scesrv.dll также выполняет операции конфигурации и анализа. -

Scecli.dll

Этот Scecli.dll является клиентским интерфейсом или оболочкой для scesrv.dll. scecli.dll загружается в Wsecedit.dll для поддержки оснастки MMC. Он используется программой установки для настройки безопасности системы по умолчанию для файлов, разделов реестра и служб, установленных INF-файлами API установки.

В командной строке пользовательских интерфейсов конфигурации безопасности и анализа secedit.exe используется scecli.dll.

Scecli.dll реализует расширение на стороне клиента для групповая политика.

Scesrv.dll использует scecli.dll для скачивания применимых файлов групповая политика из SYSVOL, чтобы применить групповая политика параметры безопасности к локальному устройству.

Scecli.dll регистрирует применение политики безопасности в WMI (RSoP).

Scesrv.dll фильтр политики использует scecli.dll для обновления объекта групповой политики контроллера домена по умолчанию при внесении изменений в SAM и LSA.

-

Wsecedit.dll

Расширение параметров безопасности оснастки редактора объектов групповая политика. Это средство используется для настройки параметров безопасности в объекте групповая политика для сайта, домена или подразделения. Параметры безопасности также можно использовать для импорта шаблонов безопасности в объект групповой политики.

-

Secedit.sdb

Эта secedit.sdb — это постоянная системная база данных, используемая для распространения политик, включая таблицу постоянных параметров для отката.

-

Пользовательские базы данных

Пользовательская база данных — это любая база данных, кроме системной базы данных, созданной администраторами в целях настройки или анализа безопасности.

-

. Шаблоны Inf

Эти шаблоны представляют собой текстовые файлы, содержащие декларативные параметры безопасности. Они загружаются в базу данных перед настройкой или анализом. групповая политика политики безопасности хранятся в INF-файлах в папке SYSVOL контроллеров домена, где они скачиваются (с помощью копирования файлов) и объединяются в системную базу данных во время распространения политики.

Плюсы и минусы внедряемого продукта

Если установить ActiveX.com, пользователь программного продукта получит возможность:

- создавать различные программные приложения на нескольких языках;

- не тратить время на дополнительную установку множества дополнительных приложений, так как компоненты продукта способны запускаться непосредственно в самом веб-обозревателе;

- использовать в работе огромное количество современных компонентов, которые применяют этот фрейм.

Главным недостатком надстройки считается его основное преимущество, так как используемые в процессе обработки кодов программы черпают ресурсы самой ОС. При этом могут появляться различные ошибки, исправить которые безопасным образом получается далеко не всегда.

Прежде чем установить на своём компьютере ActiveX.com, потребитель должен знать, что этот компонент достаточно часто используется хакерами и недобросовестными программистами для создания вирусов с вредоносными кодами.

Заметки о 1A02, 1A03, 1A05 и 1A06

Следующие четыре записи реестра вступают в силу только при наличии следующих разделов:

- {AEBA21FA-782A-4A90-978D-B72164C80120} Файл cookie первой стороны *

- {A8A88C49-5EB2-4990-A1A2-0876022C854F} Сторонние файлы cookie *

Записи реестра

- 1A02 Разрешить постоянные файлы cookie, хранящиеся на компьютере #

- 1A03 Разрешить файлы cookie для сеанса (не сохраняются) #

- 1A05 Разрешить сторонние постоянные файлы cookie *

- 1A06 Разрешить сторонние файлы cookie сеанса *

Эти записи реестра находятся в следующем подразделе реестра:

В этом подразделе реестра ZoneNumber> — это зона, <например 0 (ноль). Каждая запись реестра и запись реестра содержат параметр с именем Администратор утвержден. Если этот параметр включен, для конкретной записи реестра устанавливается значение 000100000. Если параметр утвержден администратором, Windows проверяет следующий подраздел реестра, чтобы найти список утвержденных элементов управления:

Параметр входа (1A00) может иметь одно из следующих значений (шестнадцатеричное):

Параметры конфиденциальности (1A10) используется ползунком вкладки Конфиденциальность. Значения DWORD:

Блокировать все файлы cookie: 00000003

Высокий: 00000001

Средний высокий: 00000001

Средний: 00000001

Низкий: 00000001

Примите все файлы cookie: 00000000

На основе параметров ползунка он также изменит значения в {A8A88C49-5EB2-4990-A1A2-0876022C854F}, {AEBA21Fa-782A-4A90-978D-B72164C80120} или в обоих вариантах.

Параметр Разрешений Java (1C00) имеет следующие пять возможных значений (двоичные):

Если выбран параметр Пользовательский, он использует {7839DA25-F5FE-11D0-883B-0080C726DCBB} (который находится в том же расположении реестра) для хранения пользовательских данных в двоичном файле.

Каждая зона безопасности содержит строковое значение Description и отображаемое имя. Текст этих значений отображается на вкладке Безопасность при выборе зоны в поле Зона. Существует также строковое значение Icon, которое задает значок, отображаемый для каждой зоны. За исключением зоны «Мой компьютер», каждая зона содержит значение , и DWORD. Значение задает наименьший параметр, который можно использовать перед получением предупреждающего сообщения, является текущим параметром для зоны и является рекомендуемым уровнем для зоны.

Значения для , и означают следующие значения:

Значение DWORD определяет возможность пользователя изменять свойства зоны безопасности. Чтобы определить значение, добавьте номера соответствующих параметров вместе. Доступны следующие значения (decimal):

При добавлении параметров как в E, так и в поддерев, параметры будут аддитивными. При добавлении веб-сайтов к обоим поддереву отображаются только те веб-сайты в . Веб-сайты в поддереве по-прежнему применяются в соответствии с их параметрами. Однако они недоступны, и их нельзя изменить. Эта ситуация может запутать, так как веб-сайт может быть указан только в одной зоне безопасности для каждого протокола.

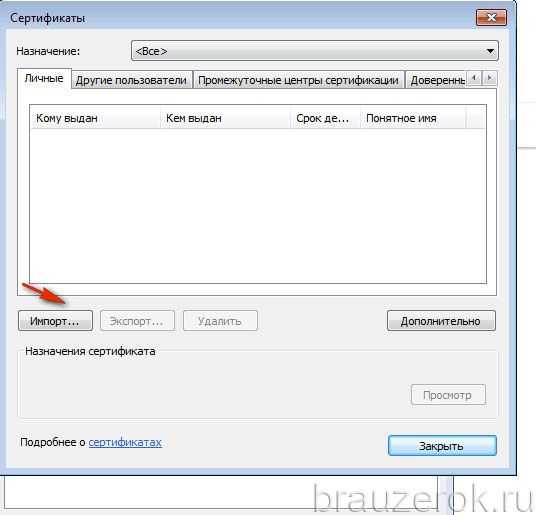

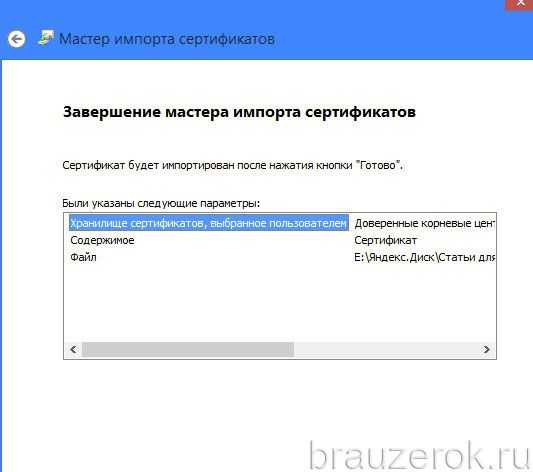

Добавление сертификата

Если у вас есть возможность скачать файл-сертификат веб-ресурса или группы веб-ресурсов, которые вы не можете открыть в виду появления ошибки верификации ключа, проигнорируйте уведомления и загрузите его на компьютер (ссылка на скачивание, как правило, размещена в специальных разделах), а затем добавьте в IE. Файл с данными SSL сертификата может иметь расширение.pem, .cer, .crt,.pfx, .der, .pkcs.

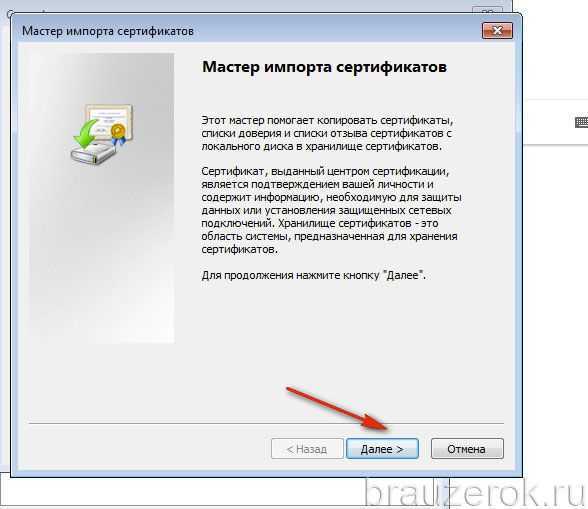

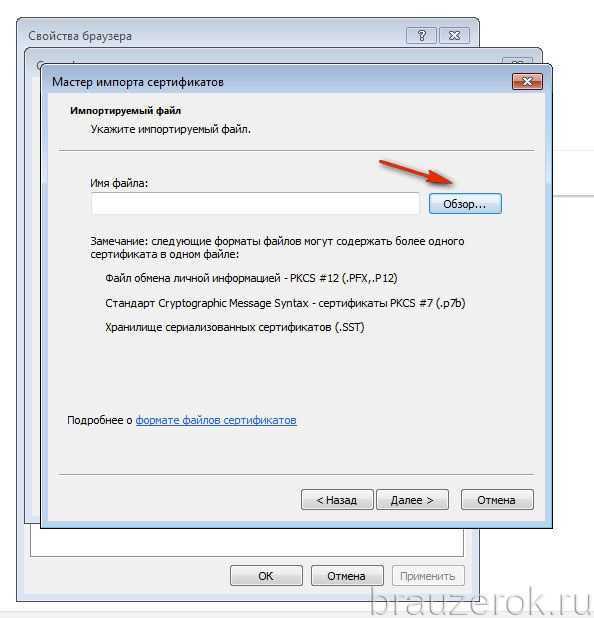

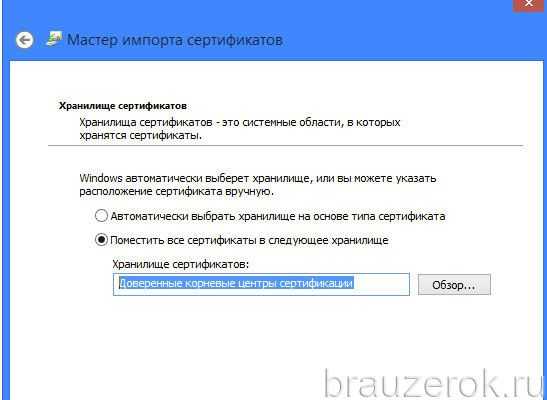

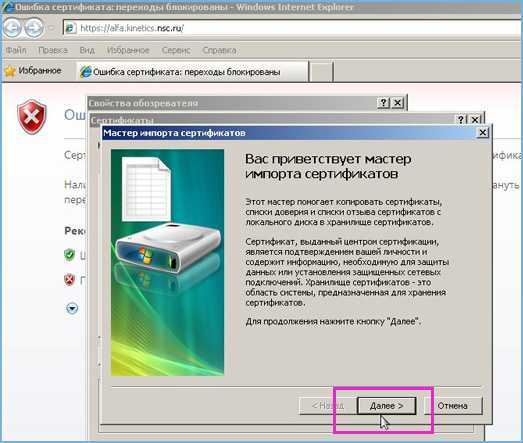

Пошагово эта процедура выполняется следующим образом:

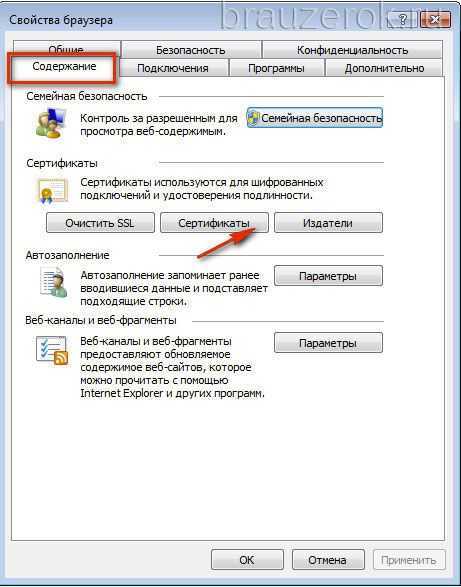

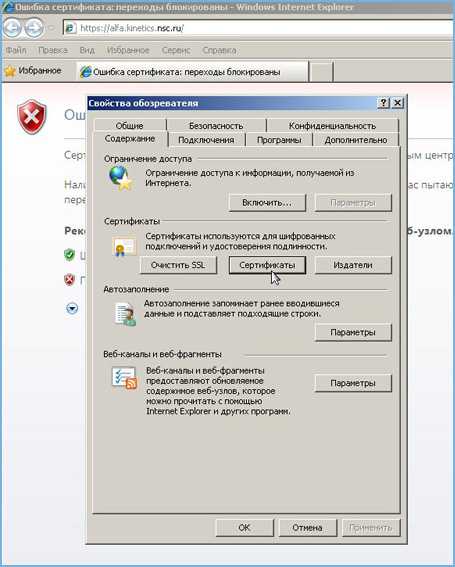

1. В меню выберите пункт «Свойства браузера».

2. Кликните вкладку «Содержание».

3. Нажмите кнопку «Сертификаты».

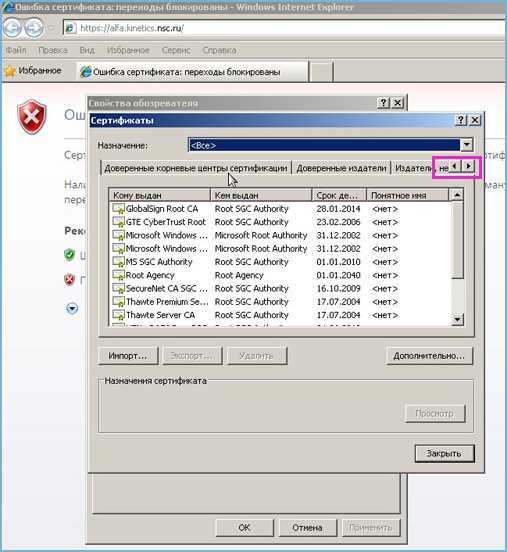

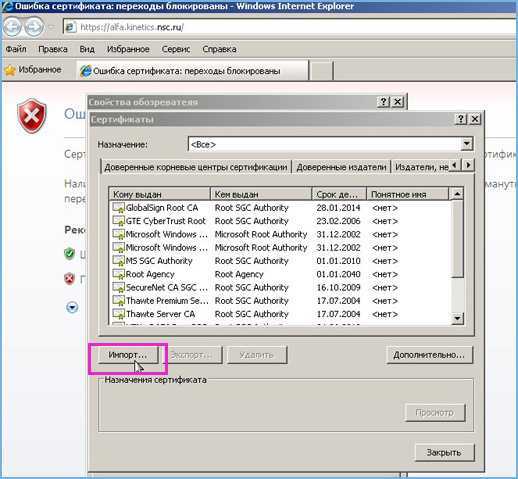

4. Чтобы добавить ключ-файл, в новом окне кликните «Импорт… »

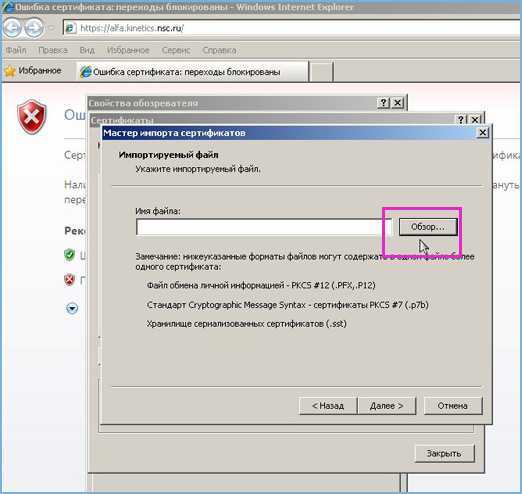

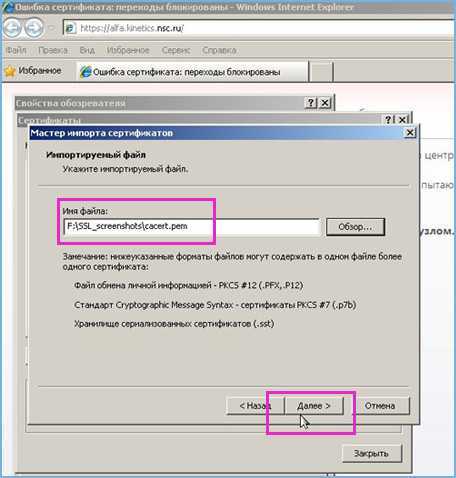

6. Щёлкните кнопку «Обзор». Чтобы установить сертификат, в системном окне кликом мышки выделите его (файл) и нажмите «Открыть».

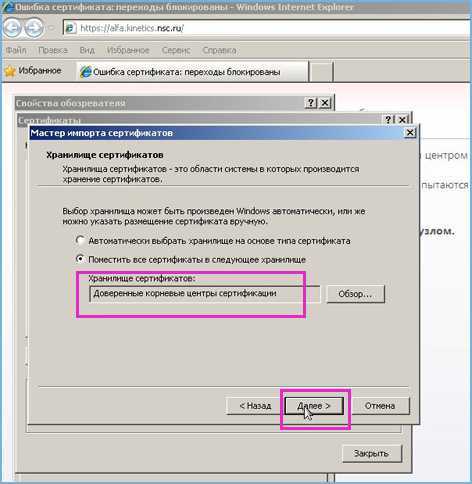

- клацните кнопку рядом со строкой «Поместить все сертификаты… »;

- в строке «Хранилище… » задайте значение «Доверенные корневые центры… ».

8. По завершении процедуры отобразятся параметры импорта. Кликните в этом окне «Готово».

9. Если сделали всё правильно и добавленный ключ действительный, появится сообщение «Импорт успешно выполнен».

Каждый из рассмотренных способов целесообразно применять в зависимости от конкретной ситуации — причины возникновения ошибки верификации протокола. Но помните, что незнакомые сайты с подобными неполадками, в особенности те которые предлагают выполнять всевозможные платёжные операции, лучше обходить стороной.

Настройка Internet Explorer для защищенного соединения

Примечание.

Если Вы используете защищенное соединение для приема почты Outlook Express,

то у Вас уже прописана в операционной системе возможность захода на сайт по защищенному соединению. Ничего делать не надо.

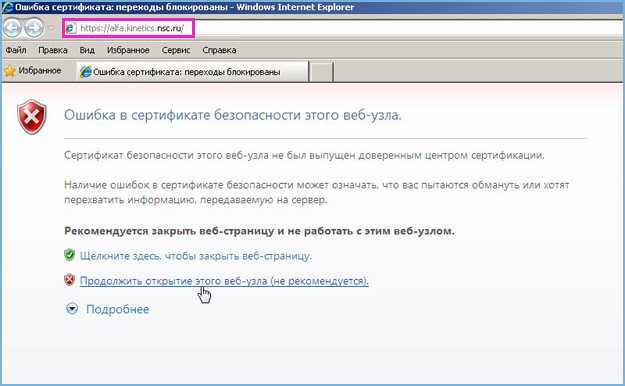

1. Итак, приступим. Допустим, Вы идете по адресу https://alfa.сайт.

Обратите внимание на протокол соединения: «https». Это означает, что Вы идете на сайт по защищенному каналу,

т.е

каналу, где все передаваемые (в обе стороны) данные шифруются. Но! Вас бдительный Internet Explorer не пускает на этот сайт,

предупреждая о том, что «Сертификат безопасности этого веб-узла не был выпущен доверенным центром сертификации». Чтобы как-то попасть на сайт,

Вы можете просто выбрать вариант «Продолжить открытие этого веб-узла». Вы же уверены, что идете на нужный сайт,

и он не опасен и очень дружелюбен к Вам!

Но прочтите тект до конца, компания Microsoft (и группа ВТ) позаботились о Вас!

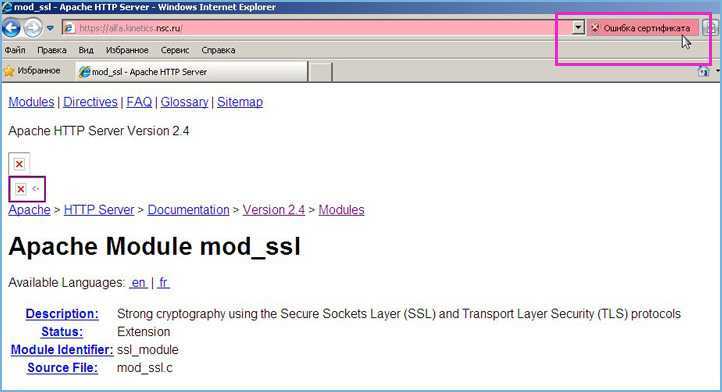

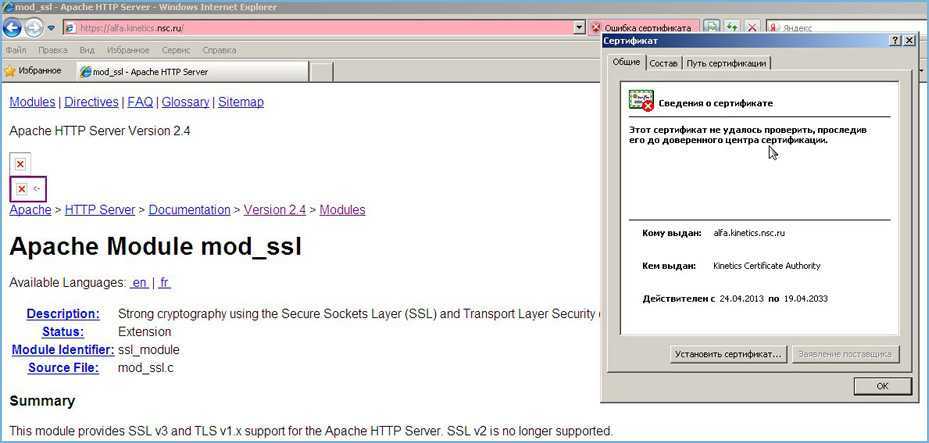

3. Если щелкнуть по сообщению «Ошибка сертификата и далее — «Просмотр сертификатов» , то увидим, что сертификат сайта alfa.сайт проверить не удалось,

поскольку нет доверия к организации Kinetics Certificate Authority, выдавшей этот сертификат. Но при этом вся информация на странице доступна, (а соединение будет защищенным).

4. В общем на этом можно и ограничиться. Но придется каждый раз наблюдать предупреждения Internet Explorer. Чтобы решить эту проблему раз и навсегда,

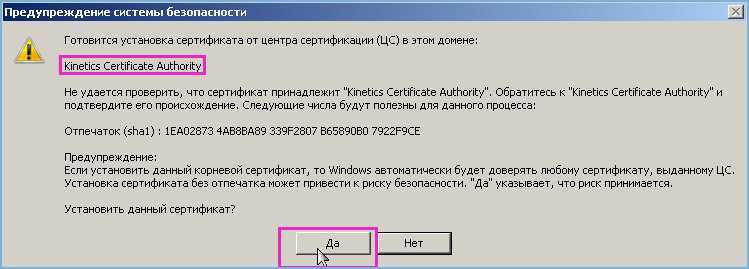

необходимо установить в операционную систему сертификат Kinetics Certificate Authority.

Речь идет об агенстве Kinetics Certificate Authority, созданном на одном из серверов в группе ВТ, и его сертификате.

Скачать

Для установки сертификата идем: «Сервис» -> «Свойства обозревателя» -> «Содержание» -> «Сертификаты»

5. Выбираем «Доверенные корневые центры сертификации».

6. «Импорт».

9

И выбираем заранее скачанный и сохраненный локально

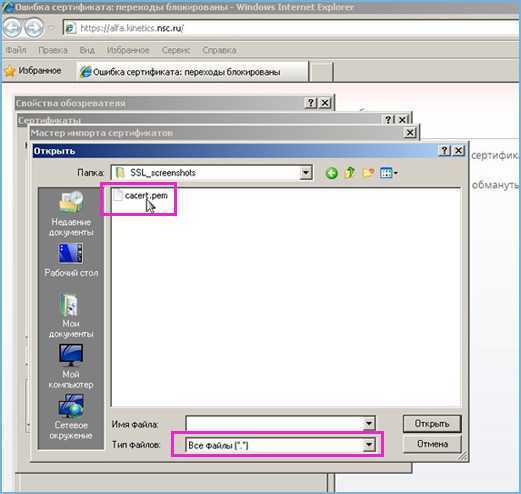

Обратите внимание: в поле окна «Тип файлов» выставлено значение «Все файлы (*.*)»

Шаг 10

Шаг 10

Шаг 11

Шаг 11

Шаг 12

Шаг 12

Шаг 13

Шаг 13

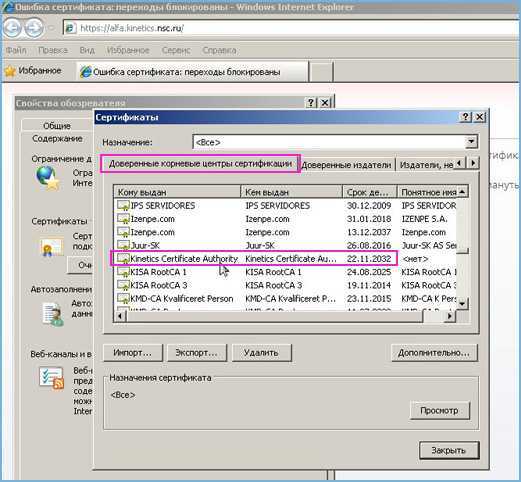

14. При успешном импорте в разделе «Доверенные корневые центры сертификации» появится запись об агенстве

Kinetics Certificate Authority.

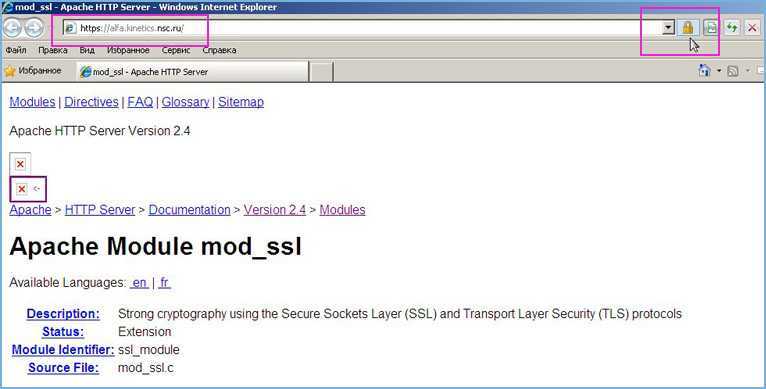

15. После установки сертификата Kinetics Certificate Authority соединение всегда будет доверенным и

в правом верхнем углу появится условное обозначение защищенного соединения — желтый замочек.

Теперь у Вас установлены все необходимые сертификаты для защищенного соединения. Удачи!

Иногда люди, часто проводящие время на просторах интернета, могут столкнуться с не самой приятной для себя ситуацией, когда вместо привычного открытия требуемого им ресурса на экране монитора возникает сообщение: «Возникла проблема с сертификатом безопасности этого веб-сайта».

Пользователи спрашивают — что делать? Ведь иногда альтернативы именно этому сайту не существует! Естественно, искать решение. Но перед этим, полезно было бы узнать причину возникновения подобной ситуации.