Введение Мы могли бы, подобно многим другим, начать с пространственных объяснений, почему подключенные устройства находятся

Справочные материалы Статья Обзор служб и требования к сетевым портам для Windows представляет собой

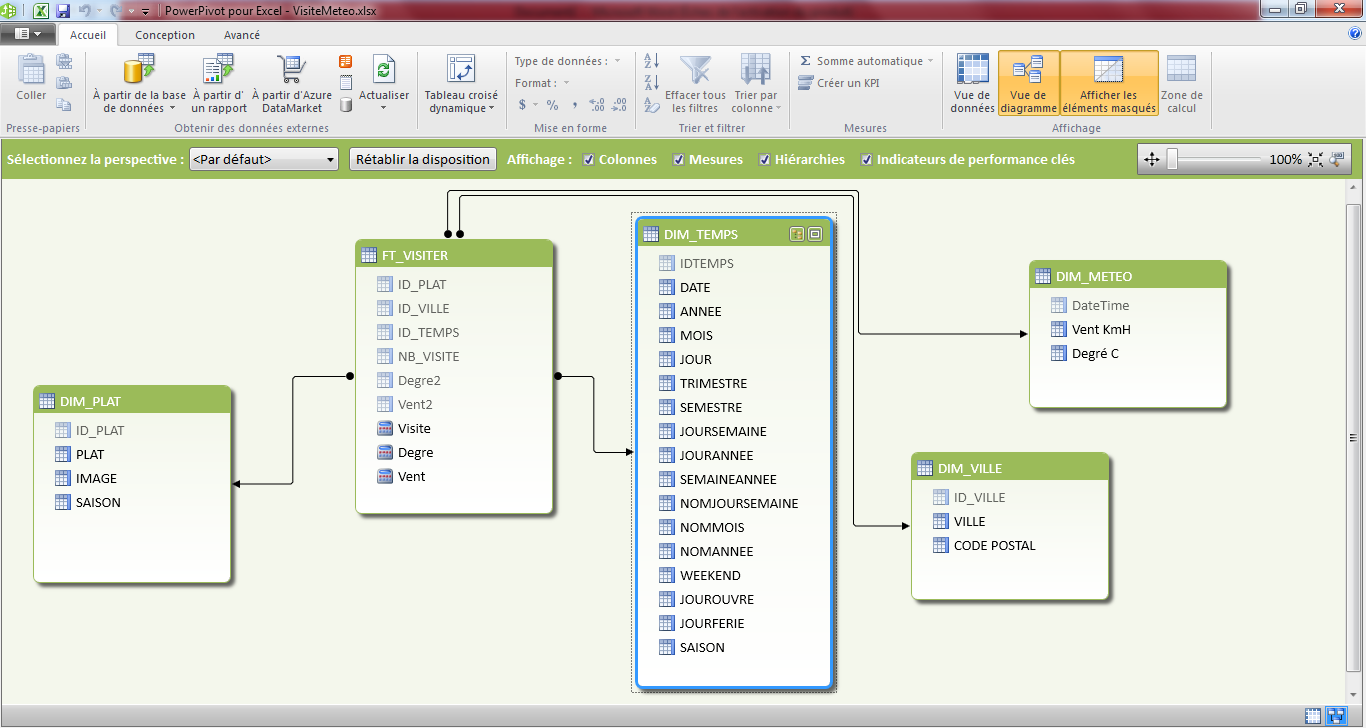

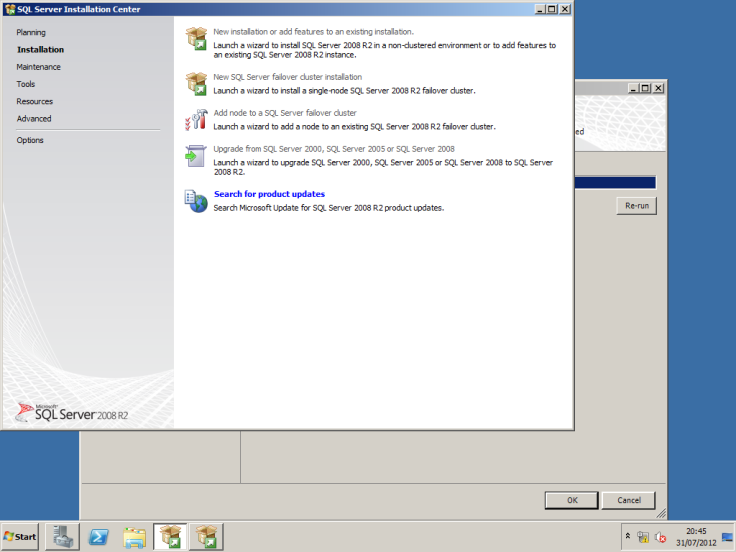

Загрузка и установка PowerPivot В данной статье мы расскажем о процессе установки PowerPivot для

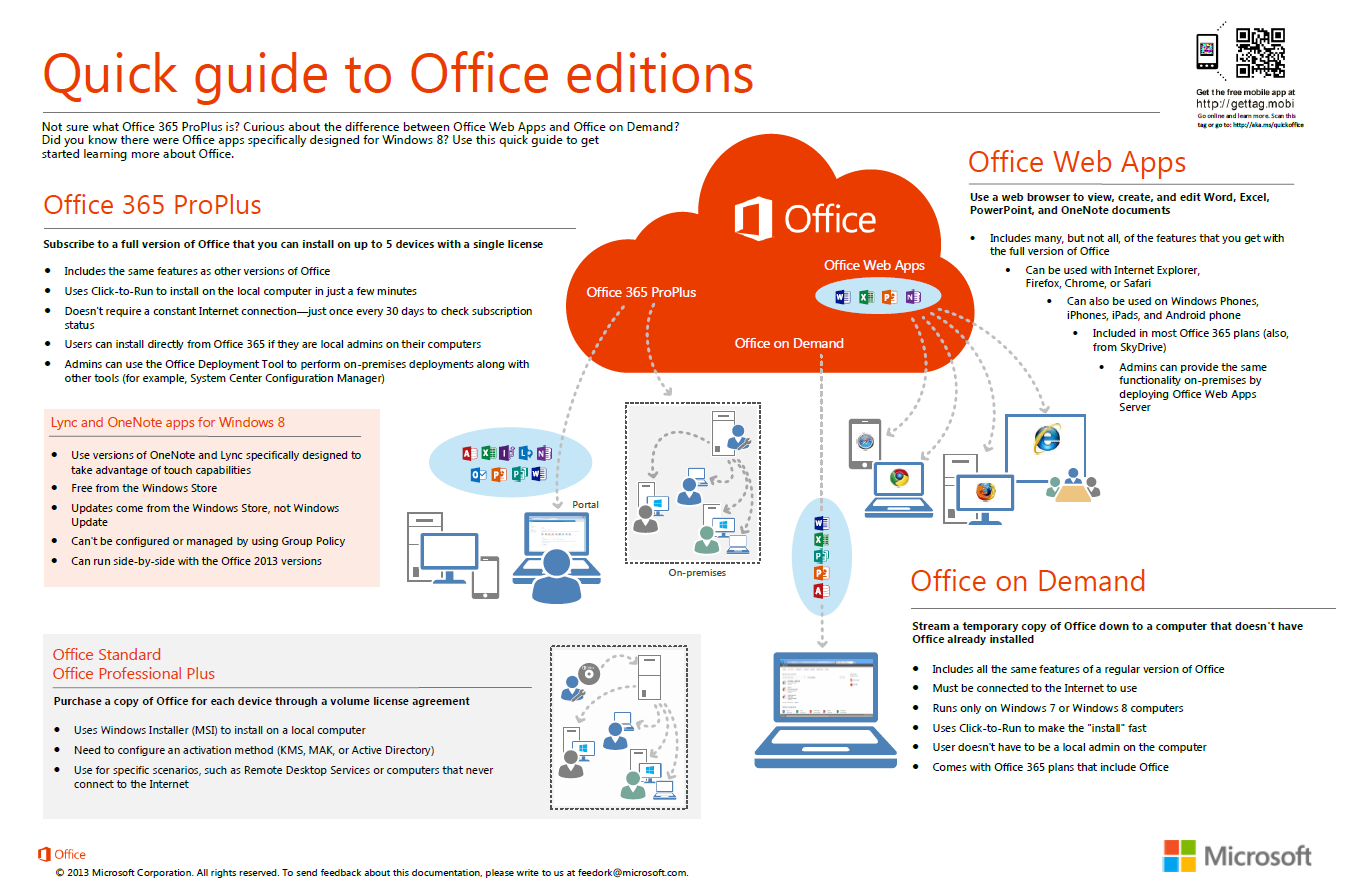

Step 3: Install language packs for Office Web Apps Server Office Web Apps Server

ШАГ 5: Создать защищенную папку Samba доступную только по паролю Теперь вы знаете, как

Служба поддержки клиентов для людей с нарушениями слуха Если у вас нарушениями слуха, полный

Требования и ограничения Существует несколько требований и ограничений для использования наборов кластеров: Все кластеры-члены

Механизмы шифрования SQL Server поддерживает следующие механизмы шифрования: функции Transact-SQL асимметричные ключи; симметричные ключи; Сертификаты

Параметры -AccessLevel Параметр AccessLevel указывает уровень доступа устройств, которые определены в правиле. Допустимые значения

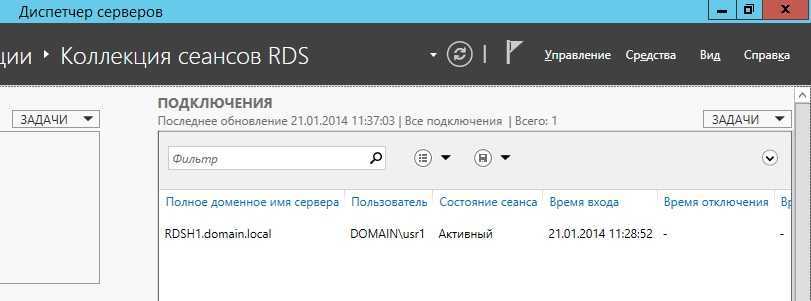

Шаг 4. Тюнинг терминального сервера Ограничение сессий По умолчанию, пользователи удаленных рабочих столов могут

DPM server installation requirements and limitations You can install DPM on the same volume

Task Manager Options Use the Controls > Options menu to control the behavior of

Меряем уязвимости. Классификаторы и метрики компьютерных брешей Последнее время все чаще и чаще слышишь

необходимые Windows Server 2012 или более новые контроллеры домена Windows Server 2012 Hyper-V появился

start Server Manager Server Manager starts automatically by default on servers that are running

Настройка DHCP сервера на Windows Server 2012 R2 Мы установили сам DHCP сервер и

Преимущества и недостатки Storage Spaces Преимущества Снижение затрат на оборудование. Для простых проектов с

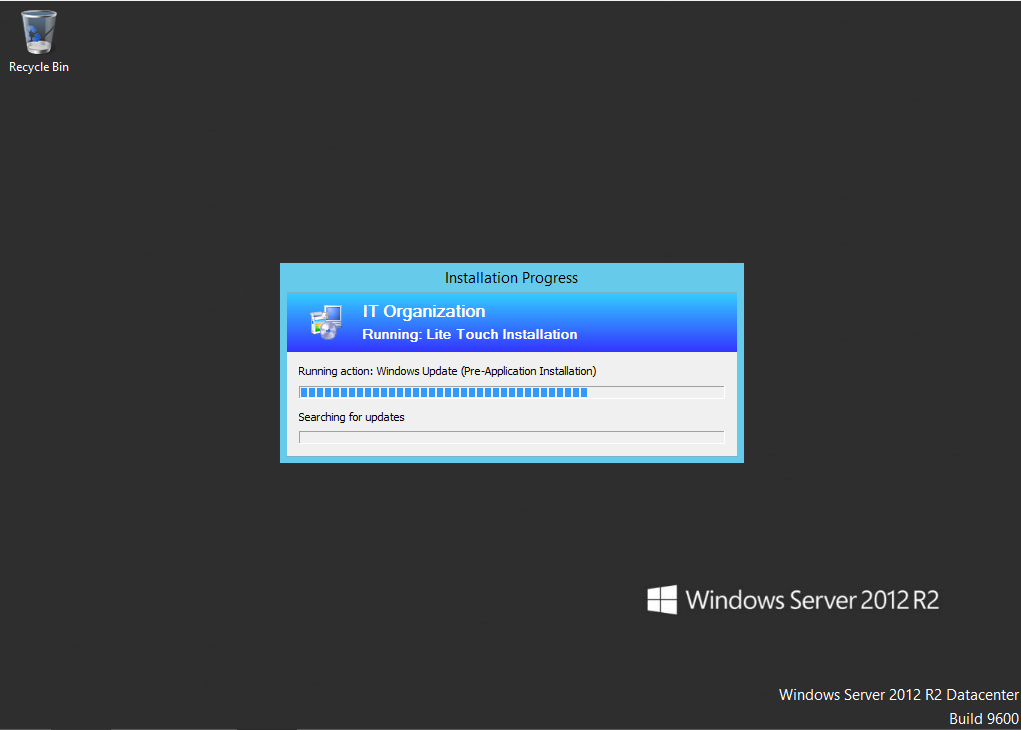

Развертывание Windows 8 – Windows PE: Установка. При установке Виндовс 8 графические инструменты, которые

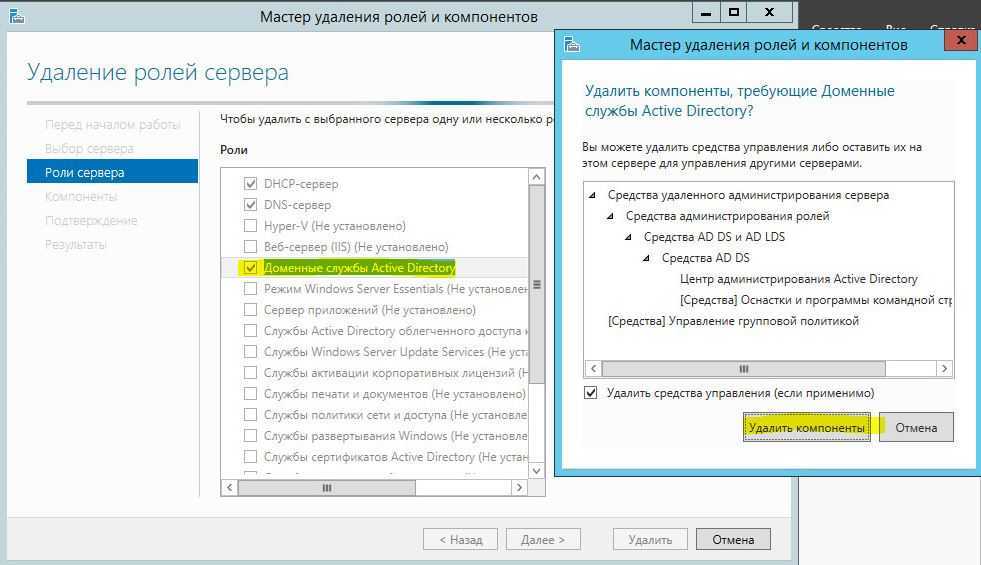

Репликация Active Directory средствами Windows PowerShell В Windows Server 2012 добавлены дополнительные командлеты для

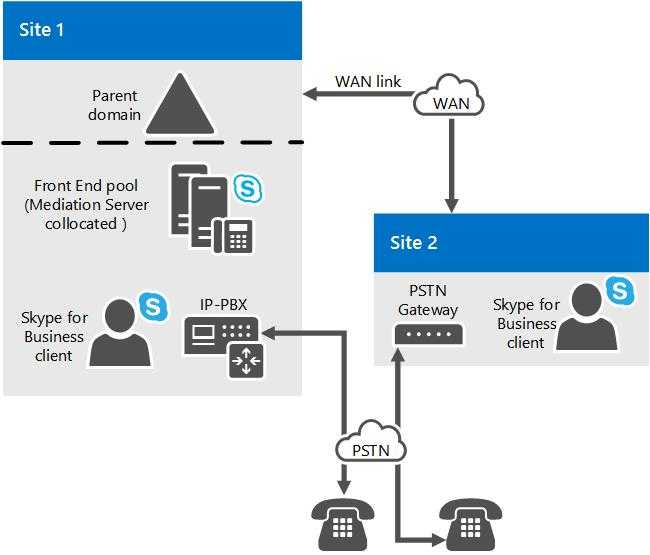

Назначение Основные цели корпоративных коммуникаций ― повышение узнаваемости бренда, поддержание его репутации и передача

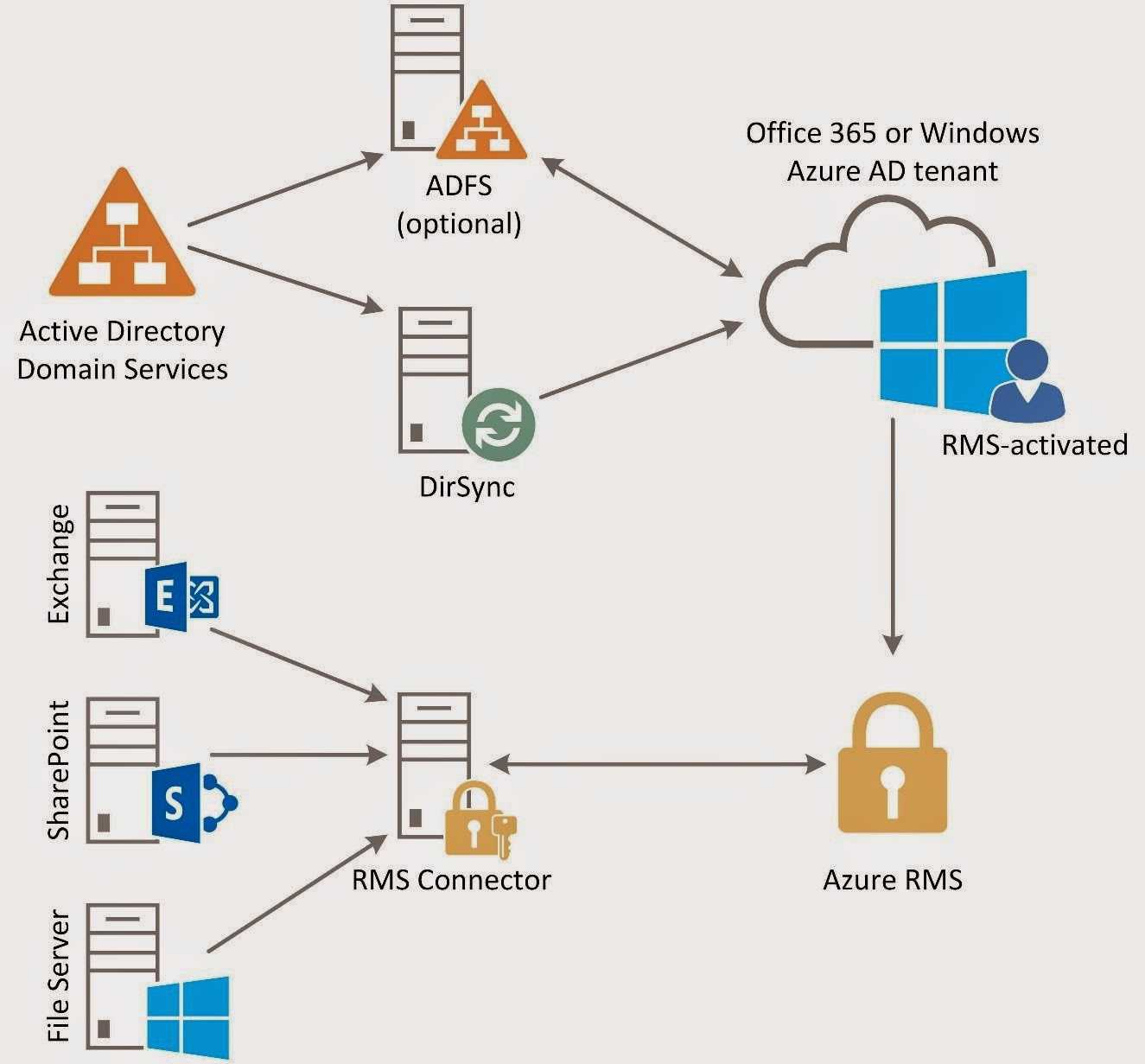

Поддерживаемые среды Active Directory В следующей таблице указаны среды Active Directory, с которыми может

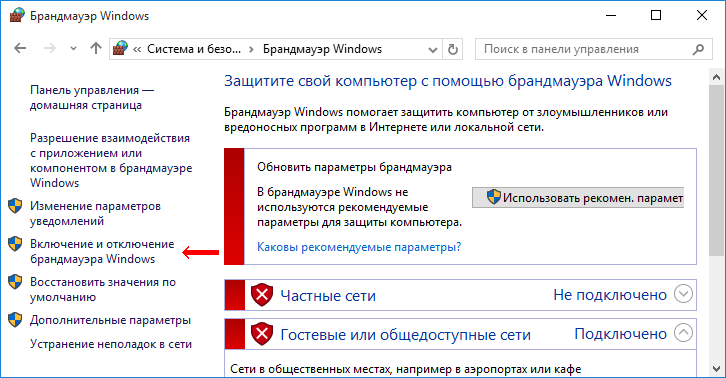

Использование оснастки «Брандмауэр Windows в режиме повышенной безопасности» Оснастка MMC «Брандмауэр Windows в режиме

Как пользоваться созданными копиями Теневые копии создаются только для измененных файлов и по заданному

Экспорт и импорт виртуальной машины Hyper V в Powershell Все команды имеют ключ ComputerName,

Введение В современном мире, где информация и способы ее обработки имеют решающее значение важно обеспечить отказоустойчивость систем хранения информации. Вместе

Step 1: Create a storage pool You must first group available physical disks into

Описание иерархических наборов данных В описанном в первой части статьи примере иерархия строилась для

Основные функции Windows Server 2012 Операционная система проработана своими создателями с целью быть максимально

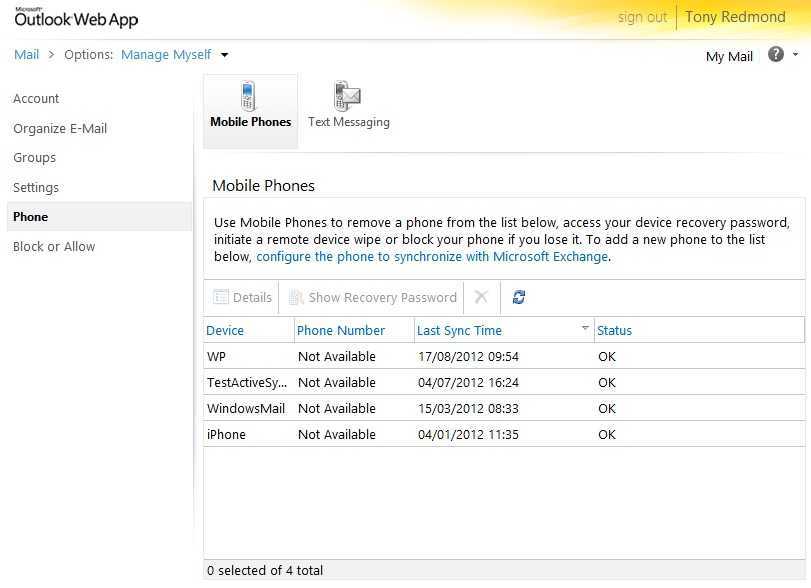

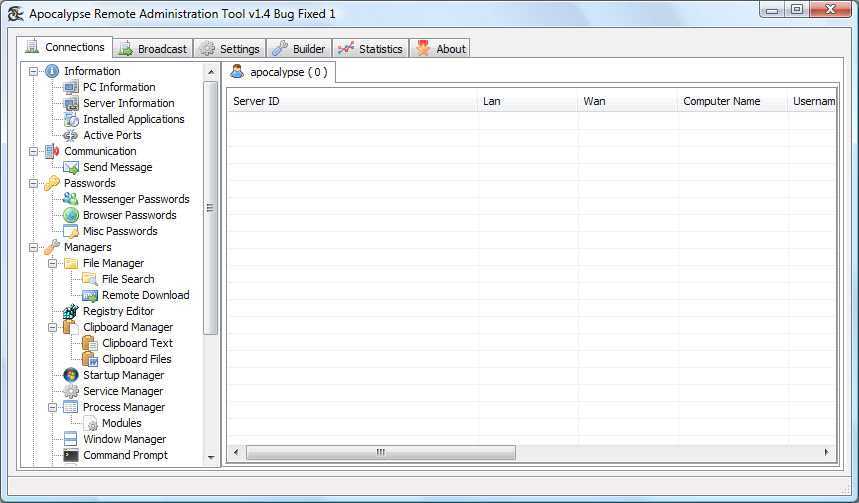

Введение Все каналы утечки конфиденциальной информации можно разделить на две большие группы. К первой

Smart Application Controller — что это за программа? Это «мозги» ещё полностью не вышедшей